Table des matières

- Partie 1

Montez un serveur de temps et un annuaire LDAP

- 1

Tirez un maximum de ce cours

- 2

Découvrez les services sous Linux

- 3

Gérez les services de votre système avec systemd

- 4

Configurez un serveur de temps pour être toujours à l’heure

- 5

Installez un annuaire LDAP

- 6

Gérez votre annuaire LDAP

- 7

Entraînez-vous en construisant un fichier LDIF

Quiz : Monter un serveur de temps et un annuaire LDAP

- Partie 2

Configurez votre premier serveur LAMP

- Partie 3

Gérez une infrastructure web complexe

Table des matières

- Partie 1

Montez un serveur de temps et un annuaire LDAP

- 1

Tirez un maximum de ce cours

- 2

Découvrez les services sous Linux

- 3

Gérez les services de votre système avec systemd

- 4

Configurez un serveur de temps pour être toujours à l’heure

- 5

Installez un annuaire LDAP

- 6

Gérez votre annuaire LDAP

- 7

Entraînez-vous en construisant un fichier LDIF

Quiz : Monter un serveur de temps et un annuaire LDAP

- Partie 2

Configurez votre premier serveur LAMP

- Partie 3

Gérez une infrastructure web complexe

Configurez un proxy-cache avec Squid

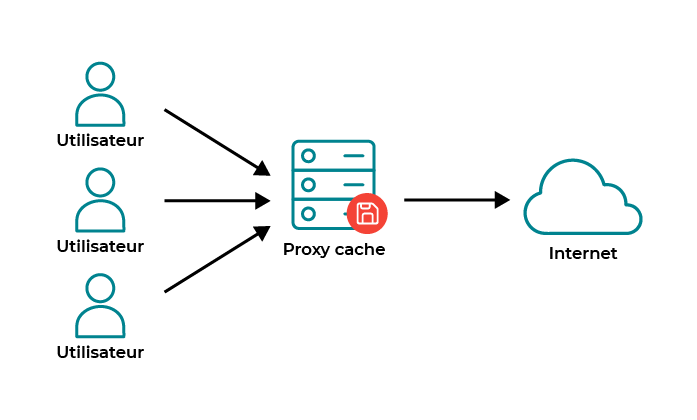

Dans ce chapitre, je vous propose de voir une autre forme de proxy qu’on trouve couramment dans les entreprises : le proxy-cache.

Il y a différentes formes de serveurs de cache possible. Le type de serveur cache que vous verrez ici se place sur le réseau des clients, en intermédiaire avec des sites Internet distants.

Ainsi, si tous les utilisateurs d’un même réseau local passent par un proxy-cache, lorsque le premier utilisateur va télécharger des fichiers sur Internet, ils seront stockés sur le proxy-cache. Si un deuxième utilisateur demande les mêmes fichiers, ils seront pris dans le proxy-cache, sauf si entretemps ils ont été modifiés sur le site distant. L’utilisation d’un proxy-cache peut donc permettre un accès plus rapide aux utilisateurs, et un gain de bande passante au niveau de la connexion Internet.

Un autre intérêt d’un cache local est qu’il peut autoriser ou interdire l’accès à certains ressources en ligne : sites web, ports/services, etc. Il est alors possible de mettre en place une politique de sécurité globale pour tout un réseau local.

Pour mettre en place ce proxy-cache, je vous propose d’utiliser le logiciel Squid.

Installez le proxy-cache Squid

Sur votre serveur Ubuntu, vous pouvez installer Squid par la commande :

$ sudo apt install squid

Toute la configuration se fait ensuite dans le fichier /etc/squid/squid.conf . Dans ce fichier, toutes les lignes commençant par # sont des commentaires. Sous Ubuntu, il est abondamment commenté et fait 7 980 lignes !

Vous pouvez voir le contenu de ce fichier débarrassé des commentaires et des lignes vides par la commande :

$ grep -vE “^#|^$” /etc/squid/squid.conf acl SSL_ports port 443 acl Safe_ports port 80 # http acl Safe_ports port 21 # ftp acl Safe_ports port 443 # https acl Safe_ports port 70 # gopher acl Safe_ports port 210 # wais acl Safe_ports port 1025-65535 # unregistered ports acl Safe_ports port 280 # http-mgmt acl Safe_ports port 488 # gss-http acl Safe_ports port 591 # filemaker acl Safe_ports port 777 # multiling http acl CONNECT method CONNECT http_access deny !Safe_ports http_access deny CONNECT !SSL_ports http_access allow localhost manager http_access deny manager http_access allow localhost http_access deny all http_port 3128 coredump_dir /var/spool/squid refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern (Release|Packages(.gz)*)$ 0 20% 2880 refresh_pattern . 0 20% 4320

Toutes les lignes commencent par une directive. Ici vous voyez acl , http_access , http_port , coredump et refresh_pattern et il en existe bien d’autres !

La directive http_port indique l’adresse et le port sur lesquels écoute Squid. Par défaut, Squid écoute sur toutes les interfaces réseau sur le port 3128. Vous pouvez configurer plusieurs directives http_port pour que Squid écoute sur plusieurs adresses ou ports.

La directive coredump_dir indique le répertoire dans lequel Squid peut écrire des fichiers core qui sont des fichiers d’erreur.

Les directives refresh_pattern précisent les règles qui établissent si un fichier est “frais” ou “périmé”. Un fichier “périmé” est supprimé du cache. Vous pouvez laisser les règles par défaut.

Les directives les plus importantes à connaître sont acl et http_access . ACL signifie Access Control List. Les ACL sont donc des critères de contrôle d’accès qui seront ensuite utilisés par la directive http_access pour autoriser ou interdire les connexions HTTP en fonction de ces critères.

Concernant la directive acl :

le 2e champ représente le nom de l’ACL. Plusieurs directives ACL avec le même nom vont cumuler les critères de chaque directive.

le 3e champ indique le type d’ACL. Il existe de nombreux types, mais les plus importants sont

src(source),dst(destination),portettime(temps).le 4e champ indique la valeur. En fonction du type, cette valeur pourra être l’adresse d’un réseau, d'un port, etc.

Dans la configuration par défaut, vous pouvez voir qu’une ACL Safe_ports est définie. Elle regroupe un ensemble de ports TCP courants et considérés comme sûrs, auxquels vous pourrez donner accès à vos utilisateurs.

La directive http_access est suivie de allow ou deny pour autoriser ou interdire l’accès au proxy-cache. Le dernier champ est le nom de l’ACL qui va être évaluée pour autoriser ou interdire l’accès. Le nom de l’ACL peut être précédé d’un ! pour indiquer “le contraire” de l’ACL. Par exemple, par défaut, la première directive http_access est :

http_access deny !Safe_ports

Elle signifie “Accès interdit à tous les ports sauf les ports définis dans l’ACL Safe_ports”.

Les directives http_access sont lues dans l’ordre, et sont exécutées dès qu’une règle correspond. Il est donc recommandé de toujours terminer par :

http_access deny all

pour interdire l’accès si aucune autre règle ne correspond.

Maintenant que vous connaissez les principales directives de Squid, vous allez pouvoir créer vos propres règles dans le cadre d’une petite étude de cas.

Créez vos propres règles Squid dans le cadre d’une étude de cas

Imaginez que vous administrez le réseau d’une petite entreprise. Cette entreprise comporte une vingtaine de postes bureautiques, dont votre machine vm-client fait partie. Vous mettez en place un proxy-cache sur la machine vm-server, et vous avez configuré le réseau pour que les accès web des postes bureautiques passent obligatoirement par votre proxy-cache. Voici la politique de sécurité qu’on vous demande d’appliquer :

Les utilisateurs ne peuvent se connecter qu’aux services HTTP et HTTPS sur les ports par défaut.

Les utilisateurs ne peuvent consulter Facebook qu’entre 12 h et 14 h.

Commencez par sauvegarder le fichier squid.conf à titre de référence :

$ cd /etc/squid && sudo cp squid.conf squid.conf.defaults

puis créez un nouveau fichier squid.conf avec les mêmes droits. Dans ce fichier, commencez par définir les directives générales de fonctionnement de Squid :

http_port 192.168.29.1:3128 coredump_dir /var/spool/squid refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern (Release|Packages(.gz)*)$ 0 20% 2880 refresh_pattern . 0 20% 4320

Vous avez repris les directives par défaut, sauf pour la directive http_port . Squid doit être utilisé par les utilisateurs de votre réseau local et ne doit pas écouter sur l’interface publique du serveur : vous précisez donc l’IP interne de votre serveur.

acl SSL_ports port 443 acl Safe_ports port 80 # http acl Safe_ports port 443 # https acl CONNECT method CONNECT

Reprenez les directives relatives aux ports 80 et 443.

Pour configurer l’accès à Facebook uniquement entre 12 h et 14 h, vous devez utiliser deux nouveaux types d’ACL :

acl Faceblock dstdomain .facebook.com acl Faceblock_hours time M T W T F 12:00-14:00

Le type dstdomain permet de filtrer sur le domaine de destination, et le type time permet d’indiquer des jours (M pour Monday, T pour Tuesday, etc. ; ici c’est du lundi au vendredi) et des créneaux horaires.

Les ACL sont définies, vous allez pouvoir les utiliser dans des directives http_access . Commencez par ce qui est autorisé, et terminez par ce qui est interdit.

http_access deny !Safe_ports http_access deny CONNECT !SSL_ports http_access allow localhost manager http_access deny manager http_access allow localhost http_access allow Faceblock Faceblock_hours http_access allow !Faceblock http_access deny all

Pour la directive http_access , vous pouvez indiquer deux noms d’ACL à la suite. Les ACL doivent alors être vraies en même temps (comme un opérateur logique ET). Ainsi vous autorisez l’accès quand les ACL “Faceblock” et “Faceblock_hours” sont vraies en même temps. Dans la règle suivante, vous autorisez l’accès à tout sauf “Faceblock”.

Enregistrez votre fichier et redémarrez Squid :

$ sudo systemctl restart squid

Il ne vous reste plus qu’à configurer le navigateur de votre client pour utiliser votre proxy.

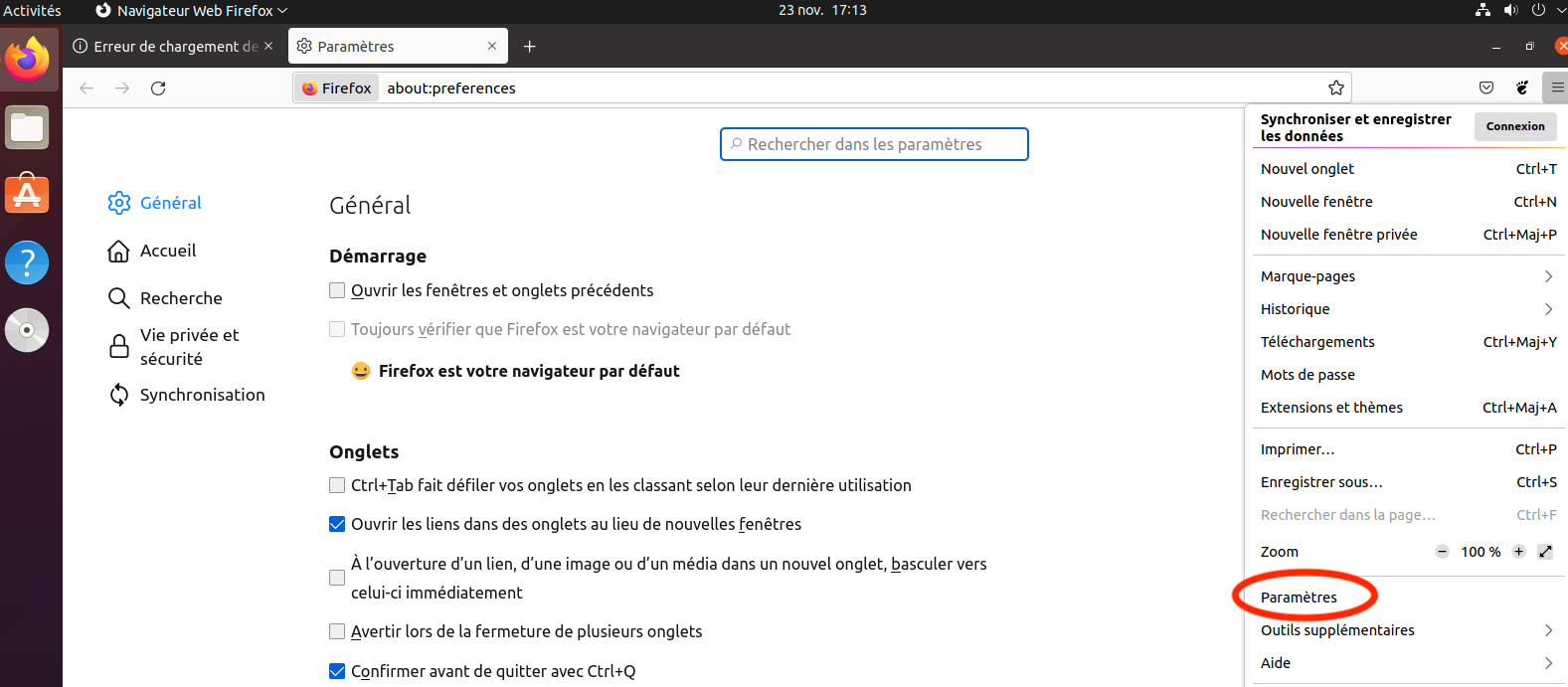

Configurez un navigateur client pour utiliser votre proxy-cache

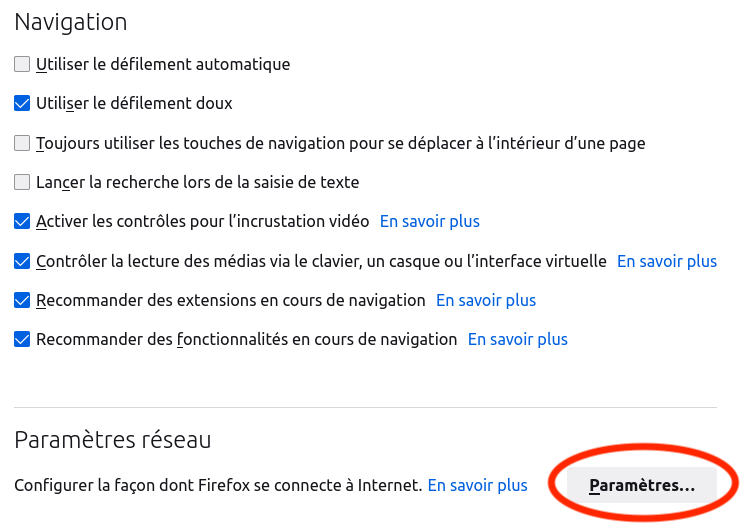

Sur votre machine cliente, le navigateur Firefox est installé par défaut. Pour configurer l’utilisation d’un proxy, allez dans “Préférences” puis tout en bas de la page, vous verrez la configuration “Proxy Réseau” (Network Proxy). Cliquez alors sur “Paramètres...” (Settings…).

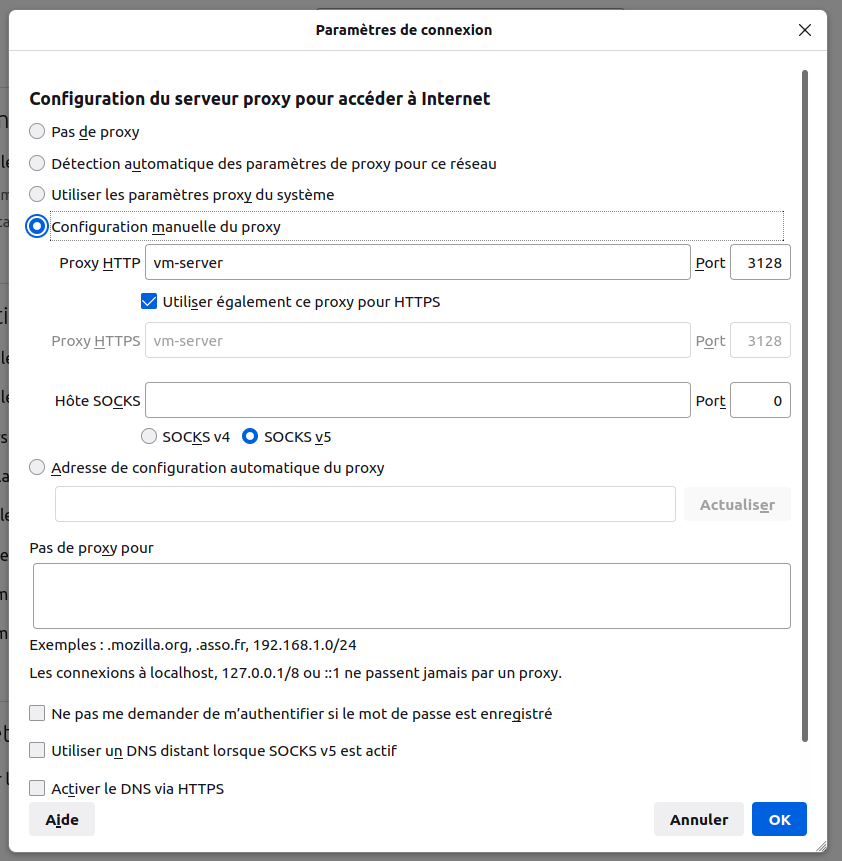

Dans les paramètres, cliquez sur “Configuration manuelle du Proxy”, rentrez le nom du serveur proxy-cache dans “HTTP Proxy” et le port sur lequel écoute Squid. Enfin, cochez la case “Utiliser également ce proxy pour HTTPS".

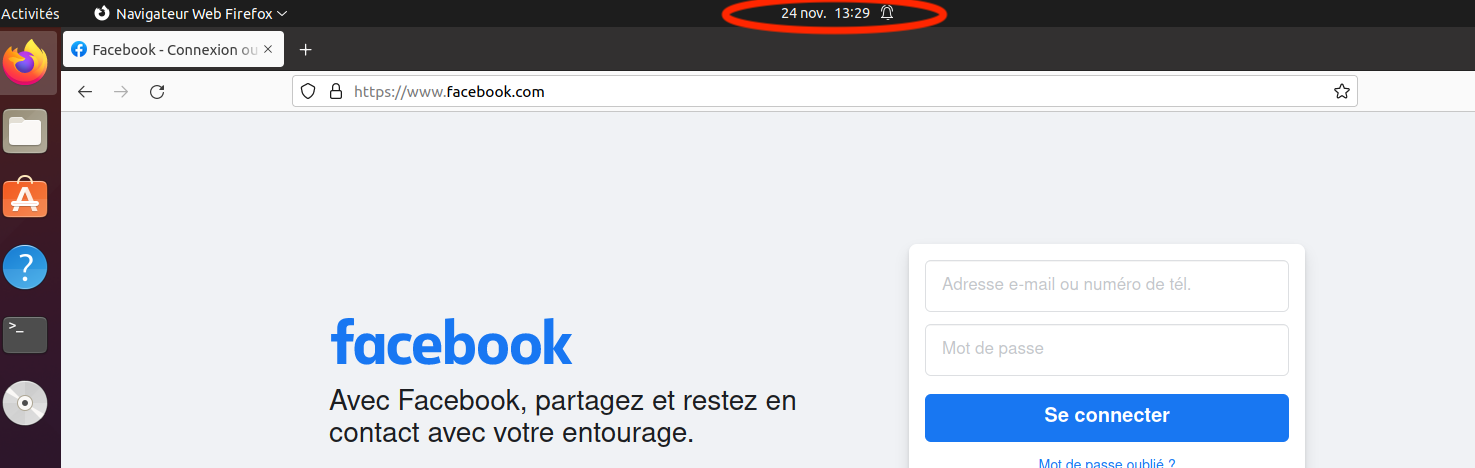

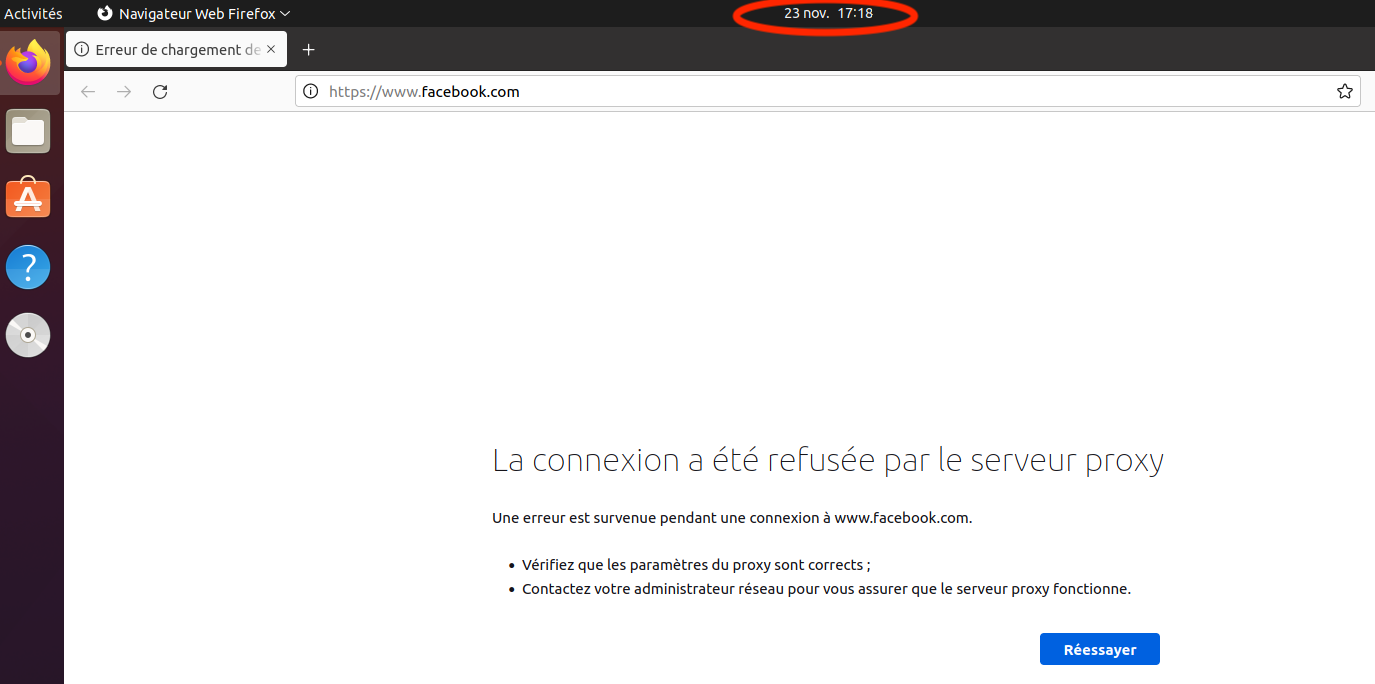

Depuis votre client, vous utilisez maintenant votre proxy-cache pour naviguer, comme vous pouvez le voir en essayant de vous connecter à Facebook :

En résumé

Un proxy-cache fait l’intermédiaire entre des utilisateurs et Internet.

Un proxy-cache peut permettre d’améliorer la sécurité et la performance de votre réseau.

Squid est un des proxy-caches les plus répandus et les plus puissants.

Squid utilise un système sophistiqué d’ACL pour définir la politique de sécurité qui vous correspond.

Bravo, vous savez maintenant configurer un proxy-cache. Dans le prochain chapitre, nous allons initier une réflexion sur la problématique de la croissance de votre site, et les différentes manières d’aborder cette problématique.

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous