Table des matières

- Partie 1

Installez Packet Tracer sur votre ordinateur

- Partie 2

Configurez votre réseau d’entreprise sous Cisco Packet Tracer

- 1

Implémentez le réseau d’une entreprise

- 2

Configurez les IP des périphériques finaux

- 3

Ajoutez un point d’accès sans fil au réseau de la métropole

- 4

Apprenez le fonctionnement d’un commutateur de couche 2

- 5

Prenez en main l’interface CLI

- 6

Configurez les paramètres de base d’un commutateur de couche 2

- 7

Configurez l’accès à distance sécurisé de votre commutateur

- 8

Entraînez-vous à dépanner le WiFi et le commutateur de votre réseau

Quiz : Configurez votre réseau d’entreprise sous Packet Tracer

- Partie 3

Configurez les routeurs de votre réseau

- Partie 4

Configurez les VLAN dans votre réseau

- 1

Identifiez les domaines de collision et de diffusion

- 2

Utilisez les VLAN pour réduire vos domaines de diffusion

- 3

Paramétrez les VLAN

- 4

Terminez le paramétrage des VLAN

- 5

Réalisez le routage inter-vlan

- 6

Sauvegardez vos configurations

- 7

Entraînez-vous à résoudre une panne VLAN

Quiz : Configurez les VLAN de votre réseau

Table des matières

- Partie 1

Installez Packet Tracer sur votre ordinateur

- Partie 2

Configurez votre réseau d’entreprise sous Cisco Packet Tracer

- 1

Implémentez le réseau d’une entreprise

- 2

Configurez les IP des périphériques finaux

- 3

Ajoutez un point d’accès sans fil au réseau de la métropole

- 4

Apprenez le fonctionnement d’un commutateur de couche 2

- 5

Prenez en main l’interface CLI

- 6

Configurez les paramètres de base d’un commutateur de couche 2

- 7

Configurez l’accès à distance sécurisé de votre commutateur

- 8

Entraînez-vous à dépanner le WiFi et le commutateur de votre réseau

Quiz : Configurez votre réseau d’entreprise sous Packet Tracer

- Partie 3

Configurez les routeurs de votre réseau

- Partie 4

Configurez les VLAN dans votre réseau

- 1

Identifiez les domaines de collision et de diffusion

- 2

Utilisez les VLAN pour réduire vos domaines de diffusion

- 3

Paramétrez les VLAN

- 4

Terminez le paramétrage des VLAN

- 5

Réalisez le routage inter-vlan

- 6

Sauvegardez vos configurations

- 7

Entraînez-vous à résoudre une panne VLAN

Quiz : Configurez les VLAN de votre réseau

Réalisez les premières configurations des routeurs de votre réseau

(Re)Découvrez ce qu’est un routeur

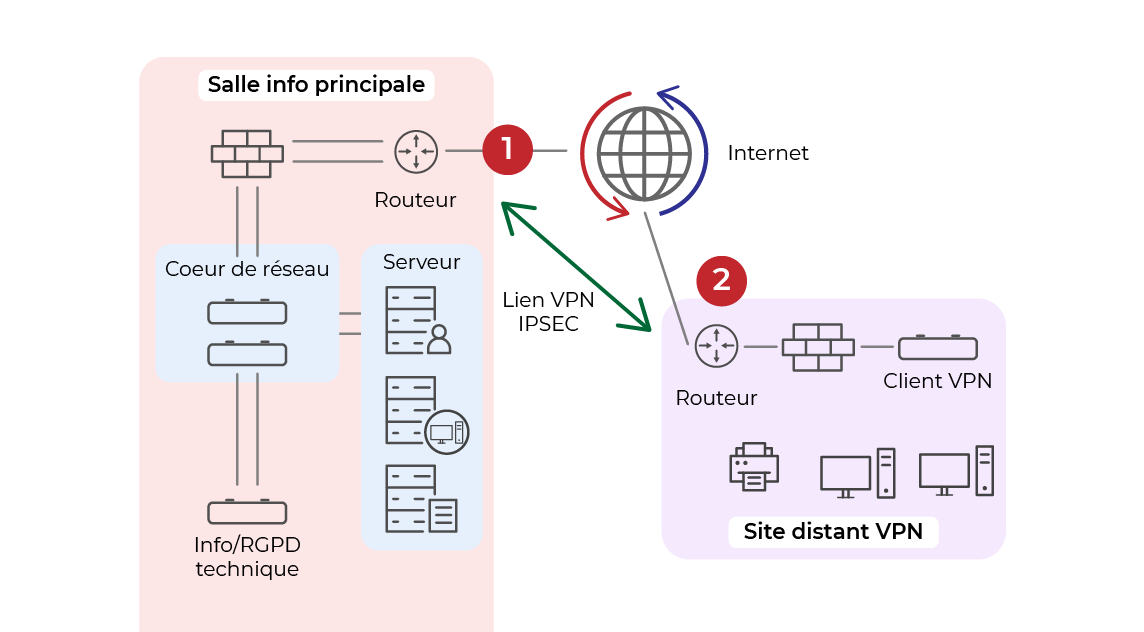

Dans le cours Concevez votre réseau TCP/IP, vous avez appris que le routeur est l’équipement d’interconnexion qui relie plusieurs réseaux ensemble. Vous allez donc vous intéresser à cet équipement dans ce chapitre. Combien de routeurs seront présents dans le schéma final ?

Si vous reprenez le schéma de réseau, vous trouverez deux routeurs :

Le routeur présent dans l’entreprise est déjà dans notre réseau sous Cisco Packet Tracer. Vous allez ajouter maintenant le routeur pour les clients VPN dans Cisco Packet Tracer. Pour cela, vous allez ajouter le sous-réseau VPN (routeur et périphériques finaux). Voici une vidéo qui va vous aider à faire la manipulation :

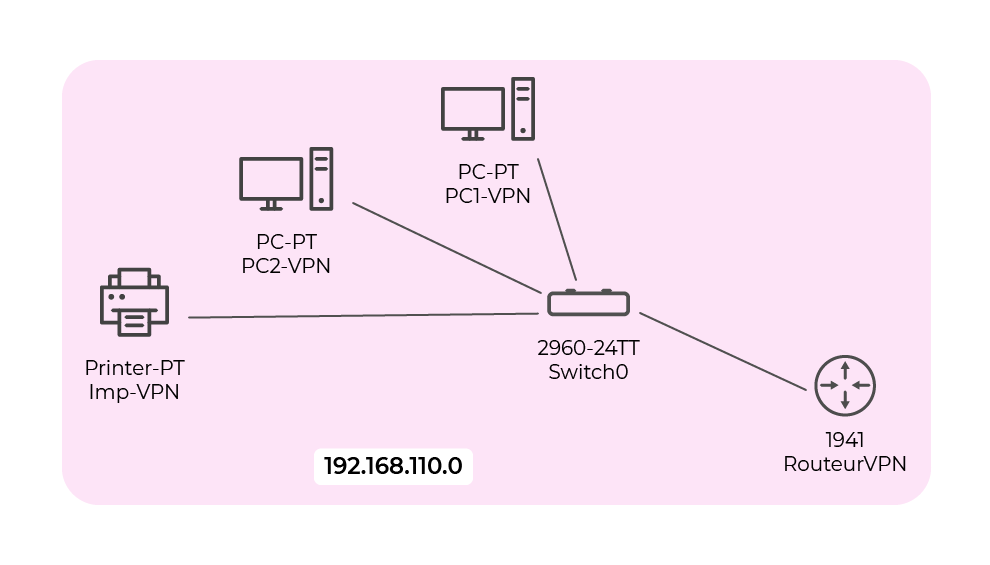

Avec un peu de couleur, voici notre sous-réseau VPN sous Cisco Packet Tracer :

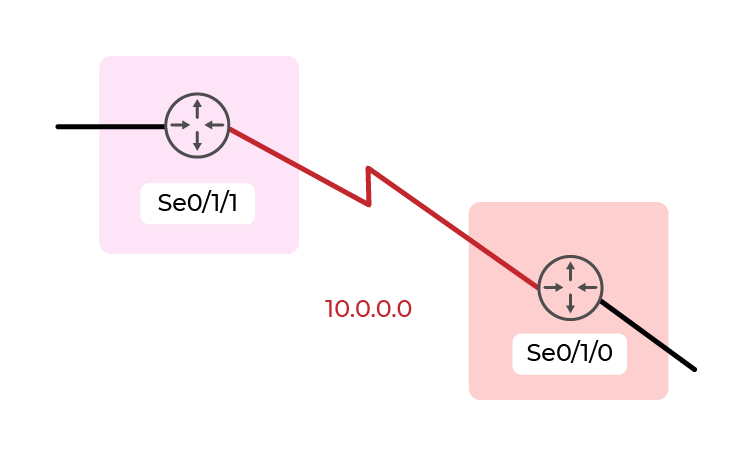

Intéressons-nous un instant à cette connexion série :

Tout d’abord, vous remarquerez que le lien entre les deux routeurs est un éclair. C’est cette représentation graphique qui est utilisée lorsque l’on veut représenter une connexion WAN longue distance ; vous retrouverez fréquemment ce type de connexion dans les schémas de réseau. En général, cela représente des connexions point-à-point VPN entre sites distants.

Ensuite, vous avez ajouté une carte WIC-2T qui est une carte qui présente deux ports série. Cela permet de réaliser justement des connexions de type WAN. On utilisera un câble DTE/DCE pour relier les routeurs ensemble, ils sont également de couleur bleue comme les câbles console, mais sont d’un bleu plus prononcé.

Les liaisons série sont utiles pour simuler un WAN dans Packet Tracer, mais plus vraiment d’actualité, on utilise plutôt la fibre optique. Pour ajouter un module fibre optique sur un routeur, par exemple un routeur 1941, commencez par couper l’alimentation du routeur :

Ajoutez ensuite sur chaque SLOT un module HWIC-1GE-SFP en faisant un « glisser / déposer »

Enfin, ajoutez les modules GBIC en utilisant les modules GLC-LH-SMD :

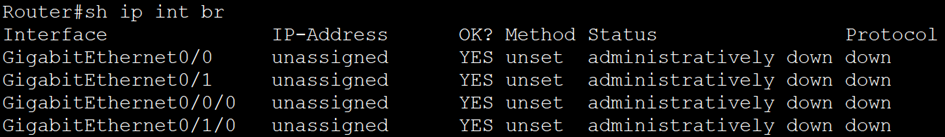

Une fois le routeur démarré, les interfaces fibre auront un chiffre supplémentaire par rapport aux deux interfaces Ethernet de base du routeur, ce qui permet de les reconnaître plus facilement :

Le sous-réseau VPN se situant à l’extérieur de l’entreprise, le commutateur sera laissé dans son état d’origine sans aucune configuration.

Par contre, il faut penser à configurer les adresses IP des 2 ordinateurs et de l’imprimante ! Cependant, ces 3 périphériques finaux seront sur le sous-réseau 192.168.110.0/24, nous ne mettrons donc pas l’imprimante sur le sous-réseau Impression.

Voici le plan d’adressage du sous-réseau VPN :

PC1-VPN | PC2-VPN | Imp-VPN | Passerelle |

192.168.110.1/24 | 192.168.110.2/24 | 192.168.110.3/24 | 192.168.110.254 |

Configurez votre routeur pour le sécuriser

Vous allez configurer les paramètres de base du routeur avec comme objectif premier la sécurité ! Ces configurations doivent être systématiques sur les équipements réseau et il faut prendre les bonnes habitudes dès le début, même si ces opérations sont fastidieuses. Vous l’avez déjà fait pour le commutateur, je vous donne la configuration pour l’accès sécurisé.

Vous allez configurer :

Le nom d’hôte.

Un mot de passe pour le mode privilégié.

La configuration du SSH pour une version 2, la création d’un utilisateur admin et la création d’une clé SSH avec l’insertion dans un nom de domaine.

Un mot de passe pour l’accès sur le port console.

Un mot de passe pour les lignes VTY pour l’accès en SSH.

Le cryptage des mots de passe.

L’affichage d’une bannière pour fournir une notification légale d’accès non autorisé.

La copie de la configuration dans la mémoire non volatile.

Router> enable Router# configure terminal Enter configuration commands, one per line. End with CNTL/Z. Router(config)# hostname RouteurVPN RouteurVPN(config)# enable secret 1234-MetroPole:1234 RouteurVPN(config)# ip ssh version 2 RouteurVPN(config)# ip domain-name metropolecg.com RouteurVPN(config)# username admin secret 1234-MetroPole:1234 RouteurVPN(config)# crypto key generate rsa The name for the keys will be: RouteurVPN.metropolecg.com Choose the size of the key modulus in the range of 360 to 2048 for your General Purpose Keys. Choosing a key modulus greater than 512 may take a few minutes. How many bits in the modulus [512]: 1024 % Generating 1024 bit RSA keys, keys will be non-exportable...[OK] RouteurVPN(config)# line console 0 RouteurVPN(config-line)# password 1234-MetroPole:1234 RouteurVPN(config-line)# login RouteurVPN(config-line)# exit RouteurVPN(config)# line vty 0 15 RouteurVPN(config-line)# transport input ssh RouteurVPN(config-line)# login local RouteurVPN(config-line)# exit RouteurVPN(config)# service password-encryption RouteurVPN(config)# banner motd #Acces aux Personnes Autorisees Seulement !# RouteurVPN(config)# exit RouteurVPN# %SYS-5-CONFIG_I: Configured from console by console RouteurVPN# copy running-config startup-config Destination filename [startup-config]? Building configuration... [OK] RouteurVPN#

Voici une petite vidéo qui vous montre comment faire :

En résumé

Vous avez vu dans ce chapitre :

L’ajout d’un routeur Cisco ainsi que la connexion WAN réalisée par une liaison série entre les deux retours.

La configuration de la sécurisation de vos 2 routeurs, sensiblement équivalente à un commutateur.

Maintenant que vous avez ajouté le routeur et que vous avez configuré la sécurisation de celui-ci, vous allez configurer les interfaces de votre routeur ☺️ !

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous