Table of contents

- Part 1

Apprivoisez le terminal Linux pour naviguer dans votre système

- 1

Tirez un maximum de ce cours

- 2

Comprenez le fonctionnement du terminal Linux

- 3

Naviguez dans l’arborescence des dossiers

- 4

Manipulez des fichiers et dossiers en ligne de commande

- 5

Gagnez en autonomie et en efficacité dans le terminal

- 6

Utilisez les droits administrateur de manière contrôlée

Quiz: Apprivoisez le Terminal Linux pour naviguer dans votre système

Table of contents

- Part 1

Apprivoisez le terminal Linux pour naviguer dans votre système

- 1

Tirez un maximum de ce cours

- 2

Comprenez le fonctionnement du terminal Linux

- 3

Naviguez dans l’arborescence des dossiers

- 4

Manipulez des fichiers et dossiers en ligne de commande

- 5

Gagnez en autonomie et en efficacité dans le terminal

- 6

Utilisez les droits administrateur de manière contrôlée

Quiz: Apprivoisez le Terminal Linux pour naviguer dans votre système

Utilisez les droits administrateur de manière contrôlée

Vous êtes maintenant à l'aise avec les commandes de votre quotidien. Ce matin, vous décidez de prendre les devants et d'installer un nouvel outil indispensable pour le projet de l'équipe. Vous tapez votre instruction avec assurance, et là... “Permission denied” (pour “Permission refusée”). Le terminal vous bloque net !

Vous êtes maintenant à l'aise avec les commandes de votre quotidien. Ce matin, vous décidez de prendre les devants et d'installer un nouvel outil indispensable pour le projet de l'équipe. Vous tapez votre instruction avec assurance, et là... “Permission denied” (pour “Permission refusée”). Le terminal vous bloque net !

Rosa vous le confirme :

C'est le comportement attendu du système. Sur les serveurs, l'accès aux commandes critiques est volontairement restreint pour sécuriser notre environnement.

En effet, certaines actions vous sont refusées par défaut pour protéger le système d'exploitation de toute modification accidentelle. Dans cette nouvelle étape de votre intégration, nous allons décrypter ensemble cette gestion des autorisations et voir comment utiliser les droits les plus élevés lorsque votre mission l'exige.

Identifiez votre identité et votre niveau de droits

Contrairement à un ordinateur personnel classique sur lequel l'utilisateur principal possède généralement tous les droits d'administrateur par défaut Linux a été pensé dès sa création comme un système multi-utilisateurs. Cela signifie que chaque utilisateur dispose de droits spécifiques selon son rôle.

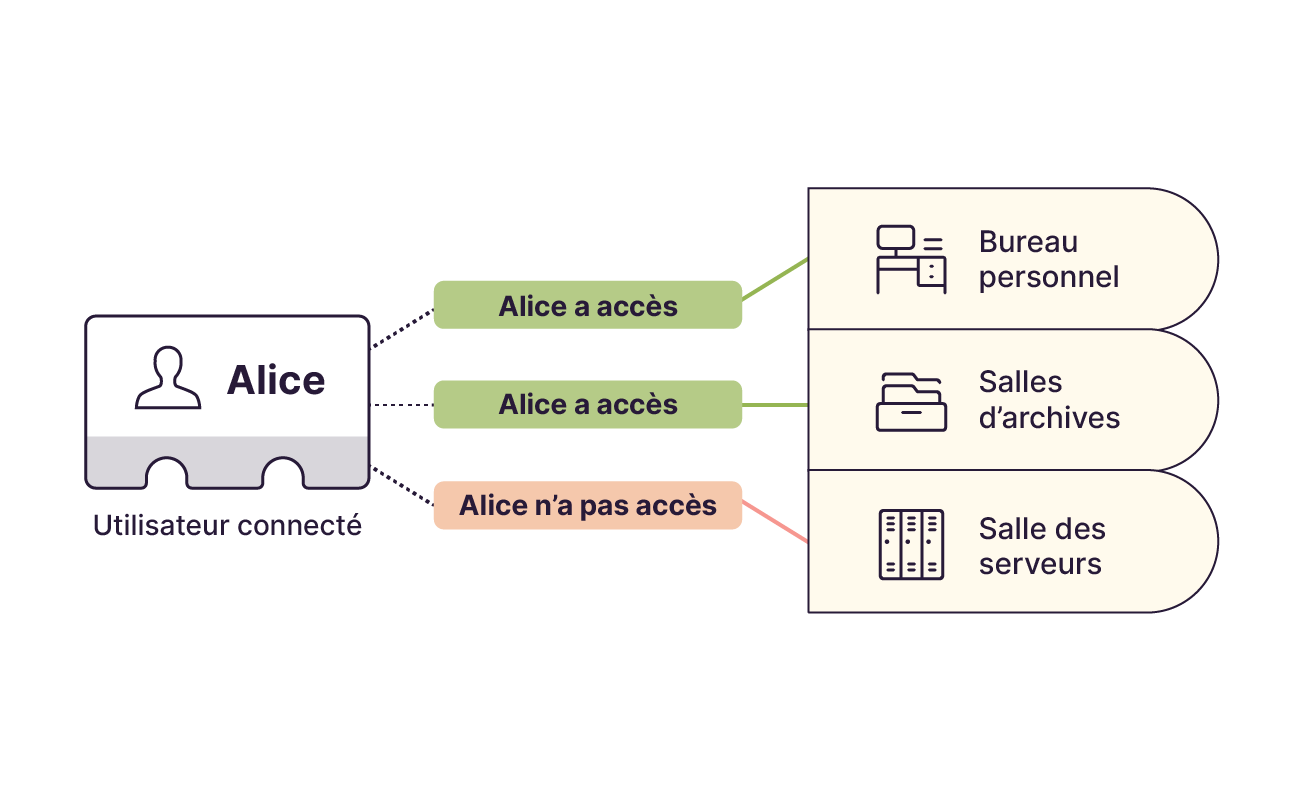

Tout comme votre badge d'entreprise vous donne un accès total à votre bureau, vous permet de consulter les documents de la salle des archives, mais vous interdit formellement d'entrer dans le local technique des serveurs, votre compte utilisateur définit précisément votre périmètre d'action. Dans le terminal, comprendre son identité et ses droits permet de savoir ce que l’on est autorisé à faire avant d’exécuter la moindre commande.

Comment vérifier exactement qui l’on est pour le système et à quels groupes on appartient ?

Deux commandes vous permettent de vérifier votre profil. La commande whoamipermet d’identifier l’utilisateur actuellement connecté dans le terminal. Ensuite, la commandeidaffiche les groupes associés à cet utilisateur, ce qui donne une vision claire des droits dont il dispose.

Par exemple :

$ whoami

alice

$ id

uid=1001(alice) gid=1001(alice) groups=1001(alice),4(adm),27(sudo)Ici, whoamimontre que l’utilisateur connecté estalice. La commandeidprécise son identifiant ainsi que les groupes auxquels elle appartient, commeadmousudo. Ces groupes jouent un rôle important, car ils déterminent une partie des permissions accordées sur le système.

Comprenez pourquoi certaines commandes sont protégées

Il est tout à fait normal de se heurter à des messages d'erreur de type “Permission denied” au cours de vos missions. Certaines actions peuvent modifier le fonctionnement global du système ou affecter d’autres utilisateurs, ce qui justifie pleinement qu’elles soient protégées.

Mais concrètement, quelles sont ces fameuses actions protégées qui vont me bloquer ?

Pour vous donner quelques exemples précis, le terminal vous opposera systématiquement un refus si vous essayez, avec votre compte standard, de :

créer un compte utilisateur pour un nouveau collègue (avec la commande

useradd),installer ou mettre à jour un logiciel pour l'ensemble du système,

modifier les fichiers de configuration vitaux (ceux rangés dans le fameux "local technique" de notre métaphore).

C'est tout l'intérêt de la sécurité sous Linux ! Par défaut, vous agissez toujours en tant qu'utilisateur standard et vous ne pouvez pas exécuter ces actions sensibles directement. Vous êtes totalement libre de réorganiser vos dossiers personnels et ceux de vos collègues, mais le système vous empêchera toujours de modifier des fichiers vitaux par un simple automatisme.

Cette séparation stricte entre les actions courantes de votre quotidien et les actions protégées est un mécanisme fondamental de sécurité sous Linux. Elle vous protège, vous et l'équipe, d'une mauvaise manipulation accidentelle.

Ne le voyez pas comme une contrainte mais comme une mesure de protection.

Exécutez ponctuellement une commande avec des droits élevés

Mais si on doit vraiment installer un nouvel outil pour l'équipe ou relancer un service système, comment faire si on est bloqué ?

C'est ici qu'intervient la commande sudo (pour SuperUser DO).

Pour bien comprendre son fonctionnement, voici les trois règles d'or de cette commande :

Qui ? | Seules les personnes spécifiquement autorisées par le système peuvent utiliser ce pouvoir. |

Comment ? | Si votre compte est autorisé (rappelez-vous de l'exemple de l'utilisatrice Alice, qui appartenait au fameux groupe Sous Ubuntu, le mot de passe demandé est simplement celui de l’utilisateur connecté, et non un mot de passe distinct pour l’administrateur. |

Quoi ? | Même si vous êtes autorisé à utiliser |

Regardons tout de suite à quoi ressemble cette élévation de privilèges en pratique lorsque le terminal nous oppose un refus.

Dans cette vidéo, on a :

tenté d'exécuter une action protégée et constaté le blocage du système,

relancé instantanément la commande refusée en utilisant l'astuce

sudo !!,saisi le mot de passe de l'utilisateur (qui reste invisible à l'écran),

constaté la réussite de l'opération grâce à l'élévation temporaire des privilèges,

observé que la commande s’exécute alors en tant qu’utilisateur "root", l’administrateur du système.

Utiliser sudo implique d’assumer pleinement les effets de la commande exécutée. Avant toute validation, il est donc essentiel de vérifier précisément l’instruction saisie et d’en comprendre la portée. sudoest un outil de responsabilité, et non un simple moyen de contourner les règles. D’ailleurs, la plupart des commandes du quotidien s’exécutent parfaitement sans droits élevés.

À vous de jouer

Contexte

Vous avez vu que certaines commandes sont légitimement protégées sous Linux et ne peuvent pas être exécutées avec les seuls droits de votre compte standard. Avant de clôturer cette étape de votre intégration, vous allez observer par vous-même comment le terminal vous permet, de manière ponctuelle et contrôlée, d’exécuter une action avec des droits administrateur.

Consignes

Ouvrez votre terminal et suivez ces étapes pour analyser votre identité et vos privilèges au sein du système.

Identifier l’utilisateur actuellement connecté dans le terminal à l’aide d'une commande adaptée (

whoami).Affichez les informations générales associées à cet utilisateur (notamment avec la commande

id) afin d’observer précisément votre contexte d’exécution et vos groupes,Exécutez la commande suivante avec des droits administrateur :

sudo whoami.Observez le résultat affiché par le terminal et le comparer avec votre toute première tentative.

Expliquez en quelques mots, pourquoi l’utilisation de

sudomodifie le résultat renvoyé par le système, sans entrer dans des notions avancées de gestion des utilisateurs.

En résumé

Linux repose sur une séparation stricte des rôles, et les commandes

whoamietidpermettent d’identifier l’utilisateur connecté ainsi que les groupes qui déterminent ses droits.Les actions sensibles sont protégées par défaut afin d’éviter toute modification accidentelle du système, ce qui explique les messages “Permission denied” rencontrés en tant qu’utilisateur standard.

La commande

sudopermet d’exécuter ponctuellement une instruction avec des droits administrateur, sous réserve d’appartenir au groupe autorisé et de valider par mot de passe.L’astuce

sudo !!permet de relancer immédiatement la dernière commande refusée avec élévation de privilèges, ce qui évite de la retaper intégralement.L’utilisation de

sudodoit rester exceptionnelle et réfléchie, car elle engage la responsabilité de l’utilisateur et peut impacter l’ensemble du système.

Votre arborescence de travail est en place, vos fichiers sont bien organisés et vous savez désormais comment interagir avec votre système de manière directe et fluide. Vous êtes officiellement prêt à accomplir vos missions quotidiennes depuis le terminal Linux !

Mais n’oubliez pas, la ligne de commande est un environnement riche et d'une puissance infinie. Selon les projets de l'équipe, de nouvelles instructions et de nouveaux raccourcis viendront régulièrement enrichir votre vocabulaire technique pour répondre à de nouveaux besoins métiers. Restez curieux, à l’affût de ces nouveautés, et rappelez-vous que l'autonomie consiste à savoir chercher l'information dans le manuel, pas à tout retenir par cœur !

Un dernier conseil pour la route : le terminal exécute vos ordres fidèlement, mais sans aucun filet de sécurité visuel. Une instruction bien ciblée = une commande validée = une action immédiate pour votre productivité ! Prenez toujours le temps de vérifier où vous vous trouvez (avec pwd) et ce qui vous entoure (avec ls) avant d'agir.

Vous maîtrisez à présent la navigation et les manipulations courantes de votre système en tant qu'utilisateur, mais vous avez constaté que certaines actions sensibles vous restaient inaccessibles. Pour aller plus loin, structurer les accès de toute l'équipe et verrouiller les dossiers confidentiels, la suite logique de votre montée en compétences sera d'enfiler votre casquette d'administrateur grâce au cours “Gérez les comptes utilisateurs et contrôlez les permissions avec Linux”.

Ever considered an OpenClassrooms diploma?

- Up to 100% of your training program funded

- Flexible start date

- Career-focused projects

- Individual mentoring

Find the training program and funding option that suits you best