Table des matières

- Partie 1

Identifiez le besoin de sensibilisation au sein de votre organisation

- Partie 2

Définissez votre programme de sensibilisation

- 1

Identifiez les messages que vous souhaitez faire passer

- 2

Puisez dans la neuropédagogie et le nudge marketing

- 3

Diversifiez et personnalisez les actions de sensibilisation

- 4

Planifiez un programme de manière stratégique et mémorable

- 5

Définissez vos métriques d’évaluation de succès

Quiz : Définir un programme de sensibilisation

- Partie 3

Lancez votre programme de sensibilisation et mesurez son efficacité

Table des matières

- Partie 1

Identifiez le besoin de sensibilisation au sein de votre organisation

- Partie 2

Définissez votre programme de sensibilisation

- 1

Identifiez les messages que vous souhaitez faire passer

- 2

Puisez dans la neuropédagogie et le nudge marketing

- 3

Diversifiez et personnalisez les actions de sensibilisation

- 4

Planifiez un programme de manière stratégique et mémorable

- 5

Définissez vos métriques d’évaluation de succès

Quiz : Définir un programme de sensibilisation

- Partie 3

Lancez votre programme de sensibilisation et mesurez son efficacité

Évaluez le niveau de maturité de votre organisation

Si vous aviez à prendre la direction d’un orchestre, je suis persuadé que votre première action serait d’évaluer son niveau : vous auriez envie de savoir ce que sait jouer ou non l’orchestre, les méthodes utilisées précédemment, les morceaux qui ont rencontré du succès ou ceux qui ont moins bien marché. En clair, vous auriez besoin d’évaluer la situation actuelle pour faire le choix ensuite de conserver ce qui fonctionne, voire, si besoin, de repartir de zéro.

Eh bien, pour la sensibilisation, c’est la même chose !

Dans ce chapitre, nous allons plonger dans cette première étape cruciale d’évaluation du niveau de maturité de votre organisation en matière de sensibilisation.

Cartographiez les actions de sensibilisation déjà existantes

Commencez par recenser toutes les actions de sensibilisation qui ont déjà été entreprises dans votre société. Cela inclut par exemple :

des campagnes de faux phishing ;

des modules de e-learning ;

des événements dédiés à la cybersécurité.

Mais il ne suffit pas de noter ces actions ; il faut également examiner les résultats obtenus (si des métriques avaient déjà été mises en œuvre). Posez-vous des questions essentielles, comme :

Combien de personnes ont pu bénéficier de ces actions ?

Les campagnes de sensibilisation ont-elles entraîné une réduction des comportements à risque ?

Les sessions de formation ont-elles amélioré la compréhension des bonnes pratiques en cybersécurité ?

Ces résultats constituent des indicateurs précieux pour évaluer la situation actuelle et définir des objectifs pour l'avenir.

Au-delà des actions de sensibilisation, je vous invite à recenser la documentation existante mise à la disposition de vos collaborateurs. Qu’il s’agisse d’une charte utilisateur, de messages de sensibilisation ou d’incident par e-mail ou sur le réseau social interne, des documents ou procédures mis à disposition sur l’intranet, rassemblez-les. Ils vous seront très utiles pour votre prochaine action d’analyse.

Collectez la liste des incidents

Un autre prérequis intéressant est de savoir ce qui est déjà arrivé dans l’organisation.

Étape 1 : recueillez la liste des incidents techniques ou des comportements à risque liés à la cybersécurité qui ont déjà eu lieu dans l’organisation.

Voici quelques exemples de questions que vous pouvez poser :

Y a-t-il eu une fuite de données ? une perte de disponibilité d'un de vos outils IT ? une vulnérabilité détectée dans votre code ? un employé qui s'est fait phisher ?

Y a-t-il déjà eu des partages de documents confidentiels avec des personnes qui n'auraient pas dû en avoir connaissance ?

Étape 2 : Analysez ces incidents à la recherche de tendances et de récurrences, comme des fausses notes qui perturbent la mélodie.

Étape 3 : Demandez-vous si certains de ces incidents auraient pu être évités ou atténués par des actions de sensibilisation plus efficaces.

Ces constats vous aideront à identifier potentiellement les domaines de faiblesse à cibler en priorité pour améliorer la sensibilisation, mais ils pourront également vous servir d’exemples dans certaines de vos actions pour démontrer que "non, cela n’arrive pas qu’aux autres". Rien de mieux pour sensibiliser des collaborateurs que de leur parler d’exemples concrets liés à leur quotidien !

Identifiez les incohérences

À ce stade, vous pouvez identifier si vos musiciens ont tous une partition claire, lisible et appropriée. En effet, certaines notes ou informations peuvent être utiles pour un violoniste et pas du tout pour un trompettiste. De même, si vous confiez une partition qui n’est pas complète, voire si vous proposez 2 partitions qui se contredisent, vos musiciens, aussi talentueux soient-ils, ne s’en sortiront pas et se mettront peut-être à improviser (ce qui n’est pas toujours pas la bonne solution, surtout en sécurité…).

Analysez la "charte utilisateur" de l’organisation si elle existe

Un des écueils d'une charte utilisateur est de l'utiliser uniquement pour informer ses collaborateurs de ce qu’il est permis ou non de faire et de dire ensuite : "Vous n’aviez qu’à lire la charte".

Ce que je vous conseille, c’est de prendre du temps pour lire et analyser la charte utilisateur. Posez-vous la question suivante : "Pour ce point, est-ce qu’on m’explique concrètement comment faire ?".

Mettez-vous à la place de l’utilisateur et vous comprendrez mieux les difficultés qu’il peut ressentir.

Analysez les incohérences dans les consignes qui sont données

Autre point important à analyser, ce sont les potentielles incohérences qu’il peut y avoir entre les documents ou les consignes non applicables.

Je vous donne un exemple : certaines organisations conseillent à leurs employés d’utiliser un gestionnaire de mots de passe, comme Dashlane ou 1Password, pour stocker leurs secrets. Ce conseil est louable car il permet d’éviter que ces derniers se retrouvent sur un post-it ou un tableur sur le bureau de leur ordinateur. Malheureusement, la DSI ne met pas toujours à disposition de solution technique accessible aux collaborateurs. Cela peut être compréhensible car les solutions ergonomiques peuvent représenter un coût non négligeable.

Ce type de consigne envoie un message contradictoire à vos collaborateurs : "On me demande de faire quelque chose mais on ne m’en donne pas les moyens", ce qui risque de détériorer la relation de confiance dont vous avez besoin.

Limitez les messages de sensibilisation grâce à la technique

Voici une question que vous pouvez vous poser en lisant les messages de sensibilisation qui sont communiqués : "Afin de limiter le nombre de messages à faire passer, ne pourrait-on pas remplacer une consigne aux utilisateurs par une simple solution technique ?".

Prenons un exemple de consigne qui peut être donné : "En télétravail ou dans les transports, activez votre VPN". Au-delà du vocabulaire très technique qui ne parle pas à tous les utilisateurs, il serait intéressant de voir avec la DSI s’il n’est pas techniquement possible d’automatiser la connexion du VPN en dehors des locaux d’organisation. Si l’utilisateur n’a rien à faire, la consigne sera bien plus facilement respectée et la sécurité améliorée.

Ces analyses, nécessaires, entraîneront sûrement toute une série d’actions de mises à jour techniques et documentaires que vous intégrerez dans votre phase projet.

À vous de jouer !

Consigne

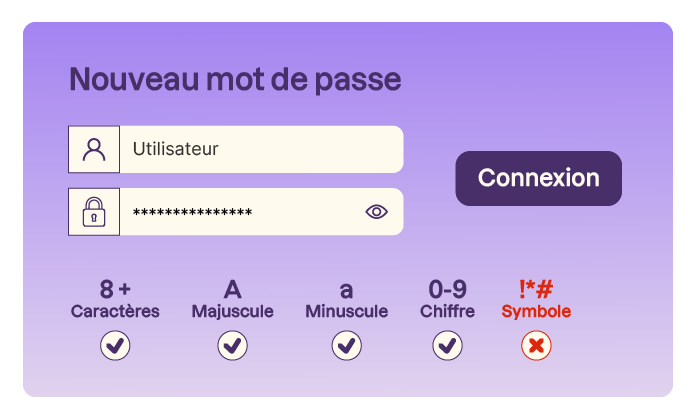

Dans les messages de sensibilisation publiés auprès de vos collaborateurs, les règles sur les mots de passe sont présentées de la manière suivante :

Le mot de passe doit faire 12 caractères minimum.

Il doit comporter des majuscules, minuscules, caractères spéciaux, chiffres.

Quelle action pourriez-vous imaginer avec la DSI pour éviter de devoir passer cette consigne à travers un message de sensibilisation ?

Proposition de réponse

Voici un exemple technique qui pourrait être implémenté permettant d’informer et d’aider votre utilisateur le jour où il aura besoin de l’information. C’est un exemple très bien fait de Nudge ou "Coup de pouce".

Cela aide l’utilisateur à savoir simplement ce qu’il doit faire et de voir tout de suite ce qui lui manque. Rien de plus énervant que de mettre un mot de passe et de voir ensuite qu’il est refusé sans savoir concrètement ce qui manque ! Simplifiez la vie de vos utilisateurs, vous serez plus crédible.

En résumé

Pour évaluer le niveau de maturité de votre organisation en termes de sensibilisation :

Assurez-vous d’avoir une vision claire de ce qui a déjà été entrepris en termes de sensibilisation avec les potentiels résultats obtenus.

Identifiez de potentiels sujets de sensibilisation pour réduire la fréquence ou l’impact d’incidents déjà survenus.

Définir un plan d’action pour rendre la documentation plus lisible et cohérente.

Dès que possible, trouvez des solutions techniques pour réduire le nombre de messages à faire passer.

Vous avez fait le bilan de l’existant dans votre organisation. Maintenant, comment identifier clairement les besoins de votre organisation et de vos collaborateurs en termes de sensibilisation ? Voyons ça dans le chapitre suivant !

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous