Table des matières

- Partie 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Partie 2

Formalisez la politique de sécurité de votre entreprise

- Partie 3

Déployez et pérennisez la politique de sécurité

Table des matières

- Partie 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Partie 2

Formalisez la politique de sécurité de votre entreprise

- Partie 3

Déployez et pérennisez la politique de sécurité

Structurez le contenu thématique de votre PSSI

Dans le chapitre précédent, vous avez accompli une étape cruciale : définir le périmètre et la portée de votre Politique de Sécurité des Systèmes d'Information (PSSI). Vous savez désormais qui est concerné (du siège à l'usine) et quoi protéger (les automates comme les données RH). Mieux encore, votre Directeur Général, Monsieur Martin, a signé votre note de cadrage. Vous avez le mandat.

Mais pour l'instant, votre PSSI ressemble à un terrain vague avec une belle clôture autour. Il est temps de construire les pièces de la maison.

Vous ne pouvez pas rédiger les règles au kilomètre, sans logique. Imaginez un code de la route où l'interdiction de stationner serait mélangée avec les normes de pollution des moteurs et la couleur des feux tricolores. Ce serait illisible, n'est-ce pas ? Pour votre PSSI, c'est la même chose.

Dans ce chapitre, nous allons structurer le squelette de votre document maître. Nous allons définir les grands chapitres thématiques, attribuer les responsabilités claires, intégrer les plans de traitement des risques que vous avez identifiés, et n'oublier ni la loi, ni l'avenir.

Prêt à dessiner le sommaire de votre réussite ? C'est parti !

Listez les exigences de sécurité à couvrir

La première étape pour structurer votre PSSI est de découper l'immense sujet de la "sécurité" en thématiques digestes et logiques. Si vous écrivez un document monolithique, personne ne le lira. Vous devez créer des compartiments étanches mais cohérents.

Pour ne rien oublier, reprenez vos actifs critiques identifiés en amont. Chaque type d'actif nécessite un type de protection spécifique.

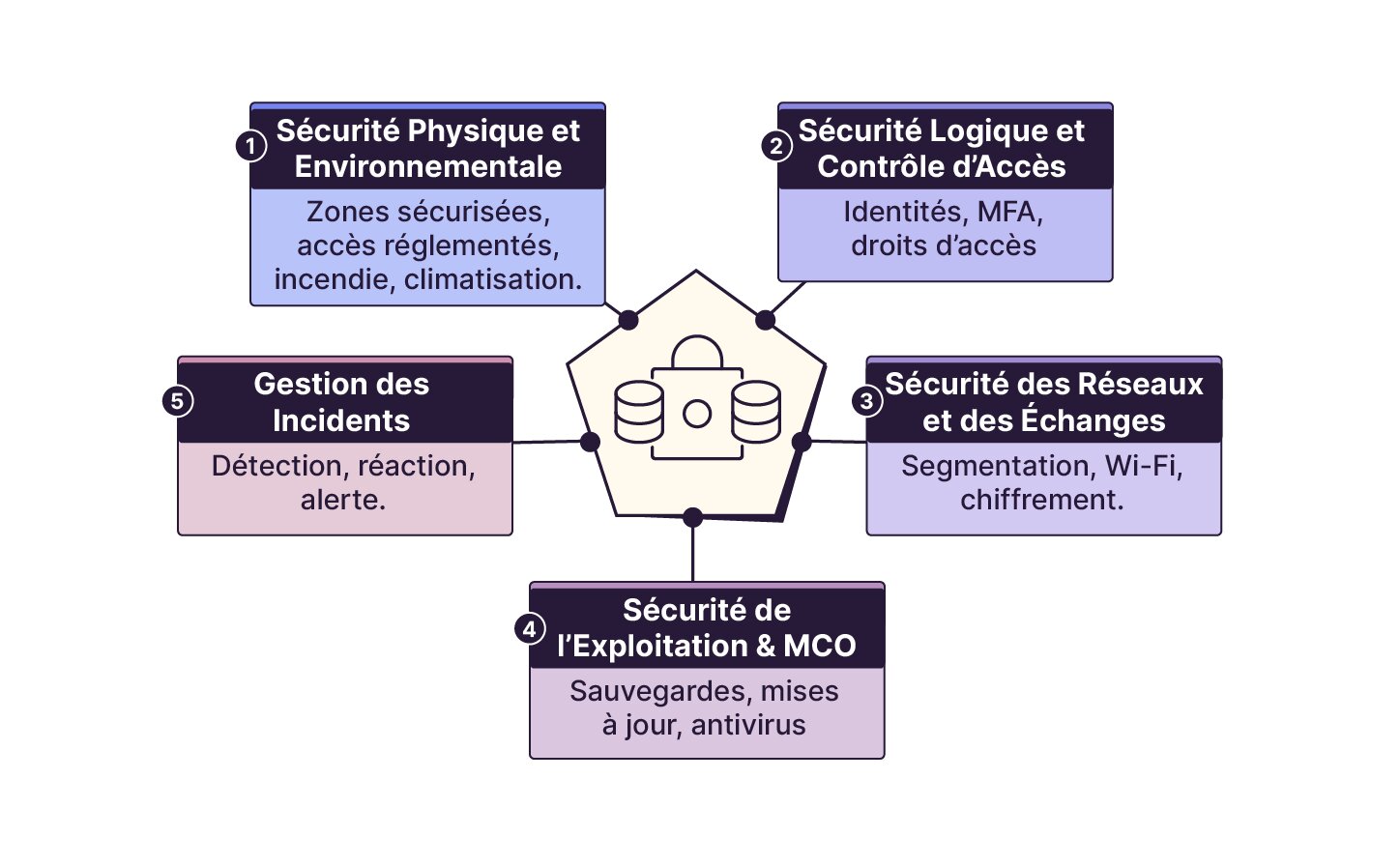

1. La Sécurité Physique et Environnementale

C'est souvent la première barrière. Dans votre contexte industriel, c'est vital.

De quoi parle-t-on ? Des accès aux bâtiments, de la protection contre l'incendie, de la climatisation de la salle serveur.

L'exigence PSSI : Définir les zones sécurisées (l'atelier, la salle des archives) et les règles d'accès (badges, clés).

2. La Sécurité Logique et le Contrôle d'Accès

C'est la protection numérique. C'est ici que l'on traite la gestion des identités.

De quoi parle-t-on ? Mots de passe, authentification multi-facteurs (MFA), gestion des droits (qui a le droit de modifier le programme de l'automate ?).

L'exigence PSSI : Formaliser le processus d'arrivée (Onboarding) et de départ (Offboarding) des collaborateurs pour éviter les comptes orphelins.

3. La Sécurité des Réseaux et des Échanges

C'est la protection des flux.

De quoi parle-t-on ? Cloisonnement (segmentation) entre l'informatique de bureau et l'usine, utilisation du Wi-Fi, cryptage des données qui sortent de l'entreprise.

L'exigence PSSI : Interdire les connexions directes entre Internet et les machines de production (une règle d'or en industrie !).

4. La Sécurité de l'Exploitation et du Maintien en Condition Opérationnelle (MCO)

C'est la sécurité du quotidien.

De quoi parle-t-on ? Gestion des sauvegardes, application des mises à jour (patch management), protection contre les virus.

L'exigence PSSI : Rendre obligatoire le test de restauration des sauvegardes (souvenez-vous du chapitre P1C3 : une sauvegarde non testée n'existe pas).

5. La Gestion des Incidents

C'est votre plan de bataille quand tout va mal.

De quoi parle-t-on ? Comment détecter une attaque ? Qui appeler ? Comment réagir ?

L'exigence PSSI : Obliger tout collaborateur à signaler un événement suspect (le fameux "Si vous voyez quelque chose, dites quelque chose").

En listant ces exigences, vous créez la table des matières de votre future PSSI. Chaque exigence deviendra une section ou une politique spécifique.

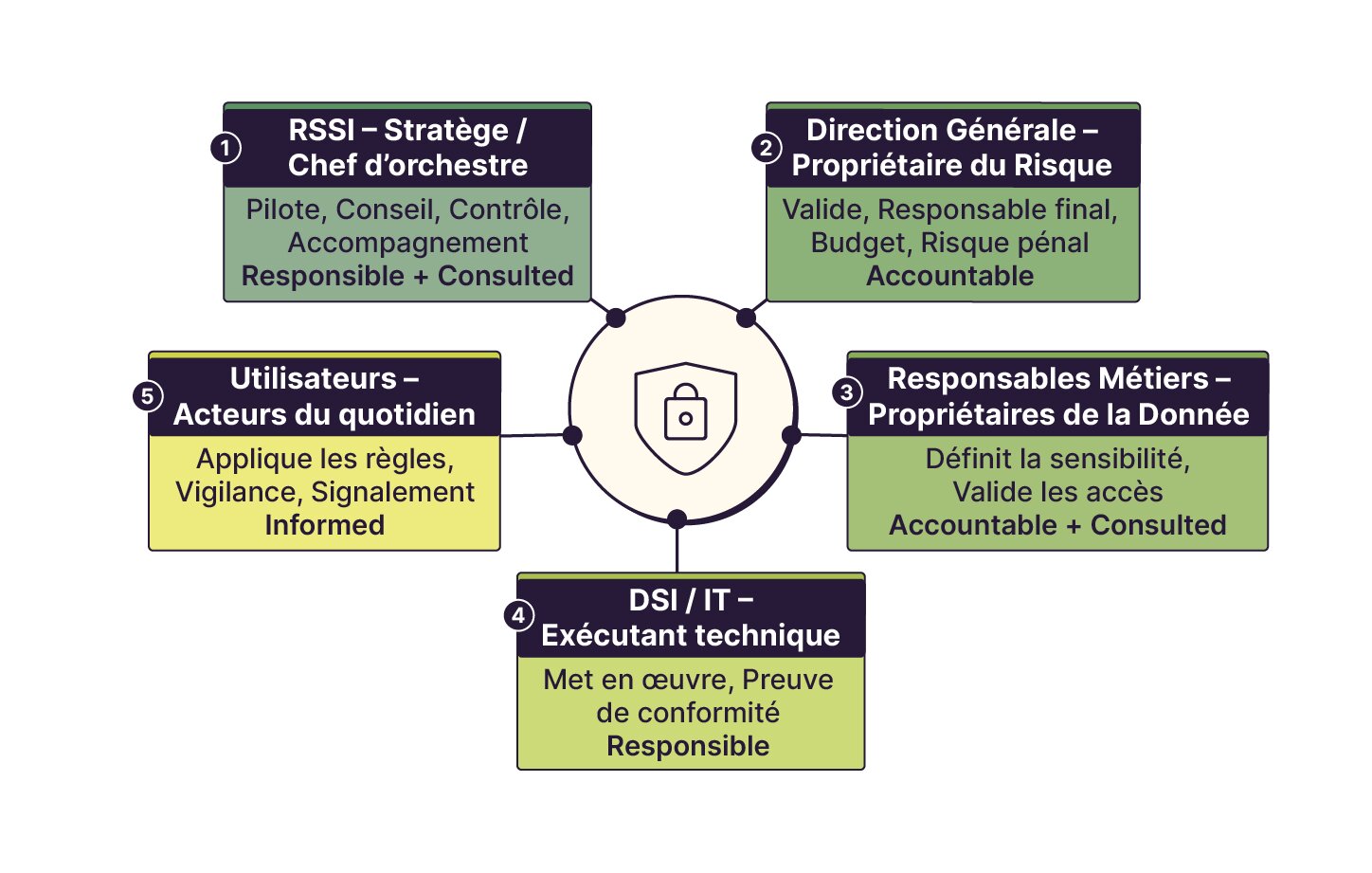

Attribuez les rôles et responsabilités

Une politique de sécurité sans responsables nommés est une lettre morte. C'est le syndrome du "C'est la faute de l'informatique". Votre PSSI doit clarifier la gouvernance : qui décide, qui applique, qui contrôle.

1. Le rôle du RSSI (Vous !)

Clarifiez votre position. Vous n'êtes pas le "shérif" qui met des amendes, ni le technicien qui répare les imprimantes.

Votre responsabilité : Définir la stratégie, conseiller la direction, piloter les contrôles et accompagner les métiers. Vous êtes le chef d'orchestre.

2. La Direction Générale (Propriétaire du Risque)

Il est crucial de l'écrire noir sur blanc.

Responsabilité : M. Martin est le responsable final de la sécurité de l'entreprise. Il valide la politique et alloue les budgets. En cas de sinistre majeur, c'est sa responsabilité pénale ou civile qui peut être engagée.

3. Les Responsables Métiers (Propriétaires de la Donnée)

C'est le concept le plus difficile à faire passer, mais le plus important.

Le concept : Le fichier client n'appartient pas à l'informatique, il appartient au Directeur Commercial. Les recettes de fabrication appartiennent au Directeur de Production.

Responsabilité : Ce sont eux qui doivent définir qui a le droit d'accéder à "leurs" données. L'IT n'est que l'exécutant technique de leur volonté.

Dans la PSSI : "Le propriétaire de la donnée est responsable de définir son niveau de sensibilité et de valider les accès."

4. La DSI / L'équipe IT (Mise en œuvre)

Responsabilité : Mettre en musique les exigences. Si la PSSI dit "Sauvegardes quotidiennes", l'IT doit configurer les serveurs pour le faire et fournir la preuve que c'est fait.

5. Les Utilisateurs (Acteurs)

Responsabilité : Appliquer les règles au quotidien (verrouillage de session, vigilance).

En structurant les responsabilités, vous transformez la sécurité en un sport d'équipe. Plus personne ne pourra dire "Ce n'est pas mon problème".

Structurez le plan de traitement des risques

Votre PSSI n'est pas un catalogue de bonnes pratiques théoriques copiées sur Internet. Elle doit être la réponse directe aux problèmes de votre usine. Précédemment vous avez identifié vos risques majeurs (Ransomware, vol de données, arrêt de production). La PSSI est l'outil qui formalise le traitement de ces risques.

1. De l'analyse à la règle

Pour chaque risque "rouge" ou "orange" de votre matrice, il doit y avoir un chapitre ou une règle dans la PSSI.

Risque : Ransomware bloquant l'usine.

Réponse dans la PSSI : Chapitre "Cloisonnement des réseaux" et Chapitre "Sauvegardes déconnectées".

Risque : Vol d'identifiants (Phishing).

Réponse dans la PSSI : Chapitre "Authentification" (MFA obligatoire pour l'extérieur).

2. L'approche progressive

Vous ne pouvez pas tout sécuriser au niveau maximum dès le jour 1. Votre PSSI doit refléter une ambition réaliste. Structurez votre document pour distinguer :

Les règles impératives (Immédiat) : Ce qui est non négociable (ex: Antivirus partout).

Les cibles à atteindre (Moyen terme) : Ce vers quoi on tend (ex: Chiffrement de tous les emails).

3. Formaliser l'acceptation des risques résiduels

Parfois, la PSSI va dire "Non", mais le métier va dire "J'en ai besoin pour travailler".

Exemple : La PSSI interdit les clés USB. Mais les machines-outils de 1995 ne se mettent à jour que par clé USB.

Le traitement : La PSSI doit prévoir un mécanisme de dérogation. On accepte le risque, mais on l'encadre (clé USB dédiée, scannée par une borne de décontamination avant usage).

Faut-il mettre la matrice des risques dans la PSSI ?

Non, pas directement. La matrice est un document de travail qui évolue vite. La PSSI contient les règles qui découlent de cette matrice. Par contre, la PSSI doit mentionner que "Les règles de sécurité sont révisées périodiquement sur la base de l'analyse de risques".

En liant explicitement vos règles à vos risques, vous donnez du sens. Quand un utilisateur râlera parce que le mot de passe est long, vous pourrez lui répondre : "C'est la mesure validée pour contrer le risque de ransomware qui arrêterait ton atelier".

Intégrez les contraintes légales et normatives

Votre entreprise ne vit pas dans une bulle. Elle est soumise à des lois et peut-être à des contrats clients exigeants. Votre PSSI est le lieu où ces obligations externes sont traduites en règles internes.

C'est la section "Conformité" de votre structure.

1. Le RGPD (Données personnelles)

Même une PME industrielle gère des données personnelles (celles des salariés, des clients particuliers).

Intégration PSSI : Créez une section "Protection des données à caractère personnel".

Règles associées : Droit d'accès, durée de conservation des CVs, sécurisation des fichiers RH. Le non-respect peut coûter très cher (4% du CA), c'est un argument de poids pour M. Martin.

2. Les obligations sectorielles (NIS 2, LPM)

Selon votre taille et votre place dans la chaîne logistique, vous pourriez être impacté par la directive NIS 2 (sécurité des réseaux).

Intégration PSSI : Si vous êtes concerné, votre PSSI doit explicitement mentionner l'obligation de notifier les incidents à l'ANSSI.

3. Les normes volontaires et contractuelles (ISO 27001)

Comme vu dans le chapitre P2C1, vos objectifs incluent peut-être de rassurer de gros clients. Ces clients demandent souvent si vous êtes aligné avec ISO 27001.

Structurez votre PSSI en miroir de la norme : Si vous utilisez les mêmes titres de chapitres que l'ISO 27001 (Sécurité RH, Contrôle d'accès, etc.), il sera beaucoup plus facile pour un auditeur de s'y retrouver et de vous certifier un jour.

4. La charte informatique et le règlement intérieur

N'oubliez pas le lien avec le droit du travail. Pour sanctionner un salarié qui viole la sécurité, les règles doivent être opposables.

Intégration PSSI : La PSSI est le document "chapeau". Elle doit faire référence à la Charte Informatique (qui est signée par le salarié) et s'assurer qu'elle est juridiquement valide (souvent validée par le CSE).

Cette section donne à votre PSSI une force juridique. Ce n'est plus juste "les règles de l'IT", c'est "les règles de l'entreprise conformes à la loi".

Planifiez la démarche d’amélioration continue

Une PSSI n'est pas gravée dans le marbre. C'est un document vivant. Le monde de la cybersécurité évolue à une vitesse folle : de nouvelles menaces (comme l'IA offensive) apparaissent, et votre entreprise change (rachat, nouveau produit, télétravail).

Si vous figez votre PSSI, elle sera obsolète dans 6 mois. Vous devez structurer sa propre évolution.

1. Le cycle de vie du document

Prévoyez une section "Gestion de la Politique" au début ou à la fin du document.

Règle : "La présente politique est revue a minima une fois par an, ou lors de tout changement significatif du Système d'Information."

Qui valide ? Le Comité de Direction.

2. Le principe du PDCA (Plan - Do - Check - Act)

Votre structure doit intégrer la notion de contrôle. Il ne suffit pas d'écrire une règle, il faut vérifier qu'elle est appliquée.

Intégrez une section "Audit et Contrôle" : Prévoyez que des audits (internes ou externes) seront réalisés pour vérifier la conformité des pratiques avec la PSSI.

Feedback : Prévoyez un canal de retour pour les utilisateurs. Si une règle est inapplicable sur le terrain (ex: "mot de passe de 20 caractères sur un clavier tactile d'usine"), elle doit être remontée et adaptée.

3. La veille technologique et réglementaire

Votre PSSI doit mandater le RSSI pour garder les yeux ouverts.

Responsabilité : "Le Responsable Sécurité assure une veille sur les menaces émergentes et propose les mises à jour nécessaires de la politique."

En intégrant l'amélioration continue, vous rassurez la direction : vous ne construisez pas une forteresse rigide qui empêchera l'entreprise de bouger, mais un système immunitaire qui s'adapte.

À vous de jouer !

Contexte

Vous y êtes presque ! Vous avez votre périmètre et vos objectifs. Vous êtes assis·e à votre bureau, face à une page blanche qui doit devenir le sommaire de la PSSI de votre PME industrielle. Monsieur Martin, le DG, passe une tête par la porte : "Alors, cette politique ? Je voudrais voir le plan détaillé avant que vous ne commenciez à rédiger le contenu. Je veux être sûr qu'on n'oublie rien d'important pour l'usine et pour nos clients."

Consignes

Proposez un Plan Détaillé (Sommaire) de la PSSI. Votre plan doit comporter 5 grandes sections (Parties) logiques. Pour chaque section :

Donnez un titre clair.

Listez 2 ou 3 sous-thèmes que vous allez traiter dedans.

Ajoutez une petite phrase de justification ("Pourquoi ce chapitre ?") en lien avec le contexte industriel ou les risques vus précédemment.

Inspirez-vous de la structure ISO 27001 mais restez simple et pragmatique pour une PME.

En résumé

Structurer la PSSI demande de découper la sécurité en thématiques logiques (Physique, Logique, Réseau, Exploitation) pour couvrir tous les aspects sans confusion, en s'inspirant de standards comme l'ISO 27002.

L'attribution des rôles et responsabilités est fondamentale : le DG possède le risque, les Métiers possèdent les données, et le RSSI orchestre le tout.

Le plan de la PSSI doit refléter directement le plan de traitement des risques : chaque risque majeur identifié (ex: Ransomware) doit trouver sa réponse dans un chapitre de la politique (ex: Sauvegardes).

La structure doit intégrer une section dédiée à la conformité légale et normative (RGPD, contrats clients) pour donner une force juridique et commerciale au document.

Enfin, une PSSI doit prévoir sa propre évolution via une démarche d'amélioration continue (PDCA), incluant des audits réguliers et des mises à jour pour ne pas devenir obsolète face aux nouvelles menaces.

L'architecte a parlé, les plans sont validés ! Vous avez maintenant une structure solide. Dans le prochain chapitre, nous allons descendre d'un cran et commencer à rédiger le contenu en nous attaquant à un morceau de choix : la rédaction des règles de sécurité pour les utilisateurs. Préparez vos plumes !

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous