Table of contents

- Part 1

Configurez un VPN IPSEC dans Cisco Packet Tracer

Table of contents

- Part 1

Configurez un VPN IPSEC dans Cisco Packet Tracer

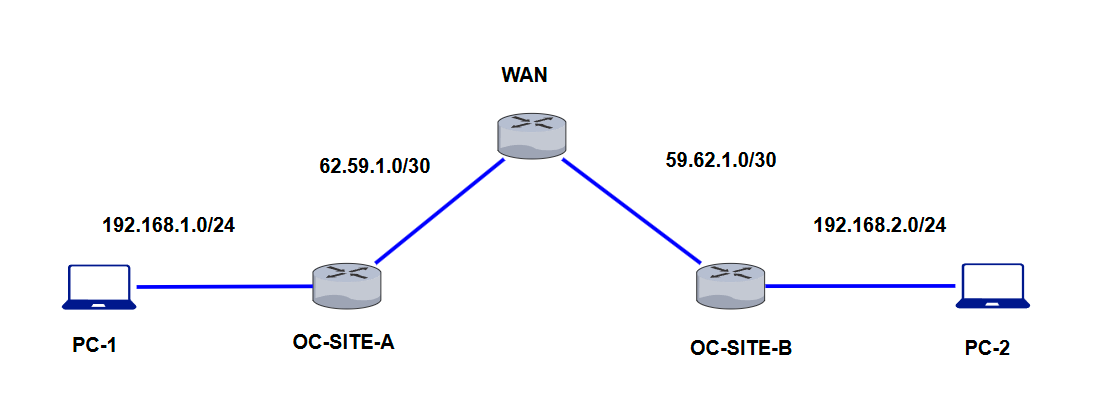

Découvrez la topologie utilisée

Avant de plonger dans la configuration d’un VPN IPSEC, il est essentiel de comprendre l’architecture du réseau sur lequel vous allez travailler. Dans ce chapitre, vous allez explorer la topologie utilisée dans le cours, avec ses différents sites, ses routeurs, et les connexions entre eux.

Cela vous permettra de visualiser concrètement le chemin que vont emprunter les données… et le tunnel sécurisé que vous allez créer de A à Z.

Étudiez l’infrastructure

Vous allez maintenant découvrir comment configurer un VPN IPSEC avec Packet Tracer, grâce à cette maquette composée de deux sites distants : OC-SITE-A et OC-SITE-B.

Sur chacun de ces sites, se trouvent des utilisateurs qui ont besoin d’accéder aux deux réseaux de l’entreprise, c’est ce qu’on appelle un VPN site à site.

Dans cette maquette, PC1 se trouve sur le site OC-SITE-A dans le LAN 192.168.1.0/24 et PC2 se trouve sur le site OC-SITE-B dans le LAN 192.168.2.0/24.

Configurez la topologie de base

Commencez par la configuration de base des routeurs, en premier le routeur OC-SITE-A :

OC-SITE-A(config)#interface gig 0/0

OC-SITE-A(config-if)#ip address 192.168.1.254 255.255.255.0

OC-SITE-A(config-if)#ip nat insidem

OC-SITE-A(config-if)#no shut

OC-SITE-A(config-if)#exit

OC-SITE-A(config)#interface gig 0/1

OC-SITE-A(config-if)#ip address 62.59.1.1 255.255.255.252

OC-SITE-A(config-if)#ip nat outside

OC-SITE-A(config-if)#no shut

OC-SITE-A(config-if)#exit

OC-SITE-A(config)#ip route 0.0.0.0 0.0.0.0 62.59.1.2

OC-SITE-A(config)#ip access-list extended NAT

OC-SITE-A(config-std-nacl)#deny ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255

OC-SITE-A(config-std-nacl)#permit ip 192.168.1.0 0.0.0.255 any

OC-SITE-A(config)#ip nat inside source list NAT interface gig 0/1 overloadDans cette configuration de base on trouve : une route par défaut qui passe par le routeur WAN, le NAT avec identification de l’interface interne (INSIDE) et WAN (OUTSIDE), une ACL qui permet de définir ce qui doit être traduit par le NAT et ce qui ne doit pas être traduit car envoyé dans le VPN, notez que cette ACL n’est utilisée que pour le NAT, pas pour autoriser des paquets à entrer ou sortir des interfaces du routeur. Enfin on trouve la commande de NAT Overload qui va permettre de traduire toutes les IP du LAN 192.168.1.0/24 sur l’IP publique de l’interface GigabitEthernet 0/1.

Continuez avec le routeur OC-SITE-B, dont la configuration est similaire au routeur OC-SITE-A :

OC-SITE-B(config)#interface gig 0/0

OC-SITE-B(config-if)#ip address 192.168.2.254 255.255.255.0

OC-SITE-B(config-if)#ip nat inside

OC-SITE-B(config-if)#no shut

OC-SITE-B(config-if)#exit

OC-SITE-B(config)#interface gig 0/1

OC-SITE-B(config-if)#ip address 59.62.1.1 255.255.255.252

OC-SITE-B(config-if)#ip nat outside

OC-SITE-B(config-if)#no shut

OC-SITE-B(config-if)#exit

OC-SITE-B(config)#ip route 0.0.0.0 0.0.0.0 59.62.1.2

OC-SITE-B(config)#ip access-list extended NAT

OC-SITE-B(config-std-nacl)#deny ip 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255

OC-SITE-B(config-std-nacl)#permit ip 192.168.2.0 0.0.0.255 any

OC-SITE-B(config)#ip nat inside source list NAT interface gig 0/1 overload

Configurez le routeur WAN. Sa configuration est très simple car il suffit de configurer les adresses IP sur ses interfaces :

WAN(config)#int gig 0/0

WAN(config-if)#ip address 62.59.1.2 255.255.255.252

WAN(config-if)#no shutdown

WAN(config-if)#exit

WAN(config)#int gig 0/1

WAN(config-if)#ip address 59.62.1.2 255.255.255.252

WAN(config-if)#no shutdown

WAN(config-if)#exit

Du côté des PC, configurez PC1 avec l’IP 192.168.1.1, le masque 255.255.255.0, la passerelle 192.168.1.254 et PC2 avec l’IP 192.168.2.1, le masque 255.255.255.0, la passerelle 192.168.2.254.

Pour valider votre configuration de base, envoyez des pings depuis PC1 et PC2 vers une IP publique, vous obtenez ce résultat :

Routeur OC-SITE-A :

OC-SITE-A#show ip nat translations

Pro Inside Global Inside Local Outside Local Outside global

icmp 62.59.1.1:1 192.168.1.1:1 59.62.1.1:1 59.62.1.1:1

icmp 62.59.1.1:2 192.168.1.1:2 59.62.1.1:2 59.62.1.1:2

icmp 62.59.1.1:3 192.168.1.1:3 59.62.1.1:3 59.62.1.1:3

icmp 62.59.1.1:4 192.168.1.1:4 59.62.1.1:4 59.62.1.1:4

Routeur OC-SITE-B :

OC-SITE-B#show ip nat translations

Pro Inside Global Inside Local Outside Local Outside global

icmp 59.62.1.1:1 192.168.2.1:1 62.59.1.1:1 62.59.1.1:1 icmp 59.62.1.1:2 192.168.2.1:2 62.59.1.1:2 62.59.1.1:2 icmp 59.62.1.1:3 192.168.2.1:3 62.59.1.1:3 62.59.1.1:3 icmp 59.62.1.1:4 192.168.2.1:4 62.59.1.1:4 62.59.1.1:4

Le résultat confirme que plusieurs paquets ICMP envoyés de PC1 vers l’IP publique de OC-SITE-B ont bien été traduits par le NAT sur OC-SITE-A, même chose pour les paquets ICMP envoyés de PC2 vers l’IP publique de OC-SITE-A, traduits par le NAT sur le routeur OC-SITE-B.

Préparez les routeurs OC-SITE-A et OC-SITE-B pour la mise en place du VPN

Sur ces deux routeurs, entrez la commande qui va permettre d’utiliser les fonctionnalités de sécurité (IPSEC compris). Une fois cette commande entrée et validée, vous devrez enregistrer votre configuration et redémarrer les routeurs pour appliquer :

OC-SITE-A(config)#license boot module c1900 technology-package securityk9

À la demande d'acceptation, tapez yes :

ACCEPT? [yes/no] : yes

Enregistrez votre configuration :

OC-SITE-A#copy running-config startup-config

OC-SITE-A#reload

La configuration est exactement la même sur le OC-SITE-B :

OC-SITE-B(config)#license boot module c1900 technology-package securityk9

ACCEPT? [yes/no] : yes

OC-SITE-B#copy running-config startup-config

OC-SITE-B#reloadEn résumé

La topologie du réseau utilisée dans ce cours comprend deux sites distants (OC-SITE-A et OC-SITE-B), chacun équipé d’un routeur 1941 et connecté via un routeur WAN simulé dans Packet Tracer. Chaque site héberge un réseau local (LAN) distinct (192.168.1.0/24 et 192.168.2.0/24), avec un PC configuré pour accéder au réseau distant via un VPN site à site.

La configuration de base des routeurs inclut l’adressage IP, la mise en place du NAT, une route par défaut et une ACL utilisée uniquement pour le NAT, afin d'exclure les flux VPN de la traduction d'adresses.

Packet Tracer permet de simuler IPSEC avec IKEv1, ce qui est suffisant pour comprendre les concepts, même si IKEv2 est aujourd’hui plus courant en production.

Avant de configurer le tunnel VPN, il faut activer les fonctionnalités de sécurité IPSEC sur les routeurs avec une commande spécifique, puis redémarrer les équipements pour appliquer les changements.

Maintenant que vous avez bien compris la topologie du réseau, il est temps de passer à l’action : voyons ensemble comment configurer étape par étape un tunnel VPN IPSEC sécurisé dans Cisco Packet Tracer.

Ever considered an OpenClassrooms diploma?

- Up to 100% of your training program funded

- Flexible start date

- Career-focused projects

- Individual mentoring

Find the training program and funding option that suits you best