Table des matières

- Partie 1

Préparez votre investigation numérique

- Partie 2

Analysez un dump mémoire

- Partie 3

Analysez la copie du disque dur

- Partie 4

Analysez les fichiers malveillants

- Partie 5

Corrélez vos analyses forensic pour établir un rapport

Table des matières

- Partie 1

Préparez votre investigation numérique

- Partie 2

Analysez un dump mémoire

- Partie 3

Analysez la copie du disque dur

- Partie 4

Analysez les fichiers malveillants

- Partie 5

Corrélez vos analyses forensic pour établir un rapport

Découvrez l’investigation numérique

Dans cette partie, nous allons définir l’investigation numérique, ou forensic, ainsi que l’intérêt de réaliser une investigation lors d’un incident. Nous aborderons brièvement les enjeux juridiques, pour finalement terminer sur la méthodologie d’investigation.

Qu’est-ce que l’investigation numérique ?

Le terme « forensic » est fortement associé au domaine scientifique et notamment à la médecine légale. En informatique, on parle de digital forensic, c’est-à-dire l’analyse d’un ordinateur pour comprendre les évènements passés et en extraire des conclusions.

L’investigation numérique peut également être utilisée dans le cadre d’enquêtes judiciaires. Lorsque des supports numériques sont impliqués dans un crime ; c’est notamment le cas lors de perquisitions liées à des actes de cybercriminalité, par exemple.

Toutefois, cette investigation devra être réalisée par un expert judiciaire et nécessite d’être assermentée, pour que les preuves puissent être recevables. Par ailleurs, la collecte de preuves devra respecter des besoins spécifiques. Par exemple, il faudra utiliser un bloqueur en écriture lors de la copie, ou lors de l’accès au disque compromis.

Pour en savoir plus sur les experts judiciaires, rendez-vous sur le site du gouvernement.

Ainsi, on peut schématiquement diviser l’investigation numérique en trois activités distinctes :

L’analyse forensic judiciaire ⚖️

Principalement utilisée dans le cadre d'enquêtes judiciaires, elle a pour but de rechercher toutes les preuves numériques (par exemple lors d’une perquisition), afin de collecter et rassembler un maximum de preuves pouvant incriminer ou innocenter le suspect d'une enquête.

L’analyse forensic en réponse à un incident ⛑

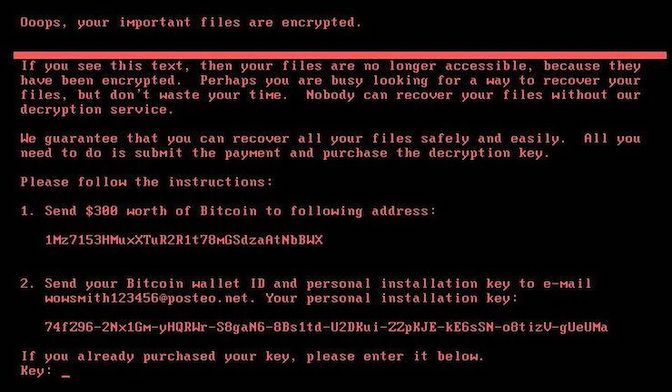

Elle vise à identifier les conditions et les origines d’une attaque informatique, quelles sont les machines infectées ou encore par quel vecteur l’attaque est survenue. Dans le cas d’une réponse à une intrusion, elle joue le rôle de « pompier » et permet d’identifier rapidement les éléments du système d’information compromis, dans le but de combler les failles et d’éradiquer le ou les malwares.

L’analyse forensic scientifique🔬

Elle consiste à étudier les mécanismes et les aspects techniques d’un malware ou autre logiciel/matériel malveillant, afin d’identifier les méthodes utilisées par les attaquants pour pénétrer et compromettre un réseau informatique. Les analyses sont souvent réalisées dans un environnement maîtrisé (appelé sandbox).

Pourquoi utiliser l’investigation numérique en entreprise ?

Les attaquants d’aujourd’hui rivalisent d’ingéniosité pour pirater des entreprises et voler des informations sensibles. Il existe tout un tas de menaces et de techniques. Pour pouvoir les contrer efficacement et améliorer la sécurité d’une entreprise, il est nécessaire de comprendre les techniques utilisées par les attaquants.

Lorsqu’une entreprise est compromise en raison d'une attaque informatique, les dégâts peuvent avoir de multiples impacts :

sur l’image de la société, si l’attaque devient publique ;

opérationnel direct, en mettant hors service des infrastructures ;

financier, si des fuites de données ou des versements frauduleux ont été effectué ;

géopolitique ou économique.

Pour pouvoir comprendre d’où vient une attaque et quel a été le mode opératoire, il est nécessaire de réaliser des investigations. Par ailleurs dans certains cas, ces investigations permettront d’obtenir des dommages et intérêts auprès des assurances.

Utilisez une méthodologie d’investigation

Sur le terrain, vous serez parfois amené à travailler dans des situations extrêmement tendues et critiques ; vous devrez alors faire preuve de sang-froid. Pour réaliser une investigation, il est nécessaire de suivre une méthodologie.

Voici la méthodologie que je vous propose de suivre et que nous allons appliquer dans ce cours.

Étape 1 — Identifiez le contexte et récupérez les informations

L’identification du contexte est une phase très importante, car elle permet d’obtenir des informations liées à l’incident de sécurité. Lors de cette phase, vous devrez rencontrer diverses personnes telles que les personnes de l’IT, les administrateurs, les responsables des machines infectées ou encore le RSSI. Ceci vous permettra d’orienter vos recherches pour ne pas faire fausse route.

Étape 2 — Collectez les supports numériques à analyser

Vous avez précédemment identifié le contexte de l’attaque et également des machines potentiellement compromises. La phase de collecte va permettre de copier les données pour pouvoir les analyser (copie de la mémoire vive, et copie du disque dur). Vous réaliserez des hashs des informations collectées. Cela permettra de réaliser l’analyse sur la copie sans altérer les données originales.

Étape 3 — Analysez les données collectées

Après avoir collecté les données, il faut maintenant les analyser. C'est la phase la plus technique de l'investigation. Dans cette phase, vous réaliserez la chronologie des évènements pour extraire la date et le moment précis de l’incident, ainsi que l’analyse des artefacts tels que les processus, le registre et le réseau. Une phase de triage sera également réalisée.

Nous découperons cette phase en 3 étapes :

L'analyse du dump mémoire, c'est-à-dire de la RAM de l'ordinateur — nous verrons cette étape dans la partie 2 de ce cours.

L'analyse du disque dur de l'ordinateur et de tous les fichiers qu'il contient — nous verrons cette étape dans la partie 3 de ce cours.

L'analyse des fichiers identifiés comme suspects ou malveillants — nous verrons cette étape dans la partie 4 de ce cours.

Étape 4 — Corrélation et reporting

Dans cette phase, vous présenterez dans un rapport le résultat de vos analyses. Vous présenterez de manière factuelle les éléments découverts. Vous indiquerez également les indicateurs de compromission et les recommandations à mettre en place pour améliorer la sécurité de l’entreprise.

Cette étape sera vue dans la partie 5 de ce cours.

En résumé

Vous venez de découvrir ce qu'est le forensic et dans quelles situations il peut être nécessaire de réaliser une investigation.

L’analyse forensic peut donc être utilisée dans le cadre d’une enquête judiciaire, d’une réponse sur incident ou en laboratoire pour de l’analyse de malware, par exemple.

Vous avez également découvert la méthodologie d’investigation qui comporte 4 grandes étapes :

L’identification du contexte.

La collecte des supports numériques.

L’analyse des données collectées.

La corrélation et le reporting.

Dans le prochain chapitre, nous verrons quels sont les outils à utiliser pour l'analyse.

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous