Table des matières

- Partie 1

Préparez votre investigation numérique

- Partie 2

Analysez un dump mémoire

- Partie 3

Analysez la copie du disque dur

- Partie 4

Analysez les fichiers malveillants

- Partie 5

Corrélez vos analyses forensic pour établir un rapport

Table des matières

- Partie 1

Préparez votre investigation numérique

- Partie 2

Analysez un dump mémoire

- Partie 3

Analysez la copie du disque dur

- Partie 4

Analysez les fichiers malveillants

- Partie 5

Corrélez vos analyses forensic pour établir un rapport

Répertoriez les indicateurs de compromission avec la matrice ATT&CK

Maintenant que vous avez terminé votre analyse, il vous faut rassembler et structurer le tout dans votre rapport d'investigation, afin de la communiquer à votre hiérarchie.

Le rapport d’investigation doit comprendre les indicateurs de compromission, ou IoC. Il s’agit des éléments découverts pendant l’analyse qui permettront de caractériser l’incident. Dans ce chapitre, nous verrons un peu plus en détail ce qu'est un indicateur de compromission, et comment les répertorier dans le rapport.

Qu’est-ce qu’un indicateur de compromission (IoC) ?

Une fois que les analyses ont été effectuées, il est important de créer des indicateurs de compromission permettant d’identifier des menaces similaires dans le futur. Ces indicateurs de compromission ont pour but de capitaliser les analyses effectuées afin d’accélérer les futures réponses sur incidents. Ces indicateurs peuvent également être partagés entre plusieurs entités.

Les indicateurs de compromission peuvent être de plusieurs types ; découvrons-les ensemble afin de mieux les répertorier.

Les IoC réseaux

Les IoC peuvent faire référence à une activité réseau malveillante, telle que la connexion à un serveur de commande et de contrôle. La connaissance de ces indicateurs permettra très rapidement de bloquer ces connexions pour contenir une menace sur tout un réseau. En analysant les trames réseau générées par un logiciel malveillant, il sera également possible de créer des règles IDS pour détecter de manière proactive une intrusion ou une connexion malveillante.

Les noms de domaines et URL font également partie de ces IoC.

Les hash de fichiers

Les hash sont des empreintes uniques qui identifient des fichiers. Ces hash sont des IoC qui permettront d’identifier les fichiers malveillants sur une machine. Il peut également être utile d’identifier les répertoires d’écriture de ces fichiers sur le système.

Les adresses emails

Les adresses emails délivrant du spam, du phishing ou autre sont également des indicateurs de compromission qui pourront être bloqués sur les passerelles de messagerie.

Les actions sur le système

Les actions menées sur le système par un logiciel malveillant peuvent également être des IoC. Par exemple, si le malware crée un service Windows en particulier, ou une clé registre.

Répertoriez vos IoC

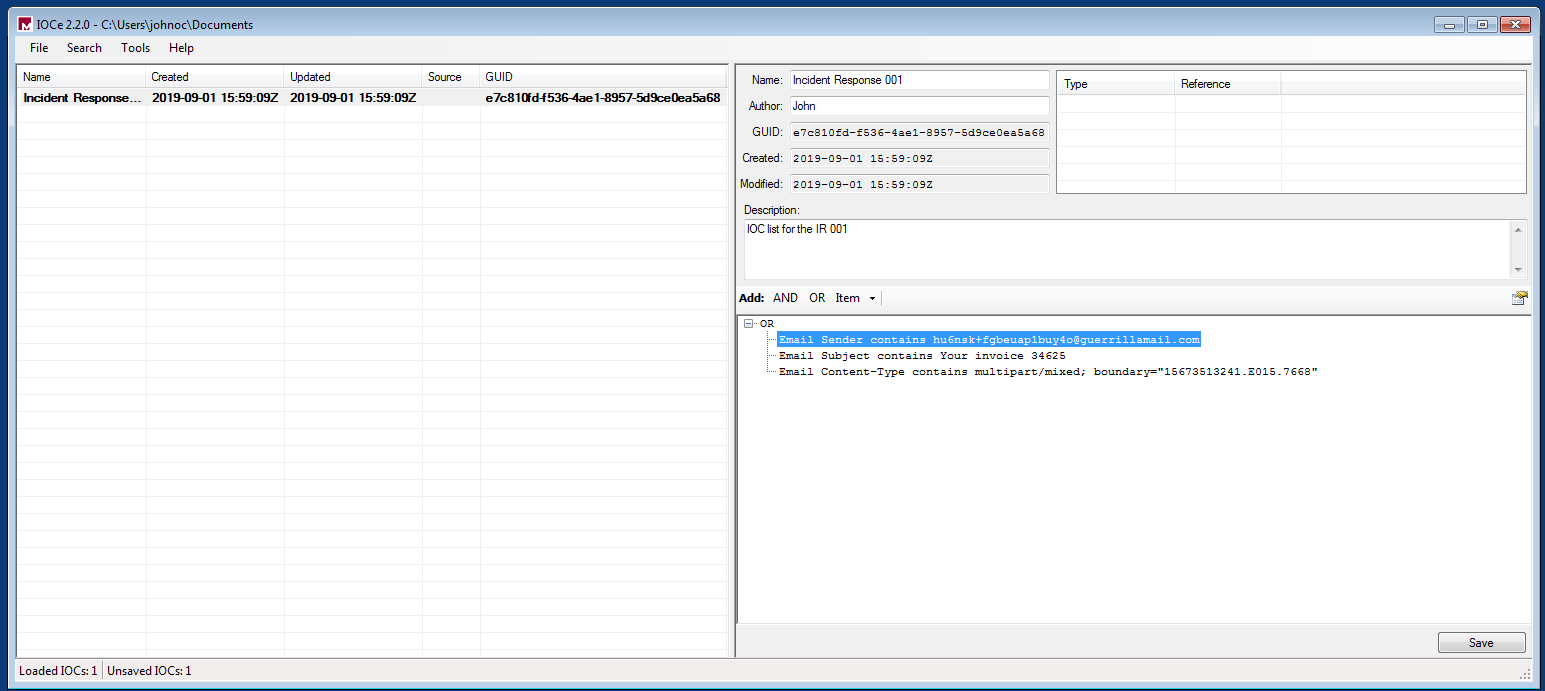

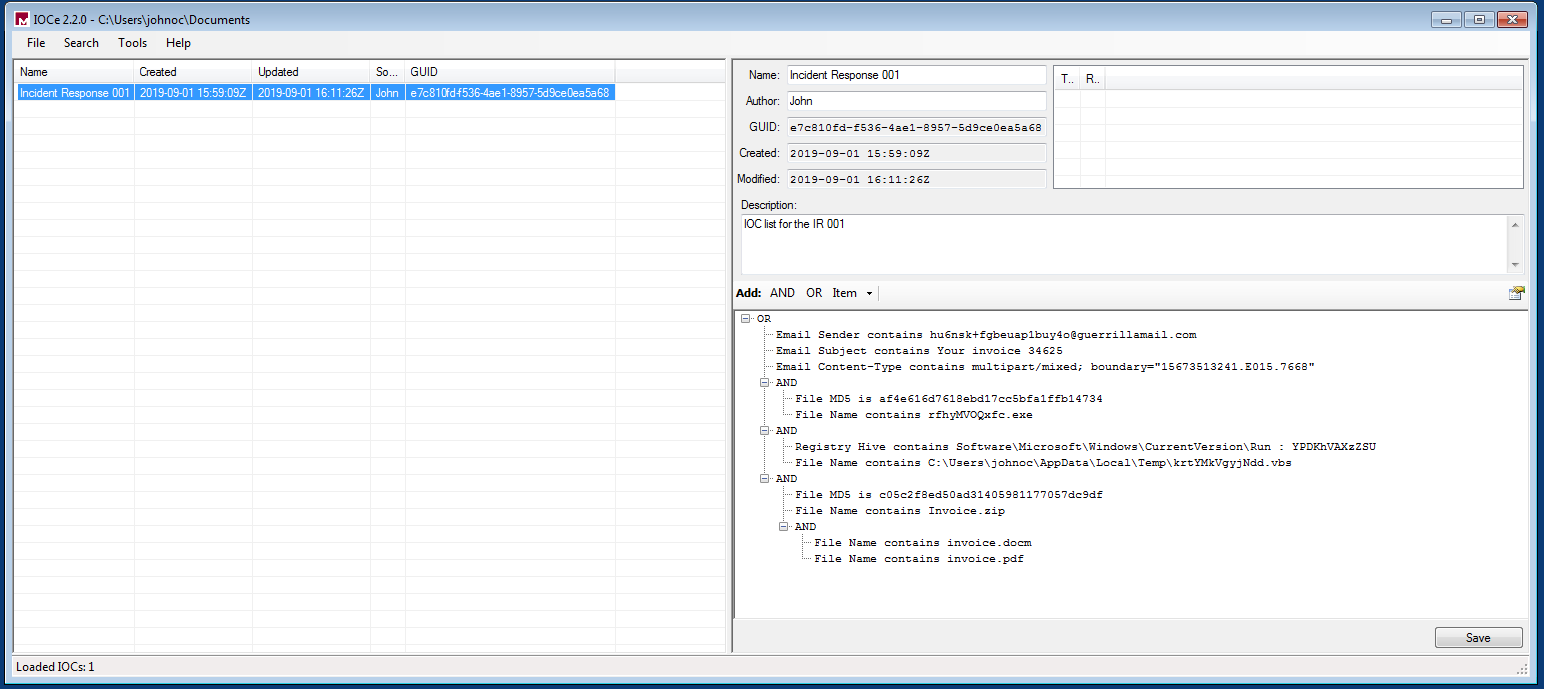

La société Mandiant a créé un format OpenIOC basé sur le format XML, pour stocker et gérer ses indicateurs de compromission. Il existe un outil permettant la génération de fichiers IoC, appelé IoC-Editor, disponible ici.

L’utilitaire permet de créer son propre fichier d’IoC. Il suffit de faire un clic droit puis d’ajouter un item supplémentaire. Il est ensuite possible d’ajouter un IoC en fonction de ses besoins. Ici, nous ajoutons un IoC en rapport avec l’adresse email.

Il sera donc possible de construire sa liste d'IoC.

À vous de la compléter avec les éléments précédemment découverts. ;)

Il existe également le format STIX qui permet de réaliser des fichiers d’IoC très complets.

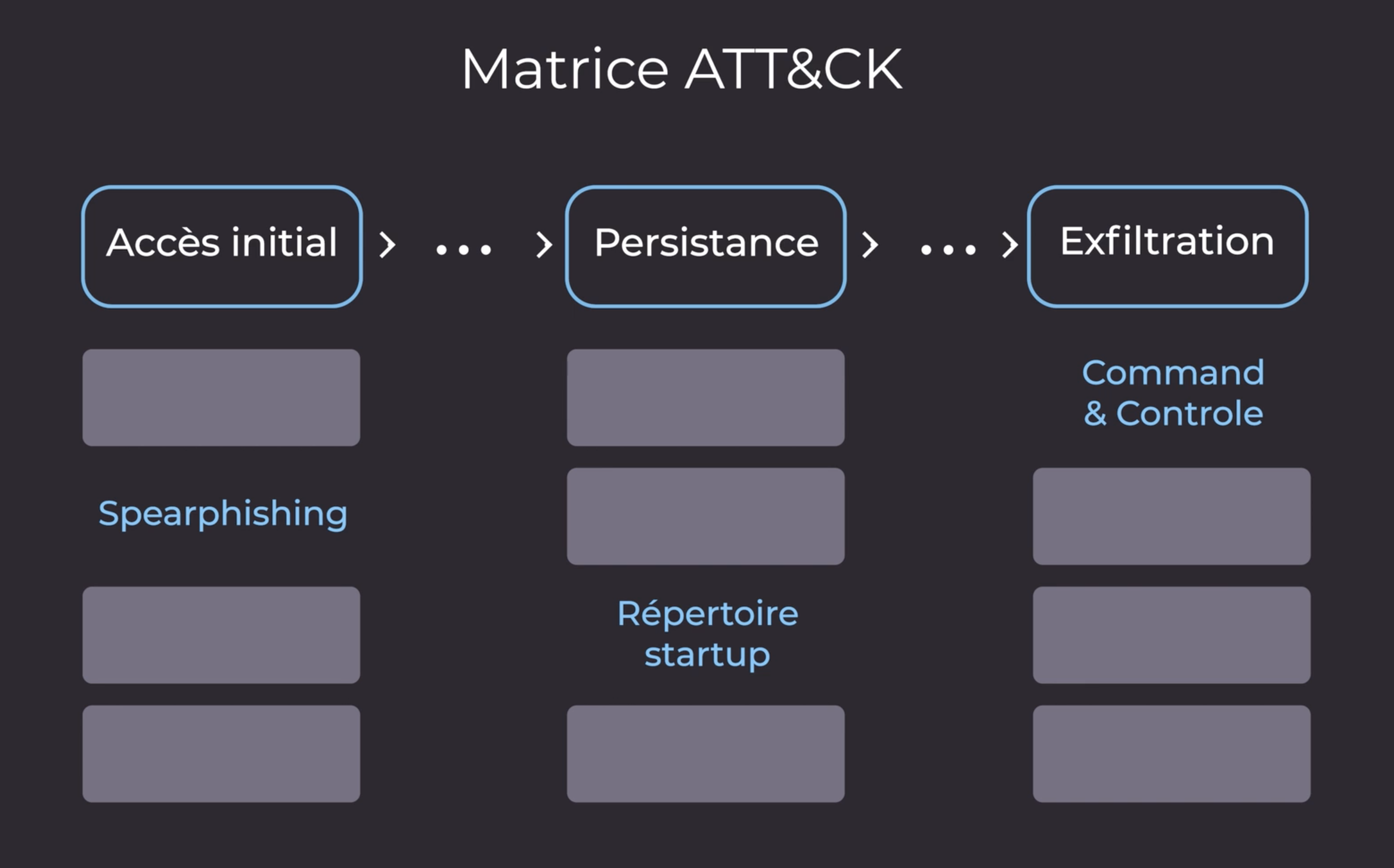

La matrice ATT&CK

La matrice ATT&CK est une initiative du MITRE qui permet d’identifier les tactiques et les techniques utilisées par un attaquant. Elle fournit un ensemble de classifications permettant d’identifier les différentes phases d’une attaque, ainsi que les techniques utilisées pour chaque phase.

Le schéma ci-dessus vous permet de voir quelques exemples de techniques et d'étapes répertoriées dans la matrice ATT&CK, mais vous trouverez sa version officielle et exhaustive sur le site du MITRE.

Initial Access

La phase d’accès initial permet de définir les techniques utilisées par un attaquant pour obtenir un accès dans le réseau cible ; par exemple, une attaque de phishing.

✅ Dans notre cas, nous avons pu identifier qu'il s'agissait d'un email malveillant.

Execution

La phase d’exécution permet d’identifier quelles techniques ont été utilisées pour permettre l’exécution de code.

✅ Dans notre cas, nous avons identifié qu'il s'agissait d'un fichier DOC et d'un fichier PDF. À noter que seul le fichier DOC a été exécuté par l'utilisateur.

Persistence

La phase de persistance permet de définir quelles techniques sont utilisées pour permettre un accès continu à l’attaquant.

✅ L'attaquant a ici créé une clé RUN avec un script VBS permettant de réexécuter le logiciel malveillant après chaque démarrage.

Privilege Escalation

La phase d’élévation de privilège permet de définir les moyens utilisés par l’attaquant pour obtenir des privilèges plus élevés sur les machines cibles.

❓ Dans notre cas, l'attaquant a peut-être élevé ses privilèges, mais il n'en avait pas besoin puisque l'utilisateur compromis était déjà administrateur de son poste.

Defense evasion

Cette phase permet de définir les moyens utilisés pour contourner les solutions de sécurité et les protections mises en place.

✅ Dans notre cas, nous avons découvert du code caché avec

malfind. C'est donc une combinaison d'une technique d'injection de code – car c'est du code injecté dans un autre fichier (ici un fichier PDF) – et d'obfuscation de code, car le code était dissimulé dans un objet du fichier afin de retarder l'analyse.

Credential Access

L'accès aux informations d'identification représente un ensemble de techniques permettant d'accéder aux informations d'identification du système, du domaine ou du service, ou de les contrôler dans un environnement d'entreprise. Les adversaires tenteront probablement d'obtenir des informations d'identification légitimes d'utilisateurs ou de comptes d'administrateur (administrateur système local ou utilisateurs du domaine disposant d'un accès administrateur), à utiliser sur le réseau.

❓ Dans notre cas, l'accès au poste cible a permis à l'utilisateur de récupérer les identifiants du compte. Aucun faux compte n'a été découvert pendant l'analyse.

Discovery

La découverte consiste en des techniques permettant à l'adversaire d'acquérir des connaissances sur le système et le réseau interne. Lorsqu'ils ont accès à un nouveau système, les attaquants doivent découvrir ce qu'il est et comment il fonctionne.

❓ Dans notre exemple, aucune technique de Discovery n'a été découverte.

Lateral Movement

Le mouvement latéral consiste en des techniques permettant à un attaquant d'accéder à des systèmes distants sur un réseau et de les contrôler. Il peut inclure l'exécution d'outils sur ces systèmes distants. Les techniques de déplacement latéral pourraient permettre à un adversaire de collecter des informations d'un système sans avoir besoin d'outils supplémentaires, tels qu'un outil d'accès à distance.

❓ Dans notre cas, il semblerait que l'attaquant n'ait compromis que la machine investiguée.

Collection

La collection consiste en des techniques permettant d'identifier et de rassembler des informations, telles que des fichiers sensibles, à partir d'un réseau cible avant l'exfiltration. Cette catégorie couvre également les emplacements sur un système ou un réseau où l'adversaire peut rechercher des informations pour exfiltrer des données.

❓ Aucun point de collection n'a été identifié durant l'analyse.

Command and Control

La tactique de commande et de contrôle montre comment les adversaires communiquent avec les systèmes sous leur contrôle au sein d'un réseau cible. Un adversaire peut établir le commandement et le contrôle de différentes manières, selon la configuration du système et la topologie du réseau. En raison du large degré de variation disponible pour l'adversaire au niveau du réseau, seuls les facteurs les plus courants ont été utilisés pour décrire les différences de commandement et de contrôle. Les méthodes documentées contiennent encore de nombreuses techniques spécifiques, dues en grande partie à la facilité avec laquelle il est possible de définir de nouveaux protocoles et d'utiliser des protocoles et des services réseau légitimes existant pour la communication.

✅ Nous avons identifié plusieurs connexions vers une adresse IP distante sur le port 4444, généralement utilisé pour Metasploit.

Exfiltration

L'exfiltration consiste à voler des données, les altérer ou les supprimer. L'attaquant pourra utiliser des techniques pour masquer ces actions, vous ne saurez donc peut-être pas s'il l'a réellement fait ou pas !

❓ L'attaquant a eu accès ici à tous les fichiers de la machine compromise, il a potentiellement supprimé, altéré ou volé des informations !

Impact

La tactique Impact représente des techniques dont l'objectif principal réduit directement la disponibilité ou l'intégrité d'un système, d'un service ou d'un réseau. y compris la manipulation de données, pour impacter une activité ou un processus opérationnel. Ces techniques peuvent représenter l'objectif final de l'adversaire ou fournir une couverture en cas de violation de la confidentialité.

En résumé

Nous venons de voir comment identifier les indicateurs de compromission et comment les répertorier dans votre rapport d’incident. Enfin, nous avons découvert la matrice ATT&CK qui nous permet de caractériser et d’identifier le mode opératoire d’une attaque.

Il ne vous reste plus qu'à créer votre rapport final contenant tous les éléments mis en exergue. C'est ce que nous verrons au prochain et dernier chapitre !

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous