Table des matières

- Partie 1

Découvrez les enjeux de la surveillance du SI

- Partie 2

Identifiez les sources de données et optimisez la collecte de logs

- Partie 3

Centralisez vos alertes avec ELK Stack

- Partie 4

Identifiez des scénarios d’attaque grâce à la matrice ATT&CK

Table des matières

- Partie 1

Découvrez les enjeux de la surveillance du SI

- Partie 2

Identifiez les sources de données et optimisez la collecte de logs

- Partie 3

Centralisez vos alertes avec ELK Stack

- Partie 4

Identifiez des scénarios d’attaque grâce à la matrice ATT&CK

Surveillez les logs de votre réseau

Monitorez le réseau d’une entreprise

Le monitoring du système d’information passe également par le monitoring des logs réseaux et la mise en place d’outils de détection, tels que des Intrusion Detection Systems (IDS) ou Intrusion Prevention System (IPS).

Ces outils détectent des anomalies, mais aussi des attaques. Une bonne gestion des logs couplée à un système de gestion d’alerte global permettra une surveillance constante et une rapide gestion des évènements de sécurité. En entreprise, tous les équipements émettent du trafic réseau – il est donc primordial de monitorer ces flux afin d’identifier, par exemple, des connexions non autorisées.

Les systèmes de surveillance de réseau comprennent des outils logiciels et matériels. Ils peuvent suivre divers aspects d'un réseau et de son fonctionnement, tels que le trafic, l'utilisation de la bande passante et la disponibilité.

Ces systèmes peuvent :

détecter les périphériques et autres éléments qui composent ou touchent le réseau ;

fournir des mises à jour d'état.

Le monitoring du réseau a plusieurs objectifs :

Avoir une visibilité globale du SI et de tous les éléments connectés.

Optimiser les ressources réseaux du SI.

Détecter des menaces présentes sur le réseau de manière proactive.

Pour renforcer le monitoring du réseau, il est possible d’utiliser des équipements spécifiques tels que des IDS ou IPS.

Apprenez-en plus sur l’utilisation d’IDS et IPS

Les IDS (Intrusion Detection System) sont des outils de détection d’intrusion sur le réseau. Les IPS (Intrusion Prevention System), permettent quant à eux de bloquer une intrusion sur le réseau au moyen de règles.

Dans ce chapitre, nous n’allons pas traiter en détail l’utilisation des IDS/IPS car cela nécessiterait un cours à part entière. Toutefois, nous allons parler ici d’un des IDS/IPS les plus connus et open source : Snort. Il existe de nombreux autres systèmes, tels que Suricata, ZEEK en open source, ou encore des solutions propriétaires.

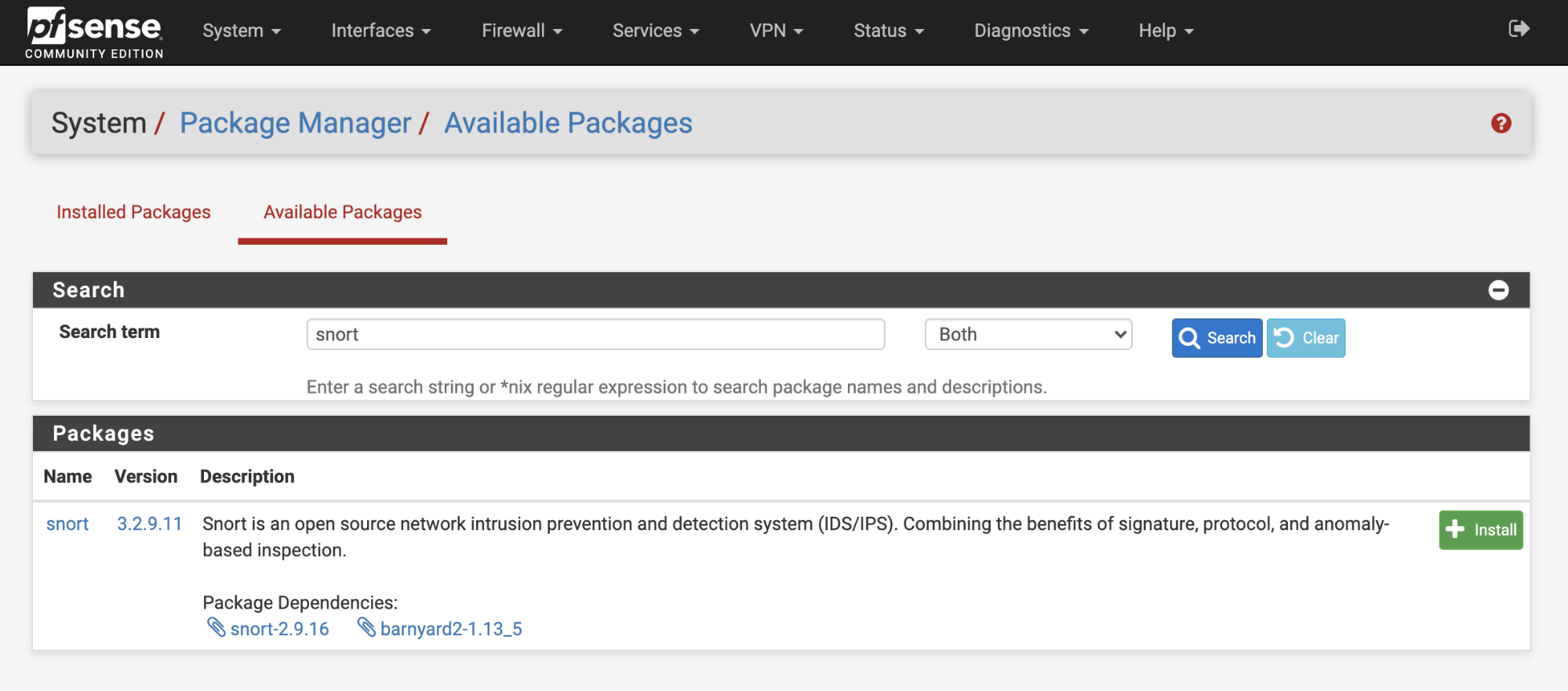

Pour activer Snort dans pfSense, Il suffit d'ouvrir pfSense et d’aller dans le package manager pour installer le paquet Snort.

Une fois Snort installé, vous pouvez à présent monitorer votre réseau dans l’interface avec sa configuration par défaut, et ajouter des règles de détection supplémentaires.

En résumé

Couplé avec la gestion de logs, un système de gestion d’alerte global vous assure une surveillance constante et une rapide gestion des événements de sécurité.

Les Intrusion Detection Systems (IDS) ou Intrusion Prevention Systems (IPS) monitorent le trafic réseau :

Les IDS (Intrusion Detection System) sont des outils de détection d’intrusion sur le réseau.

Les IPS (Intrusion Prevention System) bloquent des intrusions sur le réseau au moyen de règles.

Dans cette partie, nous avons vu quels types de logs nous pouvions retrouver sur un système d’information, et comment les analyser pour détecter des évènements de sécurité. Dans la suite de ce cours, nous mettrons en place un système centralisé ainsi qu’une gestion des alertes de sécurité avec la suite ELK – vous êtes prêt ?

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous