Table des matières

- Partie 1

Découvrez les enjeux de la surveillance du SI

- Partie 2

Identifiez les sources de données et optimisez la collecte de logs

- Partie 3

Centralisez vos alertes avec ELK Stack

- Partie 4

Identifiez des scénarios d’attaque grâce à la matrice ATT&CK

Table des matières

- Partie 1

Découvrez les enjeux de la surveillance du SI

- Partie 2

Identifiez les sources de données et optimisez la collecte de logs

- Partie 3

Centralisez vos alertes avec ELK Stack

- Partie 4

Identifiez des scénarios d’attaque grâce à la matrice ATT&CK

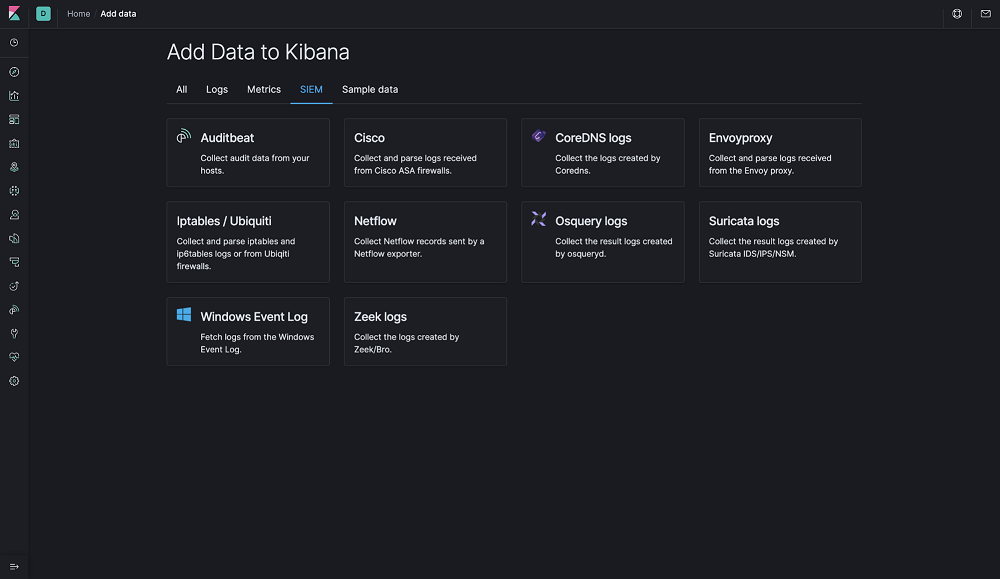

Allez plus loin avec ELK SIEM

Dans le chapitre précédent, nous avons vu comment charger nos logs dans ELK. Nous allons à présent voir comment utiliser la fonctionnalité de SIEM avec ELK, afin de les visualiser et gérer des alertes de sécurité. Cette fonctionnalité est présente depuis la version 7.2.

Découvrez ELK SIEM

Commençons par une visite du SIEM pour voir ses fonctionnalités principales. Suivez-moi dans le screencast ci-dessous :

Après ce tour des fonctionnalités, voyons comment créer des règles.

Créez des règles de détection

Les règles de détection permettent de matcher une alerte sur un événement défini, par exemple l'exécution d'un logiciel détecté par l'antivirus ou encore l'utilisation d'un compte admin sur un poste utilisateur. Découvrons comment les créer dans ce screencast :

Créez des dashboards avec Kibana

Voyons à présent comment explorer nos données et créer des dashboards personnalisés.

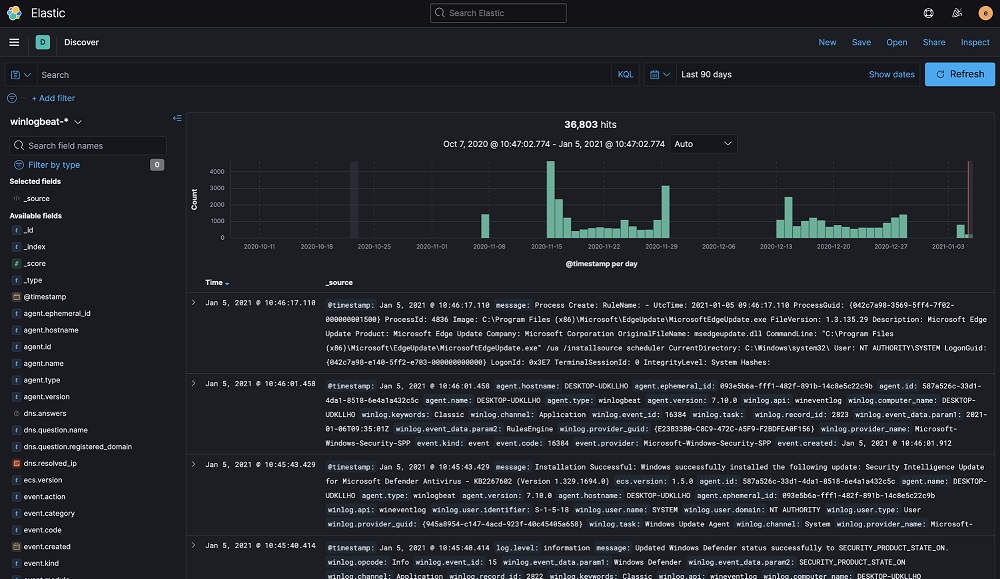

La première étape consiste à visualiser l'ensemble des logs dans l'onglet Discover. Vous pouvez sélectionner en haut à gauche les logs que vous souhaitez explorer. Dans la capture d’écran ci-dessous, j’ai choisi Winlogbeat pour visualiser les logs de ma machine Windows.

Nous pouvons voir ici plusieurs éléments :

Le nombre de logs remontés : 36 803.

Le diagramme d'événements.

Les dates de visualisation (pensez à bien vérifier le curseur pour afficher vos logs).

Le contenu des logs.

Comme vous pouvez le voir, la partie “Discover” est très utile pour comprendre comment sont composés vos logs.

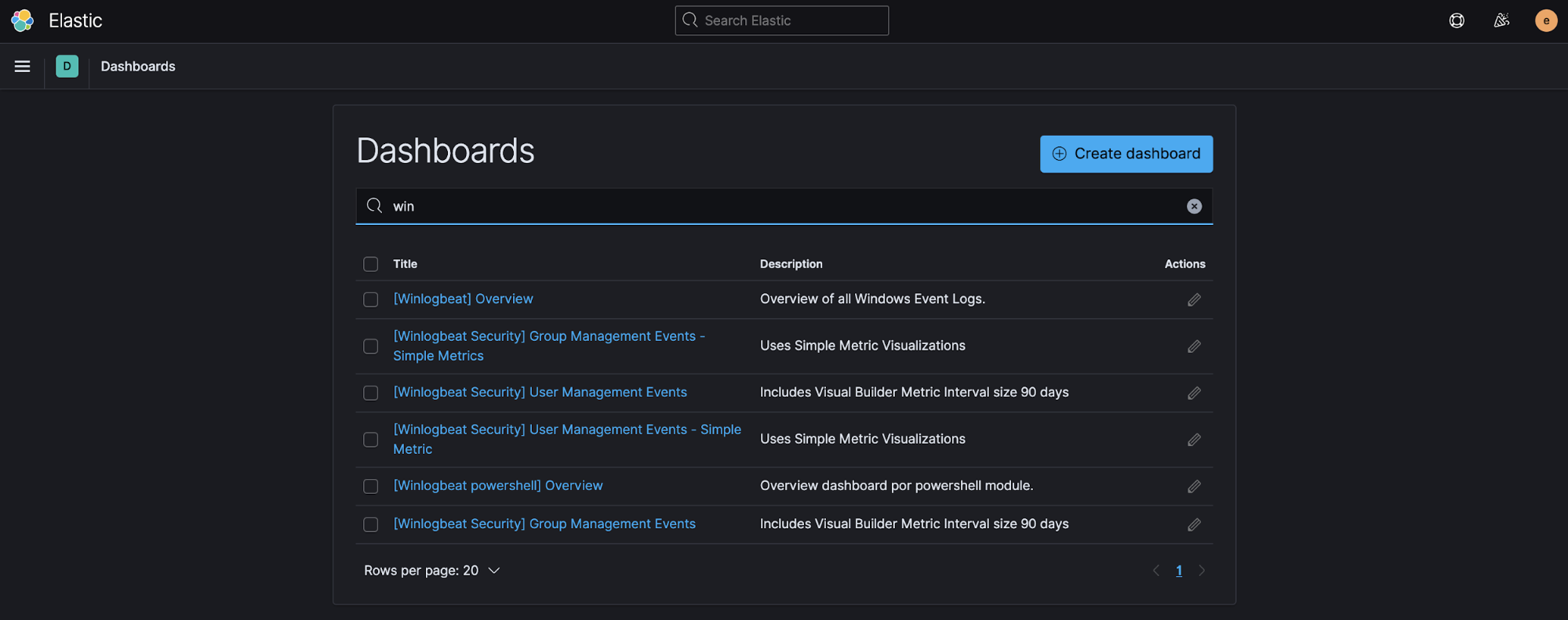

Créons maintenant votre propre dashboard. Il faut se rendre dans l'onglet "Dashboard", puis "Create Dashboard". Ici, vous pourrez également visualiser les dashboards précédemment créés.

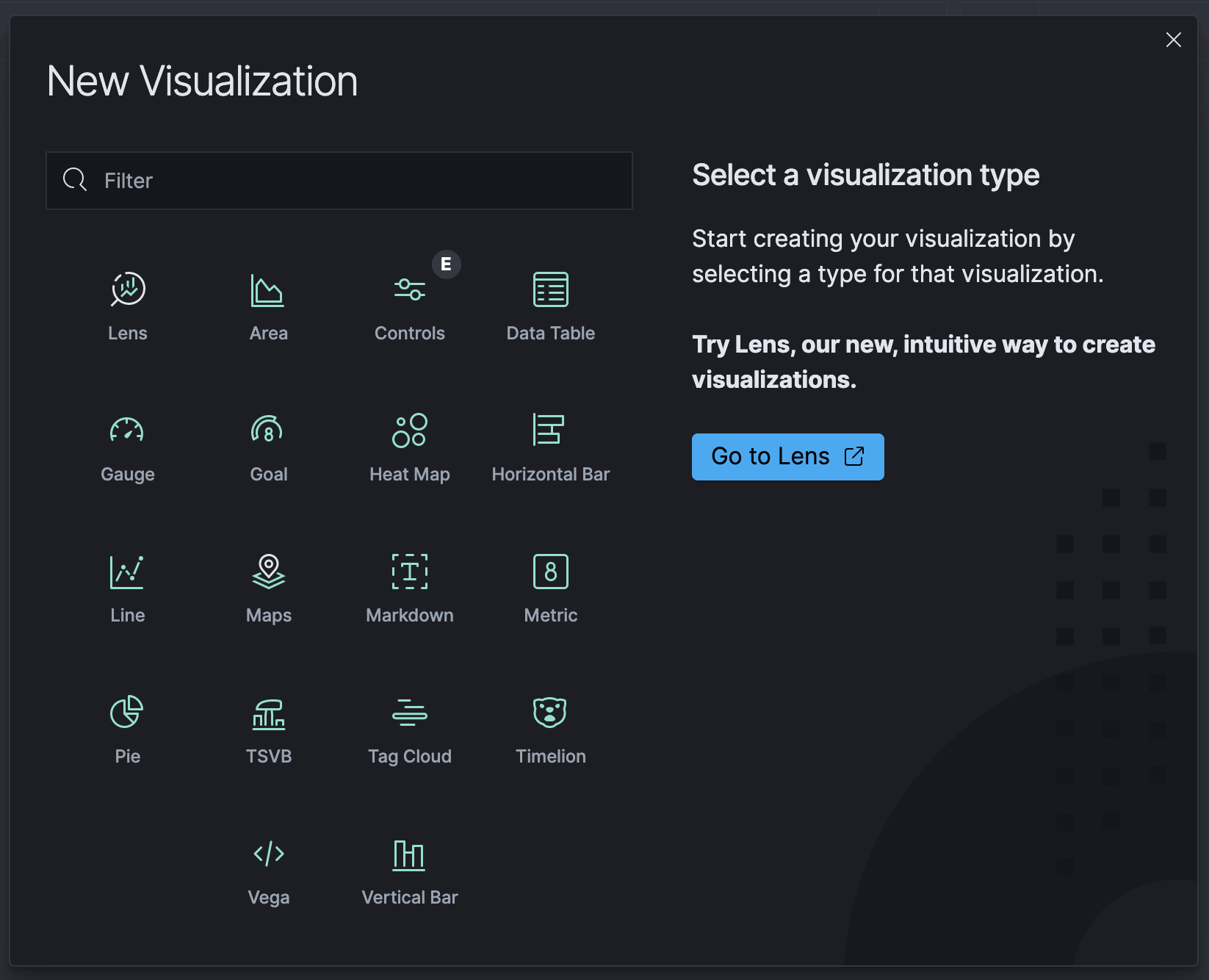

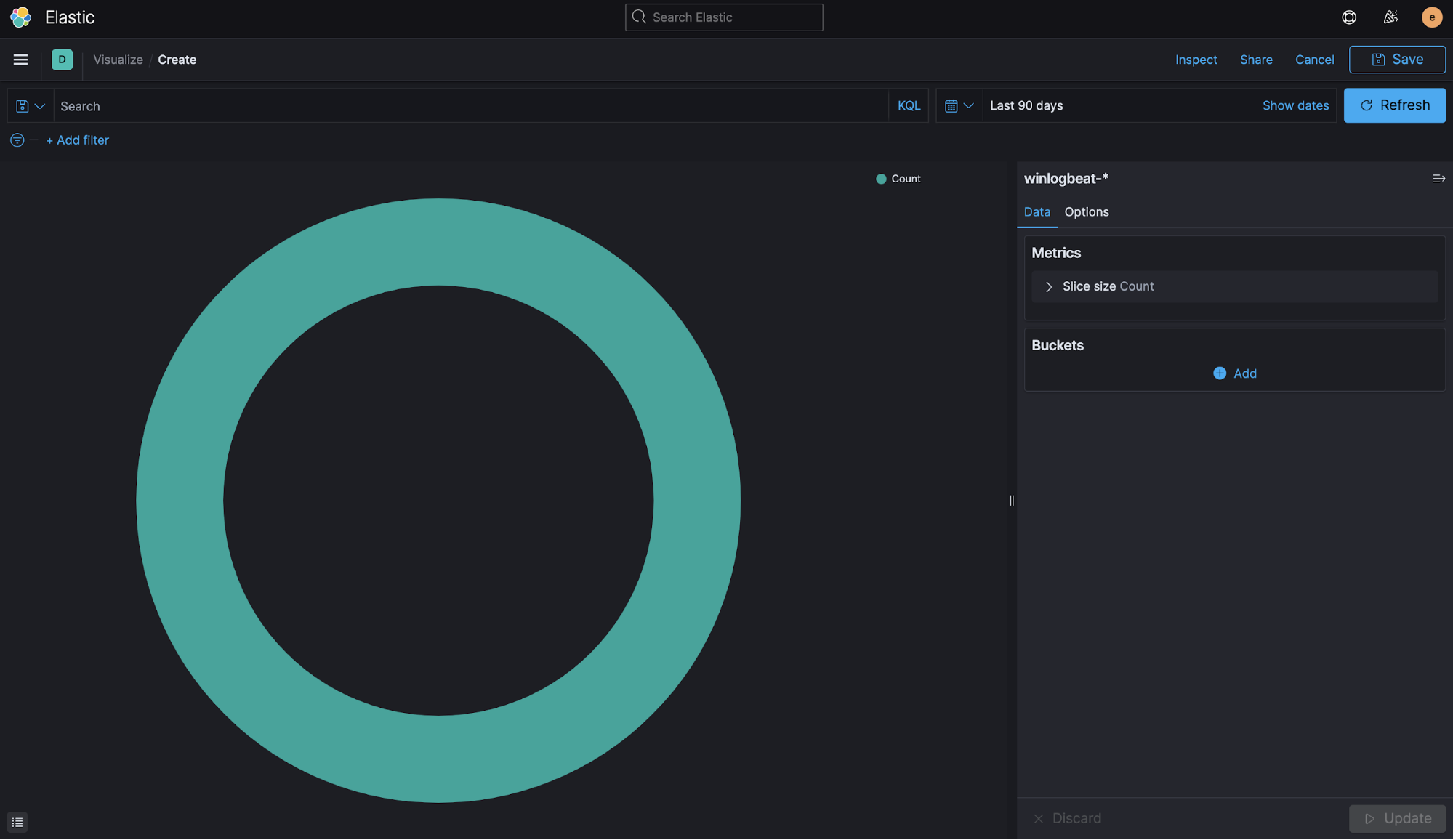

Lorsque vous cliquez sur "Create Dashboard" puis "Create New", vous pouvez ensuite sélectionner le type de visualisation que vous souhaitez. Dans cet exemple, nous sélectionnons "Pie" avec la source de données Winlogbeat.

Une fois sélectionnée, l'interface de création s'affiche. Il faut maintenant modifier l'affichage pour obtenir le diagramme que vous souhaitez.

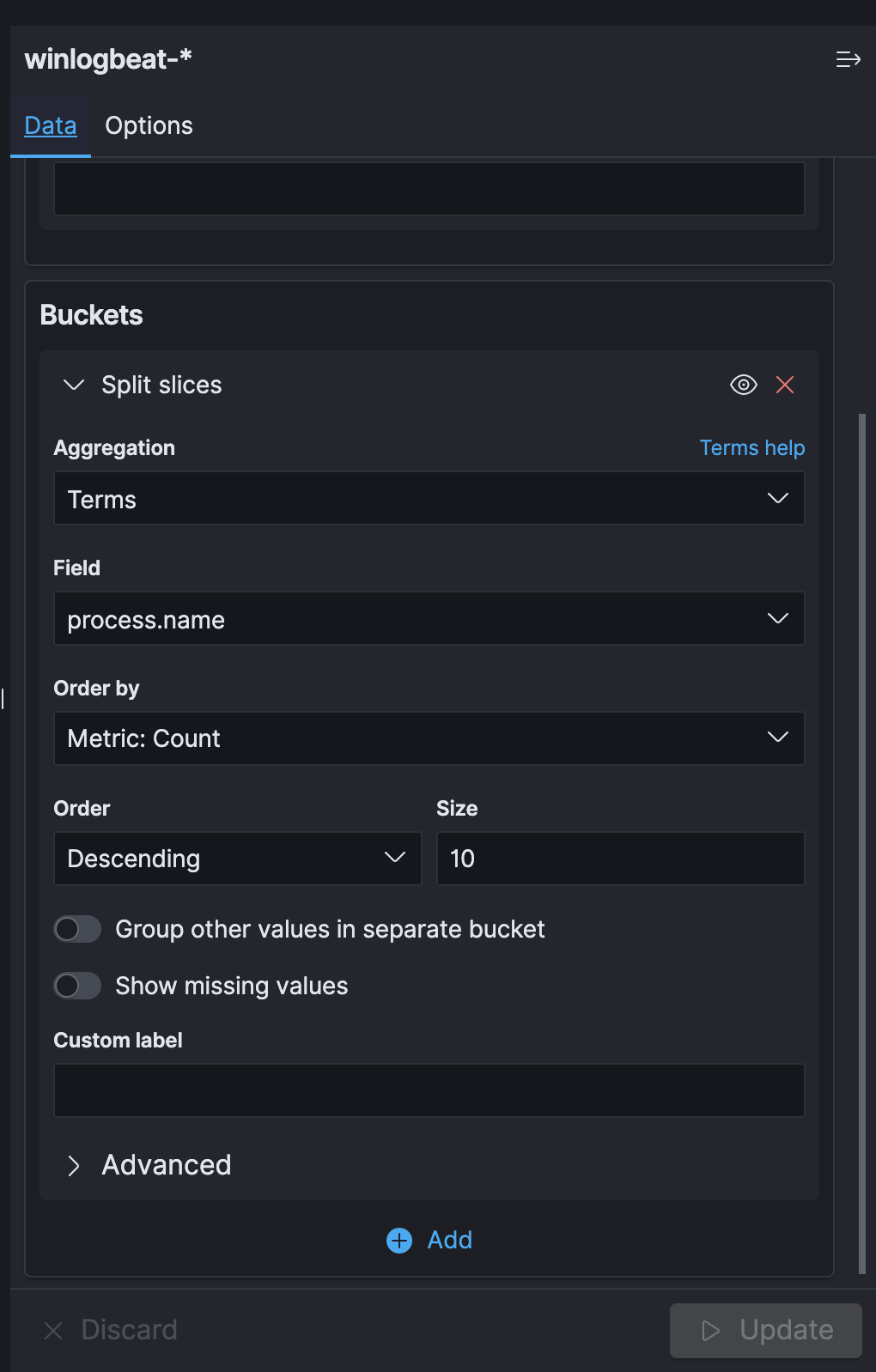

Dans le panneau de droite, vous pourrez ajouter un filtre sur la donnée que vous voulez.

Pour cet exemple, nous configurons notre diagramme pour afficher les processus les plus vus sur notre machine.

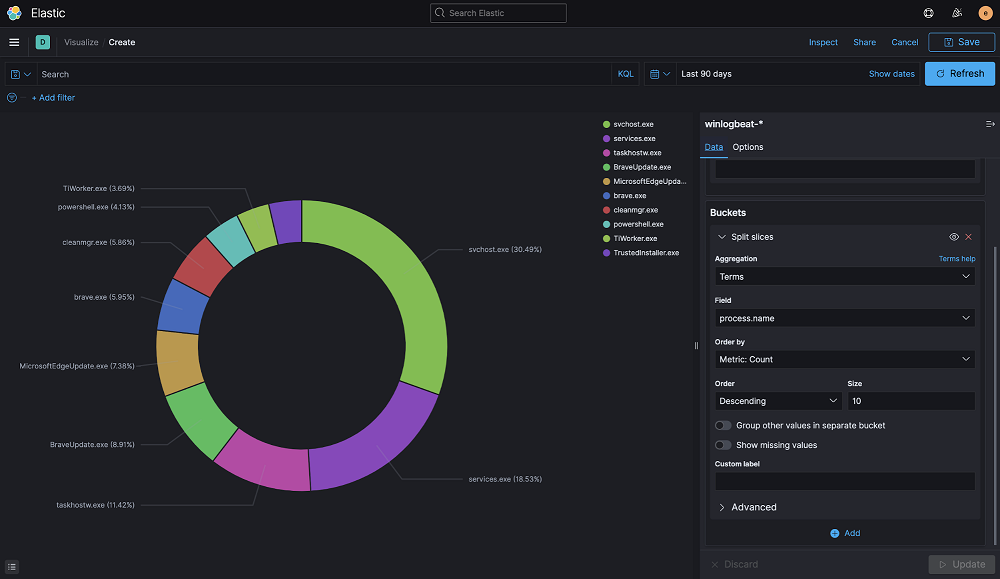

Une fois configuré, vous devriez obtenir un diagramme comme celui-ci :

Je vous invite à explorer les possibilités de création, cela vous permettra de mettre en place vos monitorings de manière personnalisée pour votre environnement.

À vous de jouer !

La société NeedSec souhaiterait des dashboards personnalisés pour la supervision de ses logs. Elle souhaiterait avoir un aperçu des comptes utilisateurs qui se connectent le plus souvent sur les systèmes Windows. Vous devrez donc créer un dashboard personnalisé.

En résumé

Dans ce chapitre, nous avons exploré comment :

utiliser les fonctionnalités de SIEM pour la gestion des alertes de sécurité ;

créer de nouvelles règles adaptées à votre environnement ;

visualiser vos logs et personnaliser des dashboards.

Dans la partie suivante, nous verrons comment mettre en place des scénarios d'attaque pour tester la sécurité mise en place.

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous