Table des matières

- Partie 1

Préparez votre organisation à l’utilisation d’un annuaire

- Partie 2

Installez votre annuaire d’entreprise

- Partie 3

Maîtrisez votre parc grâce aux stratégies de groupe

- Partie 4

Sécurisez la gestion de vos ressources

Table des matières

- Partie 1

Préparez votre organisation à l’utilisation d’un annuaire

- Partie 2

Installez votre annuaire d’entreprise

- Partie 3

Maîtrisez votre parc grâce aux stratégies de groupe

- Partie 4

Sécurisez la gestion de vos ressources

Analysez la sécurité de votre architecture

Vous l’avez remarqué, l’annuaire Active Directory se trouve au centre de la sécurité d’un système d’information. En règle générale, un domaine correctement sécurisé permet de s’assurer que le système d’information ne permet pas d’accéder aux données sensibles, ou même aux postes d’administration, trop simplement. Une gestion des droits trop permissive au sein de l’AD permettrait de prendre rapidement le contrôle d’un système d’information.

Je vous propose dans ce chapitre de faire un tour d’horizon de quelques possibilités de sécurisation !

Utilisez l’outil d’analyse des bonnes pratiques Microsoft

Microsoft se soucie de son image et à ce titre, fournit des outils permettant de s’assurer de la bonne configuration de ses services ou logiciels. Au sein du gestionnaire de serveur, sous le rôle AD DS, Microsoft fournit un outil d’analyse des bonnes pratiques de configuration de tous les rôles qu’il propose. C’est notamment le cas du rôle AD DS. L’outil Best Practice Analyzer (BPA) se présente simplement par une zone dans le gestionnaire de serveur :

Si vous avez suivi les différents chapitres de ce cours, vous ne devriez pas avoir trop d’erreurs. 😉

Si vous filtrez (ou triez) sur les avertissements ou erreurs de configuration, vous devriez en trouver au moins deux :

En effet, l’unité organisationnelle Domain Controllers n’est pas protégée contre la suppression accidentelle et, sauf si vous avez configuré un accès internet sur votre réseau simulé, le temps n’est pas récupéré via une source identifiée comme fiable par Microsoft !

Après avoir protégé l’UO Domain Controllers contre la suppression, relancez l'analyse, cet avertissement disparaît !

Bravo, votre configuration est au top, selon les bonnes pratiques de Microsoft. Je vous laisse observer quels sont les paramètres que Microsoft vérifie.

Cette analyse identifie principalement les configurations qui peuvent avoir un impact négatif sur la fiabilité et les performances de l’Active Directory. Elle ne permet donc pas à elle seule de s’assurer que la sécurité de votre AD est suffisante.

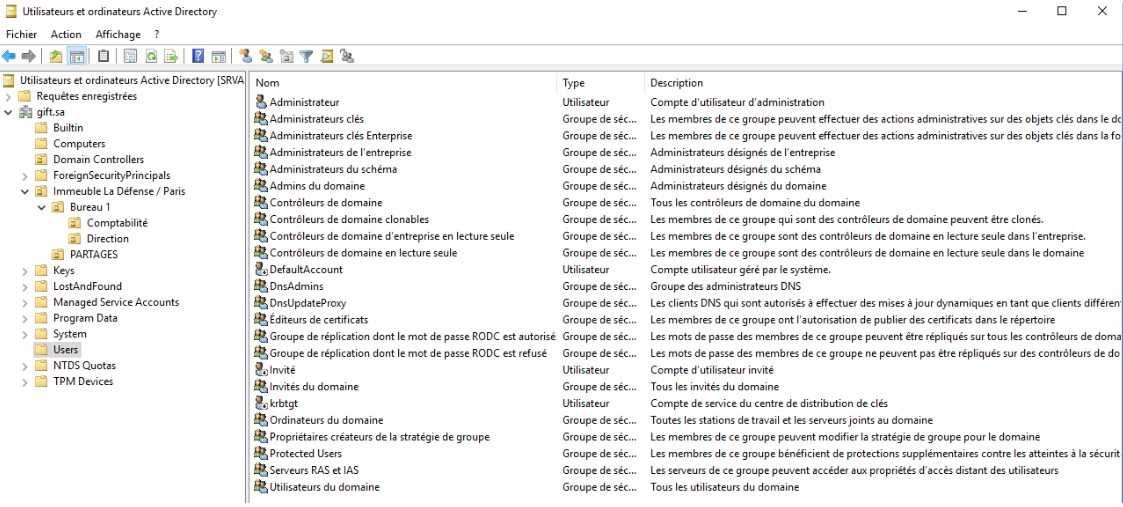

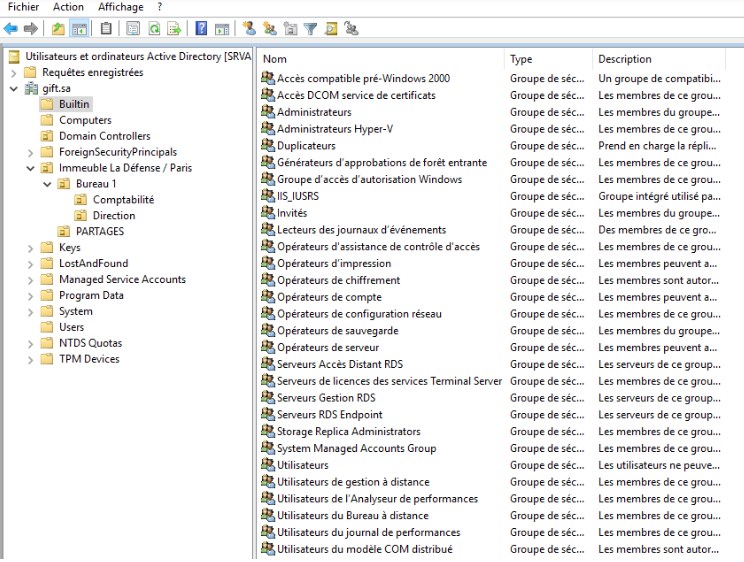

Analysez les groupes privilégiés

Comme vous l’avez vu dans la vidéo, après avoir utilisé l’outil d’analyse des bonnes pratiques, la seconde chose à faire est d’inventorier les groupes disposant de privilèges élevés, à savoir :

les groupes se trouvant dans l’UO Users ;

les groupes se trouvant dans l’UO Built-in.

Ici, vous retrouvez des groupes aux noms révélateurs (et dont la description ne fait aucun doute) sur leur niveau de privilège :

Administrateurs clés ;

Administrateurs clés Entreprise ;

Administrateurs de l’entreprise ;

Administrateurs du schéma ;

Admins du domaine ;

DNSAdmins.

Ces groupes ne doivent pas comporter un grand nombre de membres. Idéalement, il ne faut qu’un objet utilisateur dans chacun de ces groupes, avec un mot de passe suivant une politique de mot de passe plus contraignante, et idéalement stocké dans un coffre.

Dans cet UO également on retrouve le groupe Administrateurs.

Il en va donc de même pour les utilisateurs de ce groupe ! Il est généralement possible d’effectuer de nombreuses tâches sans avoir les droits administrateurs de façon permanente.

Allez encore plus loin dans vos analyses

Il peut être fastidieux d’analyser régulièrement le respect des bonnes pratiques partagées dans ce chapitre. Surtout, il suffirait d’un oubli pour qu’un attaquant parvienne à s’introduire sur un premier composant, puis à se propager sur l’ensemble du parc et à compromettre tout un domaine, voire l’ensemble des forêts.

Plusieurs outils gratuits permettent de cartographier un Active Directory, ainsi que sa configuration, et d’obtenir des visualisations plus faciles à interpréter, pour une sécurisation plus efficace dans le temps.

En résumé

Microsoft fournit un outil d’analyse des bonnes pratiques de configuration du rôle AD DS : Best Practice Analyzer.

Il est important de faire un inventaire des membres de certains groupes à privilèges élevés.

La sécurisation doit passer par l’ajout de différents rôles, en complément de l’application des stratégies de groupes.

Plusieurs outils tiers et gratuits existent pour faciliter l’identification des défauts de sécurité critiques.

Vous l’avez vu, les stratégies de groupe permettent d’avoir une maîtrise très complète de votre parc, ce qui en fait l’outil majeur d’Active Directory. Cependant, pour bâtir une politique de sécurité robuste et cohérente dans votre entreprise, certaines règles et bonnes pratiques sont à connaître. C’est donc de ça qu’il sera question dans la suite.

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous