Table of contents

- Part 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Part 2

Formalisez la politique de sécurité de votre entreprise

- Part 3

Déployez et pérennisez la politique de sécurité

Table of contents

- Part 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Part 2

Formalisez la politique de sécurité de votre entreprise

- Part 3

Déployez et pérennisez la politique de sécurité

Préparez le terrain pour construire votre PSSI

Félicitations !

Vous venez d’être nommé responsable cybersécurité dans une PME industrielle en pleine transformation numérique.

La direction attend de vous une mission essentielle : poser les bases d’une politique de sécurité claire et actionable.

Mais avant d’écrire la moindre règle, vous devez faire ce que tout bon stratège commence par faire : comprendre le terrain.

Votre objectif dans ce chapitre : savoir ce que l'entreprise veut protéger, pourquoi, et avec qui vous allez travailler.

C’est cette compréhension qui donnera du sens à la PSSI et assurera son adoption.

Votre première mission n’est donc pas technique, mais stratégique => comprendre ce que vous devez protéger, pourquoi et avec qui.

Dans ce chapitre, nous allons apprendre à cadrer votre mission. Nous allons identifier ce que l'entreprise veut réellement protéger (ses enjeux métiers), comprendre les attentes de la direction (est-ce pour l'image ? la conformité ?) et repérer vos alliés indispensables comme les RH ou la DSI.

Votre rôle est stratégique

Imaginez le SI comme le système nerveux de votre usine :

s’il tombe, la production s’arrête,

les livraisons ne partent plus,

la facturation se bloque,

la valeur métier est menacée.

Donc votre rôle consiste à cartographier tout cela avant de proposer la moindre mesure.

Prêt·e à enfiler votre casquette de stratège ? C'est parti !

Comprenez les enjeux et le contexte

La première erreur que font souvent les nouveaux responsables sécurité, c’est de se précipiter vers des solutions techniques.

❌ Installer un antivirus

❌ Durcir un serveur

❌ Acheter un nouvel outil miracle

Ces décisions n’ont aucune valeur si on n’a pas compris le rôle du SI dans l’activité principale de l’entreprise.

Comprenez ce qui fait tourner l’entreprise

Posez-vous, et posez aux différents métiers/ services de votre entreprise, les questions suivantes :

Quelles activités dépendent entièrement du SI ?

(production, logistique, RH, finance…)Qu’est-ce qui coûte le plus cher en cas d’interruption ?

Quelles données, si elles étaient modifiées ou perdues, mettraient l'entreprise en danger ?

Quels processus sont critiques pour la continuité opérationnelle ?

Ça permet d’identifier vos actifs critiques : données, machines, applications, équipes, fournisseurs clés ?

Définissez les notions clés de sécurité de l’information

Pour commencer sur de bonnes bases, il est impératif de parler le même langage que vos interlocuteurs. Vous allez souvent entendre deux acronymes qui semblent similaires mais qui cachent des nuances importantes : PSSI et PSI. Tirons cela au clair ensemble.

PSI ou PSSI : quelle différence ?

Si vous échangez avec des experts de la "vieille école" ou des institutionnels, vous entendrez parler de PSSI (Politique de Sécurité des Systèmes d'Information). C'est un terme historiquement utilisé dans le secteur public, les administrations et les organisations qui gèrent beaucoup d'infrastructures internes. La logique ici est centrée sur la protection du "système informatique" technique : les serveurs, les postes de travail, le réseau. L'ANSSI (Agence nationale de la sécurité des systèmes d'information) utilise encore beaucoup ce terme dans ses guides.

À l'inverse, le terme PSI (Politique de Sécurité de l'Information) est un concept plus moderne. On le retrouve surtout dans le secteur privé, les startups (scale-ups), les ETI et les organisations orientées vers le Cloud, le SaaS ou la norme ISO 27001.

Alors, pourquoi continue-t-on souvent de dire "PSSI" ?

Tout simplement parce que c'est un langage encore très courant en France. Les formations académiques et les grands référentiels enseignés utilisent encore ce terme. Dans ce cours, nous utiliserons le terme PSSI car il fait partie du vocabulaire incontournable de l'ANSSI, mais gardez en tête cette vision moderne de la protection de l'information au sens large.

J’ai vraiment un rôle stratégique ?

Votre rôle ne se limite pas à installer des antivirus. Vous devez identifier comment le Système d'Information (SI) s'insère dans l'activité principale de l'entreprise.

Imaginez le SI comme le système nerveux de votre PME industrielle. S'il s'arrête, est-ce que les machines s'arrêtent ? Est-ce que les camions de livraison partent ? Est-ce que la paie des salariés est versée ? C'est cela, identifier les actifs informationnels à protéger. Votre mission de cadrage doit aboutir à une vision claire : ce qu'on protège, pourquoi on le protège, et avec qui.

Identifiez les enjeux métier de votre entreprise

Posez-vous (et aux métiers) ces questions essentielles via ce script d’interview :

Si le SI tombe 4 heures, que se passe-t-il ?

Quelle donnée falsifiée mettrait la production ou la qualité en danger ?

Qu’est-ce dont un concurrent rêverait de voler ?

Quelles opérations ne peuvent absolument pas s’arrêter ?

Qui sont les “personnes clés” dont dépend la continuité ?

Vous commencez déjà à construire votre inventaire d’actifs critiques.

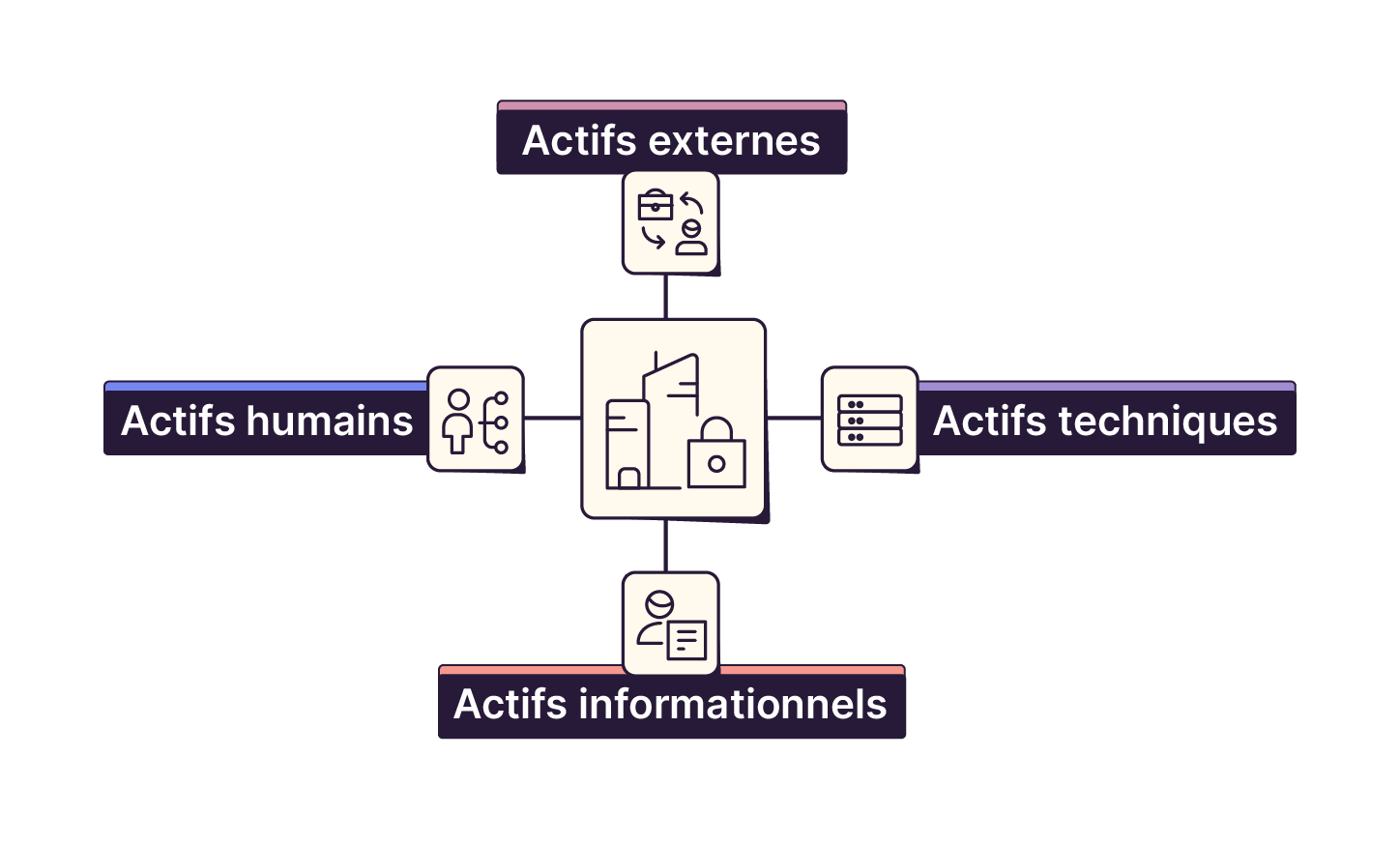

Identifiez ce qui doit être protégé : vos actifs informationnels

Avant de parler sécurité, il faut savoir ce que vous sécurisez. Voici les catégories d’actifs typiques dans une PME industrielle :

Actifs techniques

Serveurs de production

Réseau interne, VPN

Automates industriels (OT)

Cloud / SaaS (ERP, CRM, maintenance…)

Actifs informationnels

Brevets déposés, plans, recettes, secrets industriels

Données clients, fournisseurs, RH

Process métier et documents critiques

Actifs humains

Personnes clés (administrateurs, production, finance…)

Prestataires critiques

Actifs externes

Fournisseurs cloud

Fournisseurs de solutions critiques : Sage ? Salesforce ? Outil du support aux clients ? CRM ? Autre ?

Intégrateurs et sous-traitants

Ces actifs deviendront le cœur de votre future PSSI.

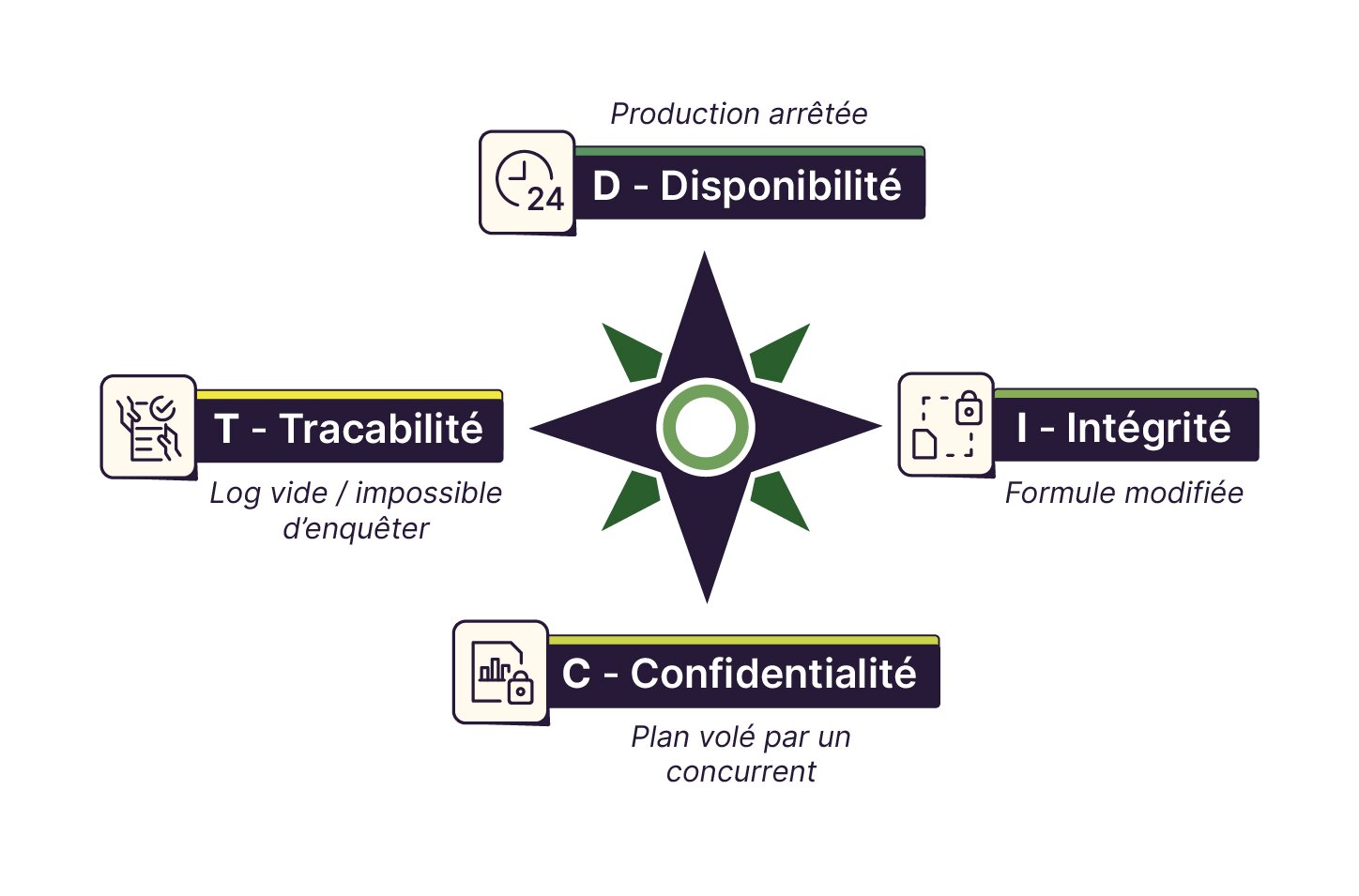

Utilisez la boussole DICT pour qualifier les besoins de sécurité

Maintenant que vous avez une première compréhension des enjeux et du rôle que vous allez jouer, il est temps de disposer d’une véritable boussole pour analyser ce qui doit être protégé. Cette boussole, c’est le modèle DICT (ou CIA en anglais).

Il définit les quatre critères essentiels qui vous permettront d’évaluer le niveau de sécurité nécessaire pour chaque actif critique de votre entreprise.

1. La Disponibilité (D)

C'est la garantie que l'information ou le service est accessible au moment voulu par les personnes autorisées.

Exemple métier : Dans votre usine, si le logiciel qui pilote la chaîne de production tombe en panne pendant 4 heures, l'entreprise perd 50 000 €. L'enjeu de disponibilité est ici critique.

2. L'Intégrité (I)

C'est l'assurance que la donnée n'a pas été modifiée, altérée ou détruite de manière non autorisée.

Exemple métier : Imaginez que la formule chimique de votre produit phare soit modifiée par erreur dans la base de données. Le produit final serait défectueux, voire dangereux. L'intégrité de cette donnée est vitale pour la survie de l'entreprise.

3. La Confidentialité (C)

C'est l'assurance que l'information n'est accessible qu'aux personnes qui ont le droit de la connaître.

Exemple métier : Votre PME va lancer un produit révolutionnaire. Si les plans fuitent chez un concurrent avant le lancement, vous perdez votre avantage compétitif. Ici, la confidentialité est l'enjeu majeur.

4. La Traçabilité (T)

Souvent ajoutée aux trois premiers piliers (formant ainsi le DICT), la traçabilité permet de savoir "qui a fait quoi et quand". C'est la capacité à imputer une action à une personne ou un système.

Exemple métier : En cas d'incident sur la chaîne de production, vous devez être capable de savoir quel opérateur a modifié les paramètres de la machine hier soir à 22h00. Sans traçabilité, impossible de comprendre l'origine du problème ou de mener une enquête.

Ces quatre piliers vous serviront de grille de lecture pour dialoguer avec les directions métiers (RH, Finance, Production). Ne leur demandez pas "de quelle sécurité avez-vous besoin ?", mais plutôt "que se passe-t-il si cette donnée est effacée ? Si elle est volée ? Si elle est fausse ?".

C'est ainsi que vous traduirez des besoins techniques en enjeux business.

Intégrez les exigences normatives et les démarches qualité

Vous avez compris le terrain et les enjeux techniques. Mais vous n'êtes pas seul au monde : votre entreprise évolue dans un écosystème régi par des lois, des règlements et des normes. Votre PSSI ne peut pas ignorer ces contraintes externes.

Les obligations réglementaires : le cadre non négociable

La première couche de votre politique de sécurité doit répondre à la question : "À quoi sommes-nous obligés par la loi ?".

La réglementation la plus connue est évidemment le RGPD (Règlement Général sur la Protection des Données) pour les données personnelles. Mais selon votre secteur (ici, l'industrie), vous pourriez être soumis à d'autres règles spécifiques (LPM si vous êtes Opérateur d'Importance Vitale, directives européennes NIS 2, etc.).

Les normes volontaires : le cap à suivre

Au-delà de la loi, il existe des référentiels de bonnes pratiques. La star incontestée est la norme ISO 27001. C'est un standard international qui décrit comment gérer la sécurité de l'information. Dans les entreprises privées modernes, la PSI reflète souvent une interprétation directe de cette terminologie ISO 27001.

Même si votre PME ne vise pas la certification tout de suite, s'inspirer de l'ISO 27001 est comme utiliser un GPS éprouvé plutôt que de naviguer à vue. Elle vous apporte une structure, notamment le principe d'amélioration continue.

L'amélioration continue : la sécurité est un voyage

Une politique de sécurité n'est jamais "finie". Les menaces évoluent (nouvelles cyberattaques), l'entreprise change (nouveaux produits, rachat de filiales) et les technologies progressent. Il faut donc situer l'amélioration continue au cœur de votre politique. C'est le principe du PDCA (Plan, Do, Check, Act).

Mais comment intégrer cela concrètement ? Dois-je réécrire ma PSSI tous les mois ?

Rassurez-vous, non ! La PSSI fixe les grandes lignes stratégiques. Ce sont les procédures opérationnelles et les mesures techniques qui évolueront plus souvent. Votre document stratégique doit simplement prévoir les mécanismes de révision (par exemple : "La politique est revue une fois par an ou lors de changements majeurs du SI").

En résumé, votre PSSI sera le point de rencontre entre les besoins de sécurité technique (les piliers DICT) et les exigences de conformité (Lois et Normes).

À vous de jouer !

Contexte

Vous avez analysé le terrain de votre PME industrielle. Vous avez rendez-vous demain avec votre direction générale. Ils sont conscients qu'il faut "faire de la sécurité", mais ils voient surtout cela comme un centre de coûts. Vous devez préparer une courte présentation (un slide ou une note de synthèse) pour répondre à la question : « Qu'est-ce qu'une PSSI va concrètement apporter à l'entreprise ? ».

Consignes

Rédigez un support synthétique qui :

Résume les 4 piliers de la sécurité (DICT) en les adaptant au contexte de votre usine.

Présente les enjeux réglementaires majeurs pour justifier la démarche.

Utilise un ton accessible et orienté "business" (pas de jargon technique incompréhensible).

Allez, je vous laisse réfléchir quelques minutes. C'est un exercice que vous ferez souvent dans votre carrière !

En résumé

Avant d’écrire votre PSSI, vous devez comprendre le terrain : enjeux, actifs, parties prenantes.

La distinction PSI / PSSI est culturelle, mais la finalité reste la même : protéger l’information.

DICT est votre outil de dialogue avec les métiers pour qualifier les besoins.

Vos choix doivent respecter le cadre légal (RGPD, normes ISO, NIS2 selon les cas).

Le rôle du responsable sécurité est de traduire des risques techniques en impacts business pour aligner la sécurité avec la stratégie de l'entreprise.

Maintenant que vous savez ce que vous protégez et pourquoi, il est temps de découvrir ce qui existe déjà dans l’entreprise pour définir votre socle de sécurité.

Ever considered an OpenClassrooms diploma?

- Up to 100% of your training program funded

- Flexible start date

- Career-focused projects

- Individual mentoring

Find the training program and funding option that suits you best