Table of contents

- Part 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Part 2

Formalisez la politique de sécurité de votre entreprise

- Part 3

Déployez et pérennisez la politique de sécurité

Table of contents

- Part 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Part 2

Formalisez la politique de sécurité de votre entreprise

- Part 3

Déployez et pérennisez la politique de sécurité

Garantissez la pérennité et l’évolution de la PSSI

Le déploiement est terminé. Mission accomplie ?

Pas tout à fait.

Dans le chapitre précédent, vous avez endossé le costume de chef d'orchestre pour diffuser votre PSSI. Vous avez communiqué avec pédagogie, formé les équipes et obtenu l'adhésion de la direction. Les règles sont affichées dans l'atelier, la charte est signée par les RH, et tout semble en ordre.

Vous pourriez être tenté·e de vous asseoir et de contempler votre œuvre. Ce serait une erreur fatale.

Votre mission change donc de nature : vous passez de "bâtisseur" à "gardien". Vous devez faire vivre ce document pour qu'il reste aligné avec la réalité de l'usine, les nouvelles lois et les usages des collaborateurs.

Dans ce chapitre, nous allons voir comment maintenir votre PSSI en bonne santé. Nous apprendrons à mesurer si elle est vraiment comprise, à mettre en place une boucle d'amélioration continue, à surveiller l'environnement légal et à institutionnaliser le bilan annuel avec votre direction.

Prêt à cultiver la sécurité dans la durée ? C'est parti !

Évaluez la compréhension des publics concernés

Une politique de sécurité n’a d’impact que si elle est comprise. Ce n'est pas parce que vous avez envoyé un PDF que l'information a été assimilée. Le plus grand danger pour votre PSSI n'est pas la rébellion ouverte, mais l'incompréhension silencieuse.

Pour garantir la pérennité des règles, vous devez régulièrement prendre le pouls de l'organisation.

Testez les connaissances (sans piéger)

Ne supposez pas, vérifiez. Quelques mois après le lancement, organisez des campagnes d'évaluation légères.

Les Quiz ludiques : Un questionnaire de 5 minutes sur l'intranet : "Quel est le bon réflexe si je reçois une pièce jointe inconnue ?". Récompensez les bonnes réponses (un café, un goodies).

Les Tests de Phishing pédagogiques : Comme vu au chapitre précédent, envoyez un faux email piégé. Le taux de clic est un indicateur redoutable de la compréhension réelle du risque. Si 40% de l'usine clique, c'est que votre règle sur la vigilance email est mal comprise ou ignorée.

Analysez les retours du terrain

Soyez à l'écoute des signaux faibles.

Si vous voyez encore des mots de passe sur des Post-it dans l'atelier, ne criez pas tout de suite.

Demandez-vous : Pourquoi ? Est-ce que la règle est trop complexe ? Est-ce que le délai d'expiration du mot de passe est trop court ? Les tickets au support informatique sont aussi une mine d'or.

Si vous avez 50 appels par semaine pour déverrouiller des comptes, c'est que votre politique de mot de passe est peut-être trop contraignante pour les usages métiers.

Identifiez les zones de rejet

Certaines règles passent mal. C'est normal. Peut-être que l'interdiction des clés USB bloque les techniciens de maintenance qui doivent mettre à jour de vieilles machines. En identifiant ces blocages, vous évitez que la PSSI ne soit contournée massivement (Shadow IT). Votre rôle est d'aller voir ces équipes pour leur dire : "J'ai compris votre problème, on va adapter la règle ou trouver une solution technique sécurisée (une borne de décontamination par exemple)".

Mettez en place une boucle d’amélioration continue

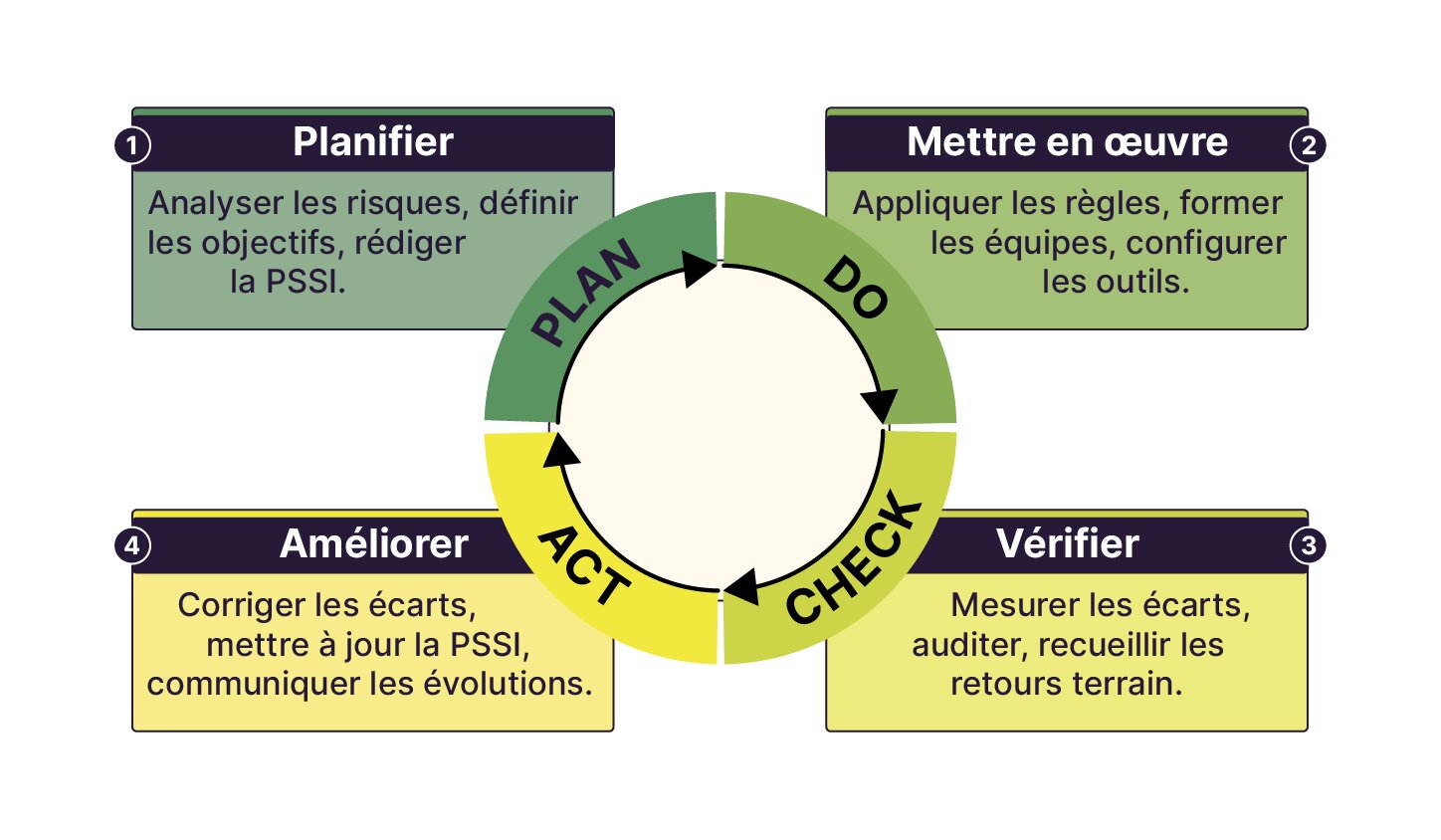

Votre PSSI ne doit pas être un monument figé dans le marbre. Elle doit être un organisme vivant qui s'adapte. Pour cela, vous devez appliquer le principe du PDCA (Plan - Do - Check - Act), ou Roue de Deming.

Sans cette révision régulière, le décalage entre la règle écrite et la réalité terrain deviendra un gouffre.

Structurez les comités de suivi

Ne gérez pas l'évolution de la PSSI seul dans votre bureau. Créez un rituel, par exemple un Comité de Sécurité trimestriel. Invitez-y la DSI, mais aussi quelques représentants métiers (RH, Production).

L'ordre du jour : "Quels incidents avons-nous eus ce trimestre ? Nos règles ont-elles suffi à les bloquer ? Quelles sont les nouvelles demandes du métier (ex: usage de ChatGPT) ?"

Exploitez les incidents pour renforcer le système

Chaque incident est une opportunité d'apprentissage.

Situation : Un ransomware a failli chiffrer un poste parce qu'un stagiaire a téléchargé un logiciel piraté.

Analyse : La PSSI interdit le téléchargement, mais techniquement, c'était possible.

Amélioration (Act) : On met à jour la PSSI pour renforcer le contrôle, et on demande à l'IT de bloquer les droits d'installation (Admin local) sur tous les postes.

Versionnez votre document

Gérez votre PSSI comme un logiciel.

Version 1.0 : Lancement (ce que vous avez fait au chapitre P3C1).

Version 1.1 : Ajout d'une annexe sur l'Intelligence Artificielle.

Version 1.2 : Modification de la politique de télétravail suite aux négociations RH.

En installant cette boucle vertueuse, vous prouvez que la sécurité est pragmatique et au service de l'entreprise.

Adaptez la PSSI aux évolutions réglementaires

L'environnement législatif et normatif de la cybersécurité est en ébullition. Ce qui était une "bonne pratique" hier devient une "obligation légale" demain. Votre PSSI doit refléter ces changements pour protéger juridiquement l'entreprise et son dirigeant.

Organisez votre veille réglementaire

Vous ne pouvez pas tout lire, mais vous devez surveiller les sources clés.

L'ANSSI (Agence nationale de la sécurité des systèmes d'information) : La référence en France. Abonnez-vous à leur newsletter et surveillez leurs guides (notamment sur NIS 2).

La CNIL : Pour tout ce qui touche aux données personnelles (RGPD). Leurs recommandations sur les mots de passe ou les cookies évoluent.

Les normes sectorielles : Dans l'industrie, surveillez les normes IEC 62443 (cybersécurité industrielle).

Intégrez les nouvelles exigences (Exemple NIS 2)

Reprenons notre fil rouge. Votre PME industrielle grandit. Elle travaille peut-être pour des clients critiques (Energie, Transport). La directive européenne NIS 2 va probablement vous impacter par ricochet.

L'impact PSSI : Vos clients vont exiger que vous signaliez tout incident de sécurité sous 24h.

L'action : Vous devez mettre à jour le chapitre "Gestion des incidents" de votre PSSI pour intégrer ce délai impératif et formaliser la chaîne d'alerte.

Préparez les audits et certifications

Si votre objectif stratégique défini précédemment est d'obtenir l'ISO 27001, votre PSSI doit être "auditable". Cela signifie que chaque phrase de votre politique ("L'accès est révoqué sous 24h après le départ") doit pouvoir être prouvée par une trace écrite. Lors de la mise à jour de la PSSI, demandez-vous toujours : "Si un auditeur lit ça, quelle preuve vais-je lui montrer ?". Si vous ne pouvez pas prouver, réécrivez la règle ou créez le processus de contrôle.

Dois-je réécrire la PSSI à chaque nouvelle loi ?

Non, heureusement. Si votre PSSI est bien structurée (basée sur les risques), elle est robuste. Les ajustements se font souvent à la marge ou via des annexes spécifiques. L'important est que votre document ne contredise jamais la loi en vigueur.

Réalisez une revue annuelle de la PSSI

C'est le rendez-vous incontournable. Une fois par an, vous devez formaliser un bilan avec la Direction Générale. Pourquoi ? Parce que Monsieur Martin a signé la PSSI, il en est le responsable final. Il doit savoir si "sa" politique est appliquée. C'est aussi le moment idéal pour défendre votre budget de l'année suivante.

Préparez le rapport annuel

Ce document doit être synthétique (ne noyez pas le DG). Il doit contenir :

L'état de la menace : "Cette année, nous avons bloqué 3 tentatives de ransomware."

Le bilan de conformité : "Notre PSSI est appliquée à 85%. Le point noir reste la gestion des accès intérimaires."

Les faits marquants : "Nous avons réussi la certification ISO 27001."

Le plan d'action N+1 : "L'année prochaine, priorité à la sécurisation du Cloud."

Évaluez la conformité des pratiques terrain

Pour nourrir ce rapport, vous devez avoir fait un petit audit interne avant. Allez vérifier quelques points au hasard :

Les sauvegardes de mai ont-elles été testées ?

Les anciens salariés partis en juin ont-ils encore un compte actif ? Ces "carottages" vous donnent la vérité terrain à remonter à la direction.

Réaffirmez l'engagement de la direction

Cette revue annuelle est l'occasion de faire re-signer ou re-valider la politique si elle a changé. C'est un acte managérial fort. Si le DG dit en comité de direction : "J'ai vu le bilan sécurité, nous avons trop de laisser-aller sur les accès usine, je veux que ça change", votre travail pour l'année suivante sera grandement facilité.

Assurez le suivi des indicateurs

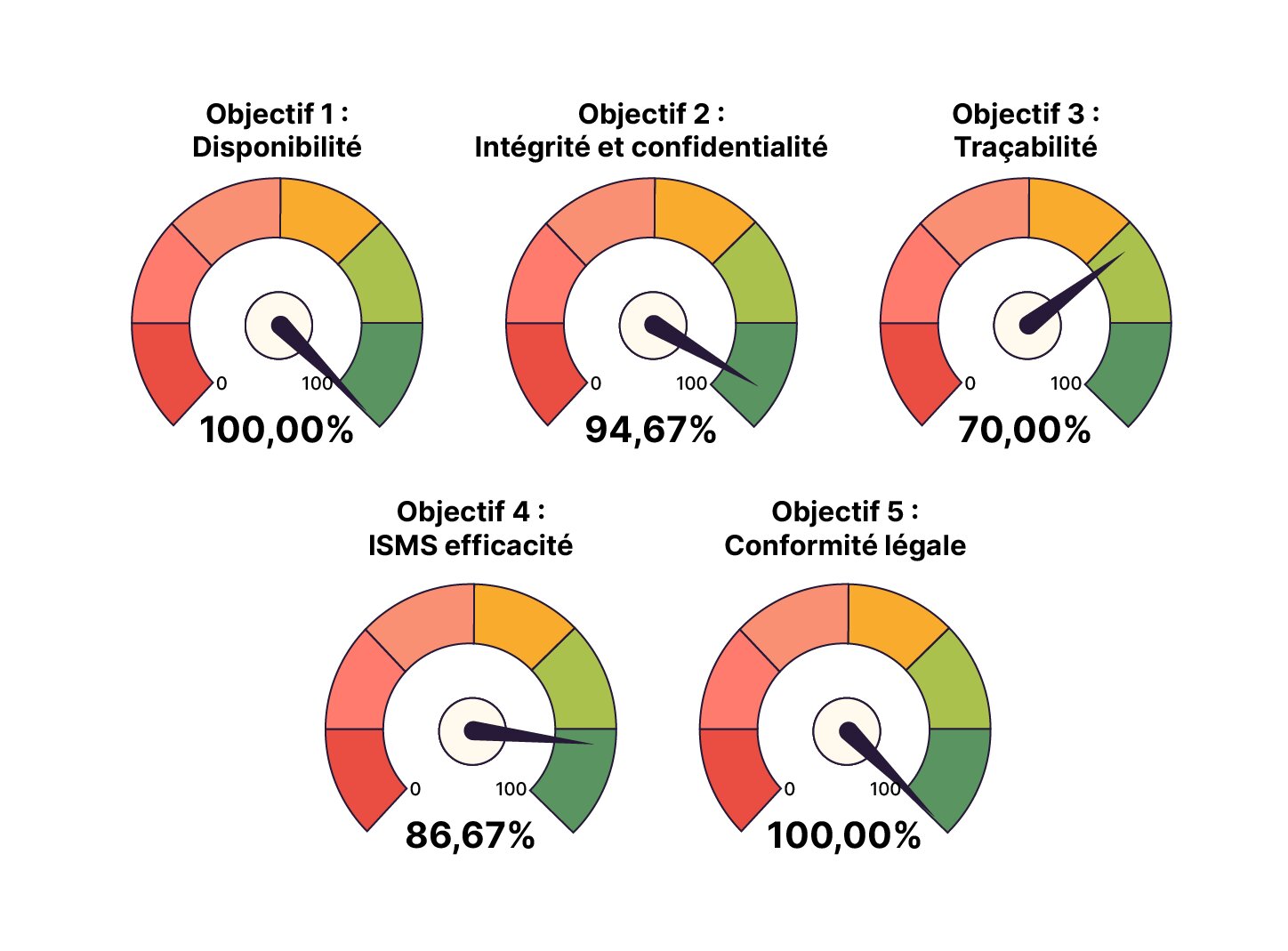

Pour piloter cette évolution tout au long de l'année, vous ne pouvez pas naviguer à vue. Vous avez besoin de votre tableau de bord. Rappelez-vous les indicateurs (KPIs et KRIs) que vous aviez définis dans la Note de Cadrage. C'est le moment de les faire vivre.

Automatisez le reporting

Ne passez pas 3 jours par mois à faire des copier-coller dans Excel. Essayez d'automatiser la remontée des données techniques :

Taux de couverture antivirus (remonté par la console antivirus).

Nombre de tickets d'incidents (remonté par l'outil de helpdesk). Moins vous passez de temps à produire la donnée, plus vous avez de temps pour l'analyser.

Analysez les écarts et la tendance

Un chiffre seul ne veut rien dire. C'est la tendance qui compte.

Exemple : "Nous avons 10% de PC non mis à jour".

Analyse : Le mois dernier c'était 5%. La situation se dégrade. Pourquoi ? (Le technicien est malade ? Un bug Windows Update ?). C'est cette analyse qui déclenche l'action corrective de votre boucle d'amélioration.

Valorisez les progrès

Utilisez les indicateurs pour communiquer positivement. Affichez dans les couloirs ou sur l'intranet : "Bravo ! Grâce à votre vigilance, le taux de clic sur les emails de phishing est passé de 20% à 2% en un an." Féliciter les équipes (plutôt que de toujours pointer les failles) renforce l'adhésion à la PSSI.

À vous de jouer !

Contexte

Cela fait maintenant un an que la PSSI est déployée dans votre PME industrielle. Monsieur Martin vous convoque pour la réunion de revue annuelle. Il souhaite un document synthétique (le fameux "Executive Summary") pour savoir où en est la sécurité de son usine. Il vous dit :

Je n'ai pas le temps pour les détails techniques. Dites-moi simplement : Est-ce qu'on est en sécurité ? Où sont les trous ? Et combien ça va me coûter pour les boucher ?

Consignes

Rédigez la synthèse du rapport annuel (1 page maximum). Votre rapport doit être structuré en 3 parties :

Le Flash Météo (Indicateurs clés) : Présentez 3 résultats chiffrés (KPIs) comparés aux objectifs de l'année (ex: Sauvegardes, Phishing, Patching).

Les Faits Marquants & Incidents : Mentionnez un succès et un incident ou une alerte majeure survenue dans l'année.

Les Recommandations Prioritaires N+1 : Proposez 2 actions d'évolution de la PSSI pour l'année prochaine.

En résumé

Évaluez la compréhension réelle de la PSSI par les collaborateurs via des quiz, des tests de phishing et l'écoute du terrain pour identifier les blocages ou les incompréhensions.

Mettez en place une boucle d'amélioration continue (PDCA) : utilisez chaque incident de sécurité comme un levier pour ajuster les règles et faire évoluer le document (versioning).

Assurez une veille réglementaire et normative (ANSSI, CNIL, ISO) pour adapter votre politique aux nouvelles lois (comme NIS 2) avant d'être au pied du mur.

Institutionalisez la revue annuelle de la PSSI avec la Direction Générale : c'est le moment clé pour présenter le bilan, valider les progrès et débloquer les budgets futurs.

Pilotez la sécurité par les indicateurs (KPIs) : suivez les tendances (amélioration ou dégradation) et communiquez dessus pour valoriser les efforts collectifs et justifier les actions correctives.

Bravo. Si vous lisez ces lignes, vous n’avez pas seulement suivi un cours.

Vous avez :

analysé un terrain complexe,

identifié des risques concrets,

structuré une stratégie de sécurité,

rédigé une PSSI claire et applicable,

orchestré son déploiement,

et appris à la faire vivre dans la durée

Vous avez compris une chose essentielle, c’est que la sécurité n’est pas une affaire de technologies, mais de décisions, de comportements et de confiance.

Une PSSI n’est pas un document figé. C’est une règle du jeu collective, qui protège :

l’activité,

les emplois,

le savoir-faire,

et la crédibilité de l’entreprise !

Votre rôle, désormais, n’est pas d’être le “gardien du temple” qui dit non à tout. C’est d’être :

un traducteur entre le risque et le métier,

un facilitateur du bon comportement,

un chef d’orchestre qui fait jouer tout le monde ensemble.

Vous n’aurez jamais une sécurité parfaite. Mais si votre PSSI est comprise, appliquée et améliorée dans le temps, alors vous aurez fait l’essentiel du travail d’un bon RSSI / CISO. Le reste, vous l’apprendrez sur le terrain.

Ever considered an OpenClassrooms diploma?

- Up to 100% of your training program funded

- Flexible start date

- Career-focused projects

- Individual mentoring

Find the training program and funding option that suits you best