Table des matières

- Partie 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Partie 2

Formalisez la politique de sécurité de votre entreprise

- Partie 3

Déployez et pérennisez la politique de sécurité

Table des matières

- Partie 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Partie 2

Formalisez la politique de sécurité de votre entreprise

- Partie 3

Déployez et pérennisez la politique de sécurité

Définissez le périmètre et la portée de la PSSI

Dans le chapitre précédent, vous avez obtenu le Graal : la validation de votre Note de Cadrage par Monsieur Martin, votre Directeur Général. Vous avez le budget, vous avez les objectifs stratégiques (sécuriser le socle, garantir la production, valoriser l'image), et surtout, vous avez la légitimité.

Maintenant, vous êtes peut-être tenté de vous lancer tête baissée dans la rédaction de règles pour tout le monde : "Interdiction de faire ceci", "Obligation de faire cela". Stop !

Avant de rédiger la loi, il faut savoir où elle s'applique. Une PSSI n'est pas universelle. Allez-vous imposer les mêmes règles à l'opérateur sur la chaîne de montage et au commercial en déplacement ? Allez-vous gérer la sécurité des smartphones personnels de vos stagiaires ?

Dans ce chapitre, nous allons transformer votre mandat stratégique en frontières opérationnelles. Nous allons définir qui est concerné, quels équipements sont couverts, et adapter vos exigences selon les profils. C'est l'étape indispensable pour que votre politique soit applicable et non théorique.

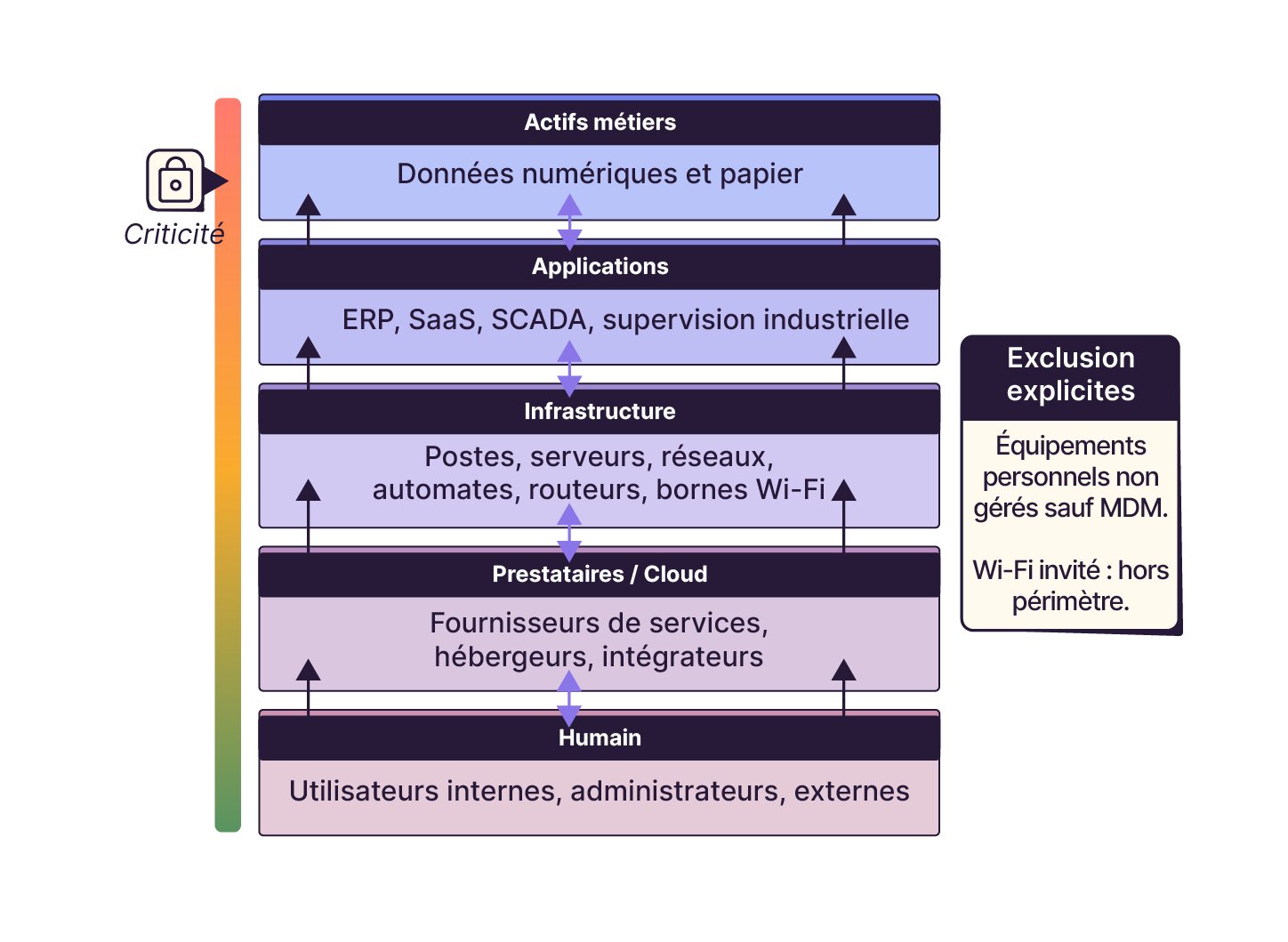

Pour résumer, la PSSI s’applique aux :

Lieux : Usine, Siège, Télétravail, Déplacements

Personnes : Salariés, Intérimaires, Stagiaires, Prestataires

Systèmes : IT (bureaux), OT (atelier), Cloud

Données : RH, Clients, Production, Savoir-faire

Prêt à délimiter votre territoire ? C'est parti !

Spécifiez les champs d’application de la PSSI

La première frontière à tracer est géographique et organisationnelle. Dans notre PME industrielle, cela semble simple au premier abord : il y a l'usine et les bureaux. Mais la réalité numérique est plus floue.

Votre PSSI doit préciser explicitement où elle s'applique.

1. Le périmètre physique et organisationnel

Vous devez lister les entités couvertes. Dans votre cas, cela inclut :

Le siège social (bureaux administratifs, RH, Finance).

Le site de production (l'usine, les entrepôts).

Les éventuelles agences commerciales ou filiales.

Si votre entreprise a racheté une petite startup récemment, est-elle intégrée au SI et donc soumise à la PSSI, ou reste-t-elle indépendante pour l'instant ? C'est ici qu'il faut le trancher.

2. L'extension du domaine de la lutte : Télétravail et Mobilité

Depuis la transformation numérique, le périmètre ne s'arrête plus aux murs de l'entreprise. Votre politique doit couvrir :

Le travail à distance : Lorsqu'un comptable se connecte depuis chez lui, son salon devient une extension temporaire du SI. La PSSI doit s'y appliquer (usage du VPN, interdiction d'imprimer des données sensibles à la maison).

La mobilité : Vos commerciaux sillonnent les routes avec des tablettes et des smartphones. Ces appareils, bien que hors des murs, contiennent vos données clients critiques. Ils font partie intégrante du périmètre.

3. Le cas des prestataires hébergés

N'oubliez pas les externes. Si des consultants ou des techniciens de maintenance interviennent régulièrement dans vos locaux (par exemple, pour réparer les automates industriels), ils doivent respecter vos règles.

En formalisant ce champ d'application, vous évitez le fameux "Ah, mais je ne savais pas que ça s'appliquait aussi quand j'étais à l'hôtel !". La clarté est la mère de la sûreté.

Identifiez les actifs couverts

Une fois que nous avons défini "où" et "qui" (les entités), il faut définir "quoi". Quels sont les objets technologiques et les données soumis à la politique ?

Reprenons l'inventaire que vous avez ébauché lors de votre diagnostic et de votre analyse de risques. La PSSI doit officialiser cette liste pour qu'il n'y ait aucune ambiguïté.

1. Les Systèmes d'Information (IT)

C'est le classique. La politique couvre :

Les postes de travail (PC fixes, portables).

Les serveurs (physiques et virtuels).

Les équipements réseaux (switchs, routeurs, bornes Wi-Fi).

Les logiciels (ERP, bureautique, SaaS validés).

2. La Technologie Opérationnelle (OT) : L'usine

C'est le cœur de votre sujet. Dans une PME industrielle, l'informatique industrielle est souvent le parent pauvre de la sécurité. Votre PSSI doit explicitement inclure :

Les automates programmables (API).

Les systèmes SCADA (supervision).

Les PC de contrôle des machines.

3. Les Données (Information)

La PSSI protège l'information, quel que soit son support.

Données numériques (fichiers clients, bases de données).

Données papier (plans imprimés, contrats signés).

Propriété intellectuelle (brevets, recettes de fabrication).

4. Les exclusions explicites

Il est tout aussi important de dire ce que vous ne couvrez pas, pour dégager votre responsabilité.

Exemple : "Les équipements personnels des salariés (BYOD - Bring Your Own Device) ne sont pas gérés par la DSI, sauf s'ils sont enrôlés via une solution spécifique (MDM)."

Exemple : "Le réseau Wi-Fi 'Invité' est isolé et hors du périmètre de surveillance de production."

En listant clairement ces actifs, vous fermez la porte aux zones d'ombre (le fameux "Shadow IT") : si un outil n'est pas dans le périmètre autorisé, il est par défaut interdit ou doit faire l'objet d'une dérogation.

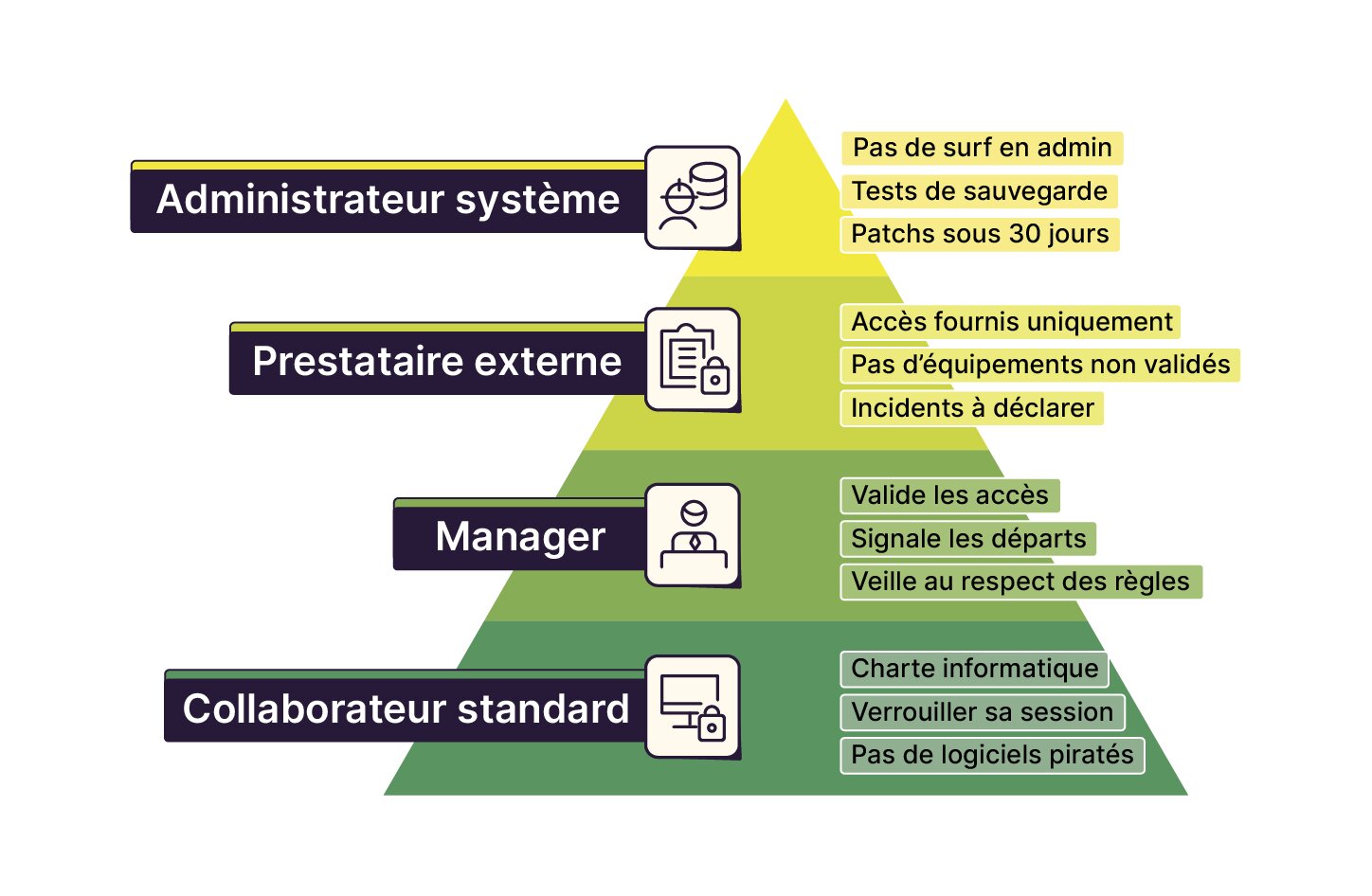

Distinguez les publics concernés

Tout le monde n'a pas les mêmes droits, ni les mêmes devoirs. Si vous appliquez les règles des administrateurs systèmes à la secrétaire de direction, vous allez bloquer l'entreprise. Si vous donnez les droits de la direction aux stagiaires, vous courez à la catastrophe.

Votre PSSI doit segmenter les publics pour adapter le discours et les règles. C'est l'application du principe de moindre privilège : chacun ne doit avoir accès qu'à ce qui est nécessaire pour sa mission.

1. Les Utilisateurs finaux (Collaborateurs)

C'est le groupe le plus large. Il inclut les employés de bureau, les commerciaux, les ouvriers qualifiés utilisant des tablettes, etc.

Leur besoin : Travailler simplement.

Leur obligation PSSI : Respecter la charte informatique, ne pas partager ses mots de passe, signaler les incidents.

2. La Direction et les VIP

Souvent les plus difficiles à convaincre ! Ils manipulent des données stratégiques (bilans, rachat, salaires).

Le risque : La "fraude au président" ou l'espionnage.

Leur obligation PSSI : Exemplarité et vigilance accrue sur les déplacements et la confidentialité.

3. Les Administrateurs et l'équipe IT

Ce sont les gardiens du temple. Ils ont les "clés du royaume" (les droits admin).

Le risque : Une erreur de leur part ou la compromission de leur compte est critique.

Leur obligation PSSI : Règles strictes (comptes nominatifs séparés, authentification forte obligatoire, traçabilité totale de leurs actions).

4. Les Tiers et Prestataires

Sous-traitants, mainteneurs, partenaires Cloud.

Le risque : Ils sont souvent la porte d'entrée des attaques (Supply Chain Attack).

Leur obligation PSSI : Clause de sécurité dans les contrats, accès limité dans le temps, signature d'accord de confidentialité (NDA).

Dois-je faire une PSSI différente pour chacun ?

Non, la PSSI est unique. Mais elle peut contenir des chapitres dédiés ou renvoyer vers des chartes spécifiques (ex : "Charte Administrateur"). L'important est que chaque lecteur sache dans quelle "case" il se trouve.

Rédigez les objectifs généraux de la PSSI

Avant de plonger dans les interdictions, il faut donner du sens. Pourquoi imposez-vous tout cela ? La section "Objectifs" de votre document PSSI sert de préambule pour mobiliser les troupes.

Reprenez les éléments de votre Note de Cadrage et reformulez-les pour qu'ils parlent à l'ensemble des salariés, pas seulement à la direction.

1. Formulez les intentions

Les objectifs doivent être clairs, positifs et rassurants. Évitez le jargon purement technique.

Au lieu de : "Assurer la triade CID."

Dites : "Garantir la disponibilité de l'outil de production pour livrer nos clients à temps."

2. Rattachez-les aux enjeux stratégiques

Montrez que la sécurité sert le métier.

Pour la production : "Protéger nos automates et nos recettes de fabrication contre le sabotage ou le vol industriel."

Pour le commerce : "Assurer la confidentialité des données de nos clients pour mériter leur confiance et respecter le RGPD."

Pour tous : "Protéger l'entreprise contre les cybercriminels (ransomwares) pour préserver nos emplois."

3. Adoptez un ton mobilisateur

La PSSI ne doit pas être vue comme un code pénal, mais comme une règle du jeu collective.

Exemple de formulation : "La sécurité de l'information est l'affaire de tous. Chaque collaborateur, par sa vigilance, est le premier rempart de l'entreprise. Cette politique définit les moyens que nous mettons en œuvre ensemble pour travailler sereinement."

Adaptez les règles par typologie de public

Nous arrivons au cœur de la mécanique. Maintenant que vous avez vos catégories de personnes (Section 3), vous devez définir comment la PSSI s'adapte à eux concrètement. Vous n'allez pas tout écrire ici, mais vous posez le cadre des responsabilités.

C'est souvent ici qu'on crée des "Profils de sécurité".

1. Le Profil "Collaborateur Standard"

C'est le socle commun.

Responsabilités : Verrouiller sa session en quittant son poste, utiliser des mots de passe complexes (ou le gestionnaire de mots de passe fourni), ne pas installer de logiciels piratés (Shadow IT).

Document associé : La Charte Informatique (souvent annexée au règlement intérieur).

2. Le Profil "Manager / Chef de service"

Ils ont un rôle de relais.

Responsabilités : Valider les demandes d'accès de leurs équipes (c'est eux qui disent "Oui, Michel a besoin d'accéder au dossier Compta"), signaler les départs de collaborateurs pour couper les accès, veiller à l'application des règles dans leur service.

3. Le Profil "Prestataire Externe"

Le niveau contractuel.

Responsabilités : Utiliser uniquement les accès fournis, ne pas connecter d'équipements non vérifiés sur le réseau industriel, rapporter tout incident de sécurité immédiatement.

4. Le Profil "Administrateur Système / Industriel"

Le niveau d'exigence maximal.

Responsabilités : Ne jamais utiliser un compte admin pour lire ses emails (navigation web), effectuer les sauvegardes et les tester, appliquer les correctifs de sécurité (patchs) sous 30 jours, documenter toute modification de configuration.

En structurant ainsi votre politique, vous rendez la lecture plus digeste. Le prestataire ne lira que la section qui le concerne, et l'administrateur saura exactement où sont ses obligations spécifiques.

À vous de jouer !

Contexte

Vous êtes toujours aux manettes de la sécurité de notre PME industrielle. Après avoir validé les grands axes avec Monsieur Martin (DG) et Madame Durand (DAF), vous devez maintenant communiquer vers les équipes. On vous demande de rédiger la première page de la PSSI, celle qui sera affichée dans les bureaux et à l'entrée de l'atelier. Cette page doit résumer le périmètre et la portée de manière à ce que n'importe quel employé (du comptable à l'opérateur machine) comprenne :

Si ça le concerne.

Ce qui est protégé.

Pourquoi on le fait.

Consignes

Rédigez cette page de synthèse "Qui / Quoi / Pourquoi / Où". Elle doit contenir :

Une phrase d'accroche mobilisatrice rappelant l'enjeu (Ransomware/Continuité).

Le Champ d'Application : Lieux et Personnes (n'oubliez pas les prestataires et le télétravail).

Les Actifs Clés : Listez 3 catégories d'actifs critiques pour l'usine.

Les Responsabilités différenciées : Une phrase pour "Tous", une pour "Managers", une pour "IT".

C'est un exercice de communication autant que de sécurité. Soyez clair et direct !

En résumé

La PSSI doit définir explicitement son champ d'application géographique et organisationnel, en incluant les extensions modernes comme le télétravail et la mobilité.

Il est crucial de lister les actifs couverts en distinguant bien l'informatique de bureau (IT) de l'informatique industrielle (OT), vitale pour votre usine, ainsi que les données sensibles.

Tous les utilisateurs ne sont pas égaux face au risque : vous devez segmenter les publics (Collaborateurs, Managers, Admins, Prestataires) pour adapter les règles selon le principe du moindre privilège.

Les objectifs généraux de la politique doivent redonner du sens aux règles en les reliant à la stratégie de l'entreprise (continuité de production, confiance client).

L'adaptation des règles par profil permet de clarifier les responsabilités : une charte pour l'utilisateur standard, des procédures strictes pour les administrateurs et des clauses contractuelles pour les tiers.

Votre terrain est maintenant délimité et vos troupes sont identifiées. Dans le prochain chapitre, nous allons entrer dans le détail des règles en rédigeant les politiques thématiques spécifiques. Préparez-vous à parler gestion des accès et sécurité physique !

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous