Table of contents

- Part 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Part 2

Formalisez la politique de sécurité de votre entreprise

- Part 3

Déployez et pérennisez la politique de sécurité

Table of contents

- Part 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Part 2

Formalisez la politique de sécurité de votre entreprise

- Part 3

Déployez et pérennisez la politique de sécurité

Identifiez les risques majeurs

À ce stade, vous avez réalisé un diagnostic complet : vous connaissez les forces, les faiblesses et les usages réels de votre PME industrielle. Vous avez également défini un premier socle de sécurité pour adresser les urgences.

Mais pour construire une PSSI, vous ne pouvez pas simplement “colmater les brèches”.

Vous devez regarder plus loin => votre mission maintenant : identifier ce qui menace réellement l’activité de l’entreprise.

C’est l’objectif de ce chapitre : transformer votre diagnostic en cartographie des risques majeurs, simple, réaliste, orientée métier.

Dans ce chapitre, nous allons apprendre à repérer ce qui menace vraiment votre activité pour prioriser vos futurs investissements. Pas besoin de méthode complexe pour l'instant, nous cherchons le pragmatisme !

Délimitez le périmètre de lʼanalyse de risques

Avant de lister tous les malheurs du monde, il faut savoir où l'on regarde. Vouloir tout analyser tout de suite est la meilleure façon de se noyer.

Pour votre PME, vous devez définir des frontières claires :

Frontières techniques : Est-ce qu'on inclut les smartphones des commerciaux ? Les automates de l'usine ? Le Cloud ?

Frontières organisationnelles : Est-ce qu'on regarde aussi la sécurité chez vos sous-traitants ?

Pour réussir cette étape, n'y allez pas seul. Engagez les parties prenantes : discutez avec le directeur de production et le DAF. Ce sont eux qui connaissent les vrais enjeux.

Identifiez les actifs critiques de lʼentreprise

Qu'est-ce qu'un actif ?

C'est tout élément qui a de la valeur pour l'organisation et qui doit être protégé.

Reprenons notre cas industriel. Voici ce que vous pourriez lister :

Infrastructures : Vos serveurs, le réseau Wi-Fi de l'entrepôt, l'accès VPN pour le télétravail.

Applications critiques : Votre ERP (logiciel de gestion) qui pilote les stocks, ou votre CRM pour les ventes.

Données sensibles : La liste de vos clients, les fiches de paie (RH), et surtout vos brevets industriels (propriété intellectuelle).

Personnes clés : Oui, les humains sont des actifs ! Que se passe-t-il si votre seul administrateur réseau est malade ?

Repérez les menaces et vulnérabilités

Maintenant que nous savons quoi protéger, demandons-nous contre quoi. En cybersécurité, on distingue deux concepts souvent confondus : la menace et la vulnérabilité.

Quelle est la différence entre menace et vulnérabilité ?

Imaginez votre maison. La menace, c'est le cambrioleur qui rôde dans le quartier. La vulnérabilité, c'est la fenêtre du rez-de-chaussée que vous avez laissée ouverte. Le risque, c'est la rencontre entre les deux.,

Les menaces (ce qui peut vous attaquer)

Elles peuvent être externes (cybercriminels, catastrophe naturelle) ou internes (employés).

Cyberattaques : Phishing, ransomware (le fameux écran rouge bloquant l'usine), intrusion.

Erreurs humaines : Un fichier effacé par maladresse, une mauvaise manipulation sur une machine.

Problèmes physiques : Incendie, panne électrique, vol de matériel.

Les vulnérabilités (vos faiblesses)

C'est ce que votre diagnostic du chapitre précédent a révélé :

Absence de sauvegardes testées (c'est une faille critique !).

Mots de passe faibles ou comptes partagés dans l'atelier.

Logiciels non mis à jour.

Manque de sensibilisation des équipes.

Évaluez et priorisez les risques

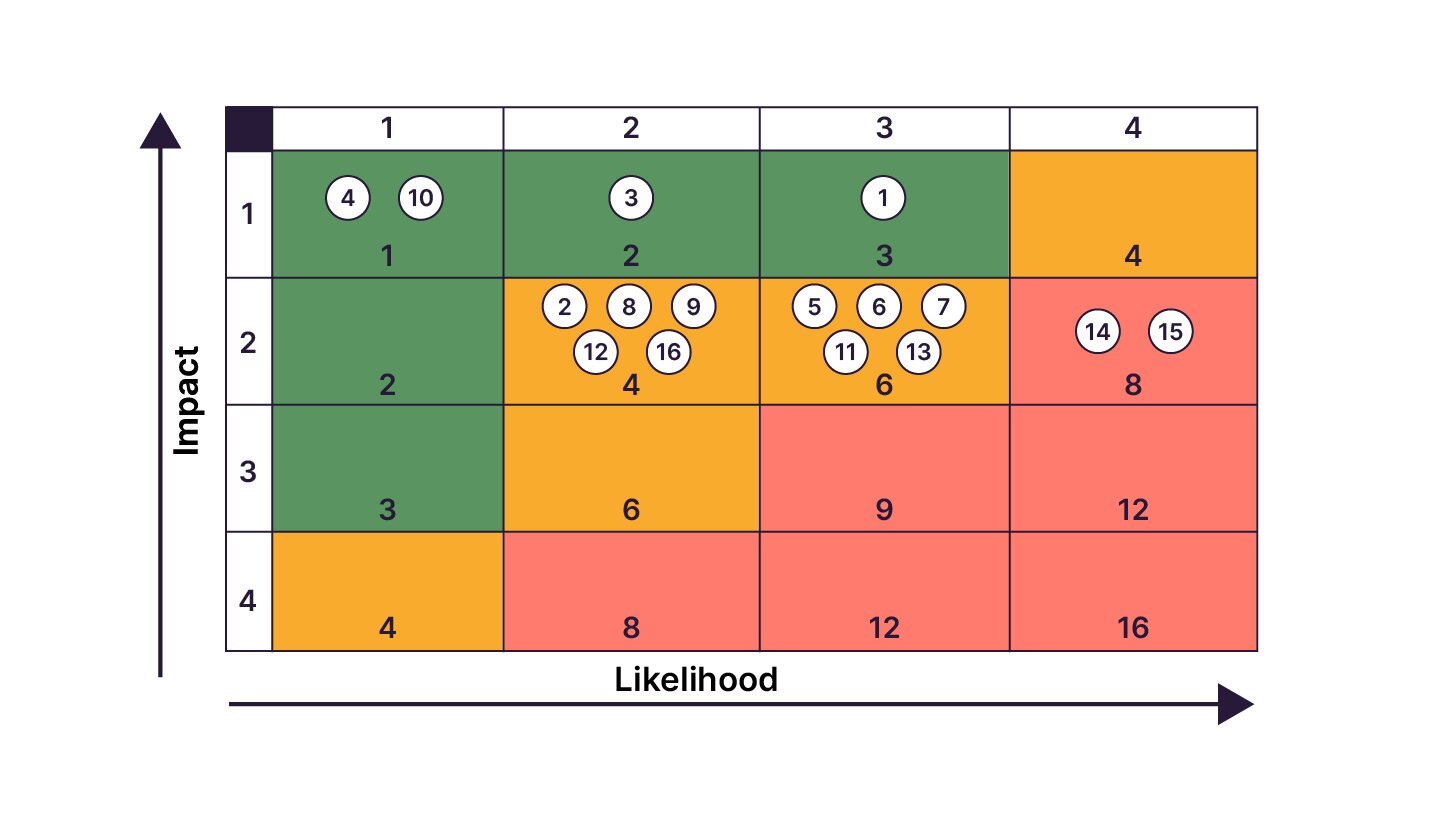

Vous avez une liste de scénarios catastrophe. Mais vous ne pouvez pas tout traiter en même temps. Il faut prioriser. Pour cela, nous utilisons une matrice de risques.

Le principe est de croiser deux valeurs pour chaque risque :

La Probabilité : Est-ce que cela risque d'arriver souvent ? (1 = Rare, 4 = Très fréquent).

L'Impact : Si cela arrive, est-ce grave ? (1 = Gêne mineure, 4 = Arrêt de mort de l'entreprise).

Listez les menaces réalistes pour une PME industrielle

Pas de brainstorming infini. Restez simples et orienté/e métier.

Menaces externes :

Ransomware ciblant les PME

Intrusion via vol d'identifiants (phishing)

Attaques opportunistes sur ports exposés

Compromission d’un fournisseur Cloud / SaaS

Incendie / inondation

Coupure électrique ou surtension (pas rare en industrie)

Menaces internes

Erreur humaine sur l’ERP

Mauvaise manipulation sur un automate

Employé mécontent ou imprudent

Disque dur perdu ou volé

Menaces liées aux partenaires

Dépendance à un prestataire non fiable

Interruption de service chez un fournisseur clé

Chaîne logistique numérique exposée

Ce que NIS2 change => NIS2 impose une plus grande responsabilité des chaînes de valeur et vos clients peuvent désormais vous demander davantage :

MFA,

journalisation,

gestion de crise,

exigences Cloud,

revue des prestataires.

Donc la menace “fournisseur non conforme” devient donc plus importante.

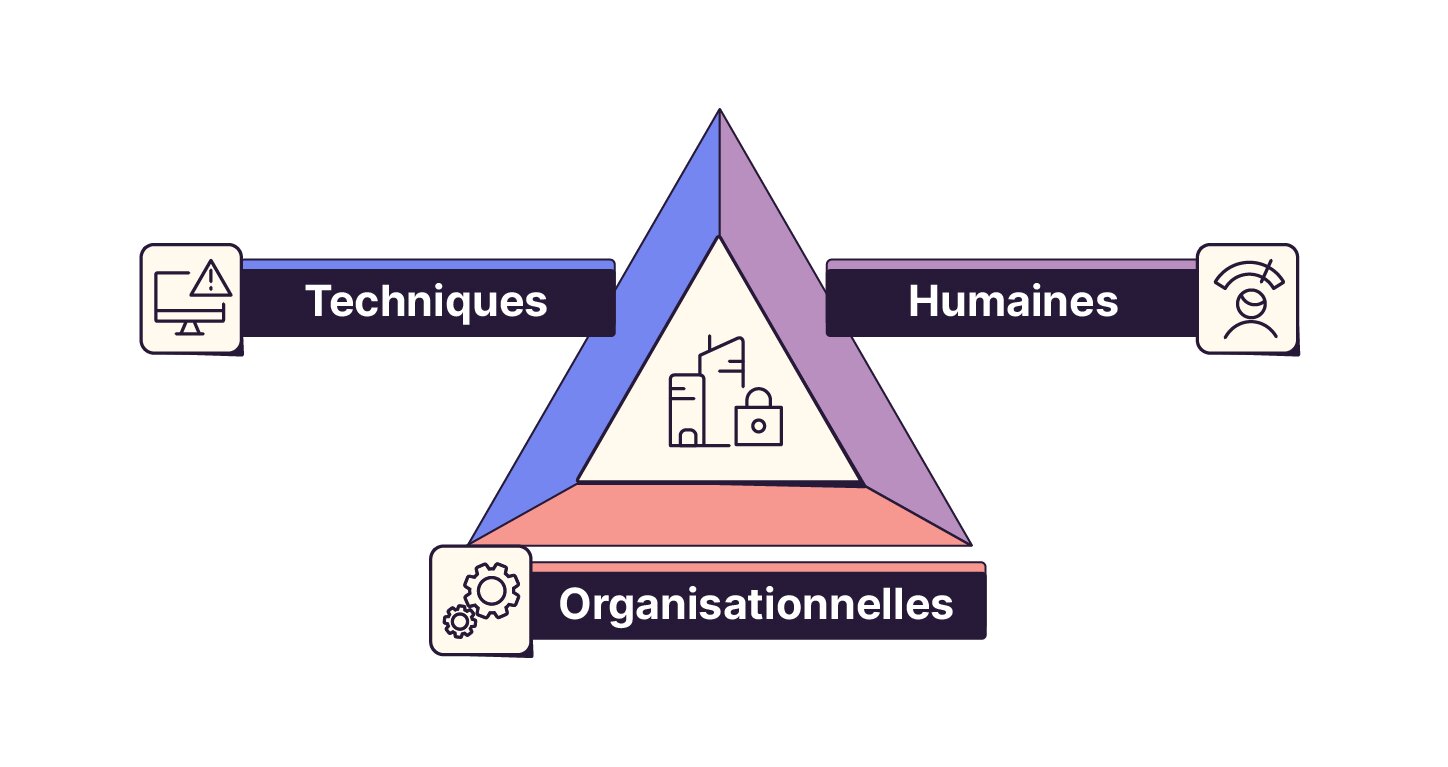

Transformez votre diagnostic en vulnérabilités concrètes

Voici quelques vulnérabilités typiques révélées par le diagnostic :

Vulnérabilités organisationnelles

Aucun processus formalisé d’arrivée / départ

Comptes génériques dans l’atelier

Absence de classification des données

Vulnérabilités techniques

Pas de MFA sur les accès distants

Serveur ERP non mis à jour

Sauvegardes jamais testées

PC portables non chiffrés

Vulnérabilités humaines

Collaborateurs peu sensibilisés

Usages risqués (WeTransfer, WhatsApp)

Faiblesse sur l’ingénierie sociale

Ce sont ces vulnérabilités que les menaces vont exploiter.

Construisez 5 scénarios de risques réalistes

Plutôt que de faire une matrice immense, concentrez-vous sur 5 scénarios concrets ((approche “Minimum Viable Risk Analysis”) :

Ransomware bloquant la chaîne de production

→ Impact : arrêt usine, retards, perte CA, pénalités clientsVol d’identifiants via phishing

→ Impact : intrusion SI, fraude, vol d’informationsPanne serveur ERP / obsolescence

→ Impact : impossibilité de planifier la productionPerte d’un PC portable non chiffré

→ Impact : fuite données RH / clientsFuite de fichier via une plateforme non autorisée

→ Impact : perte avantage concurrentiel, impact juridique (RGPD)

Évaluez chaque scénario : Probabilité × Impact

Utilisez une méthode simple, lisible par une direction :

Probabilité

🟢 Faible

🟠 Moyenne

🔴 Forte

Impact

🟢 Faible (gêne mineure)

🟠 Moyen (activité ralentit)

🔴 Critique (activité à l’arrêt)

Le niveau de risque = combinaison des deux.

Construisez la matrice de risques

Exemple :

Scénario de risque | Impact | Probabilité | Niveau | Traitement |

Ransomware production | 🔴 | 🔴 | 🔴 Extrême | Sauvegardes + segmentation |

Phishing vol identifiants | 🟠 | 🔴 | 🔴 Élevé | MFA + formation |

Panne serveur ERP | 🟠 | 🟠 | 🟠 Moyen | Redondance + supervision |

PC portable perdu | 🟠 | 🟠 | 🟠 Moyen | Chiffrement + MDM |

Fuite via outil non autorisé | 🟠 | 🟢 | 🟠 Moyen | Politique de partage + SaaS officiel |

Validez un plan dʼaction avec la direction

Une fois votre matrice prête, ne la gardez pas pour vous. C'est un outil d'aide à la décision pour votre direction.

Présentez-leur les "scénarios de risques majeurs" et proposez des pistes de traitement :

Refuser le risque : On arrête cette activité trop dangereuse.

Réduire le risque : On investit (ex: installer un antivirus, former les gens).

Transférer le risque : On prend une assurance cyber.

Accepter le risque : On ne fait rien car cela coûterait plus cher de se protéger que de subir la perte.

À vous de jouer !

Contexte

Vous devez présenter à votre comité de direction une synthèse des risques majeurs qui pèsent sur l'usine. Ils ont peu de temps et veulent du concret.

Consignes

Créez une matrice des risques simplifiée présentant 5 menaces clés pour votre PME industrielle.

Pour chaque menace, définissez le niveau de probabilité et d'impact (Faible / Moyen / Fort) et proposez une mesure de réponse.

Prenez un papier et un crayon, ou ouvrez votre tableur préféré. C'est à vous !

En résumé

Délimitez le terrain de jeu : Ne cherchez pas à tout analyser, concentrez-vous sur le périmètre critique (métier et technique).

Identifiez vos bijoux de famille : Listez vos actifs essentiels (données, machines, hommes) qui ont de la valeur pour l'entreprise.

Distinguez menace et vulnérabilité : La menace est l'attaquant (le virus, le voleur), la vulnérabilité est la porte ouverte (pas de mise à jour, mot de passe faible).

Priorisez avec la matrice : Croisez toujours la Probabilité et l'Impact pour savoir quel combat mener en premier.

Faites valider par la direction : Ce sont eux qui signent les chèques, ils doivent accepter la stratégie de traitement des risques.

Vous avez désormais votre cartographie des risques. C'est une base solide ! Dans la prochaine partie du cours, nous utiliserons ces éléments pour définir les grands objectifs de sécurité de votre PSSI. Mais avant cela, testez vos connaissances dans le quiz clôturant cette première partie.

Ever considered an OpenClassrooms diploma?

- Up to 100% of your training program funded

- Flexible start date

- Career-focused projects

- Individual mentoring

Find the training program and funding option that suits you best