Table des matières

- Partie 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Partie 2

Formalisez la politique de sécurité de votre entreprise

- Partie 3

Déployez et pérennisez la politique de sécurité

Table des matières

- Partie 1

Identifiez les enjeux stratégiques de la sécurité de l'information

- Partie 2

Formalisez la politique de sécurité de votre entreprise

- Partie 3

Déployez et pérennisez la politique de sécurité

Définissez le socle de sécurité

Rappelez-vous : dans le chapitre précédent, vous avez brillamment réussi votre première présentation devant le comité de direction de votre PME industrielle. Vous leur avez expliqué les quatre piliers (DICT) et l'importance vitale de protéger le savoir-faire de l'usine.

La réaction ne s'est pas fait attendre :

C'est très clair, nous sommes convaincus. Alors, quel est le plan d'action ? Quels outils achète-t-on demain ?

C'est là que votre rôle de stratège prend tout son sens. Si vous cédez à la panique et commandez trois pare-feu et un antivirus, vous mettez un pansement sur une jambe de bois. Vous devez leur expliquer qu'avant de rédiger la PSSI définitive (la stratégie long terme), il faut établir un socle de sécurité opérationnel.

Avant de proposer la moindre solution, vous devez répondre à une question essentielle : quel est notre niveau réel de sécurité aujourd’hui ?

Ce chapitre vous guide pour dresser un état des lieux structuré, identifier vos zones de risque immédiates, et définir un socle opérationnel : les mesures minimales indispensables pour stabiliser l’entreprise.

Dans ce chapitre, nous allons réaliser cet état des lieux. Nous allons auditer les pratiques actuelles (souvent informelles), sensibiliser les équipes pour comprendre leurs usages, et enfin cartographier le niveau réel de sécurité pour identifier les mesures d'urgence.

Prêt à mener l'enquête ?

C'est parti !

Analysez les pratiques existantes

Votre première mission consiste à sortir de votre bureau pour aller voir ce qui se passe réellement sur le terrain. Dans une PME qui n'a jamais eu de RSSI (Responsable de la Sécurité des Systèmes d'Information), la sécurité existe souvent déjà, mais de manière désorganisée ou intuitive.

Votre rôle est de transformer cette réalité en un diagnostic clair. Pour cela, utilisez une grille simple et efficace en 5 dimensions.

1. La gestion des accès : Qui entre où ?

C’est la porte d’entrée de tout incident.

Questions clés :

Comment gère-t-on les arrivées et départs ?

Les comptes inactifs sont-ils supprimés rapidement ?

Y a-t-il des comptes génériques dans l’atelier ?

Le MFA est-il activé pour les accès sensibles ?

Indicateurs d’alerte :

Mots de passe écrits sur un post-it,

Comptes administrateurs utilisés au quotidien,

Employés qui partent avec des accès encore actifs.

2. Sauvegardes & reprise après incident (emoji disquette haha)

On parle ici de l’assurance-vie d’une PME.

Questions clés :

Les sauvegardes sont-elles automatiques ?

Sont-elles stockées hors ligne ou hors site ?

Quand la dernière restauration testée a-t-elle eu lieu ? (Si la réponse est “jamais”, alerte rouge.)

3. Postes, mises à jour & antivirus

Questions clés :

Les mises à jour sont-elles automatiques et centralisées ?

Les postes sont-ils chiffrés ?

L’antivirus est-il déployé partout ?

Existe-t-il une gestion des équipements personnels (BYOD) ?

Indicateurs d’alerte :

Windows ou OS obsolète,

Antivirus expiré,

Machines non inventoriées (MDM).

4. Conformité : RGPD, documentation & NIS2

Questions clés :

Existe-t-il un registre des traitements ?

Les données sensibles sont-elles chiffrées ?

Sait-on où sont stockées les données RH et clients ?

Les prestataires SaaS sont-ils évalués ?

Et désormais, un nouvel élément important :

Exigences émergentes : NIS2 => Même si votre PME n’est pas directement classée comme entité NIS2, vos clients industriels ou donneurs d’ordre peuvent vous demander :

MFA obligatoire,

journalisation renforcée,

mise en place de plans de gestion de crise,

sécurisation du cloud,

meilleure gestion des prestataires.

Le socle opérationnel doit anticiper ces attentes pour ne pas devenir un frein commercial.

5. Usages réels & Shadow IT

Les usages réels sont souvent plus révélateurs que les politiques internes.

Questions clés :

Quels outils “non officiels” les équipes utilisent-elles ? (WeTransfer, WhatsApp, drive perso…)

Pourquoi les utilisent-elles ? (Le serveur est trop lent ? L’outil interne trop complexe ?)

Quelles habitudes “pratiques mais risquées” existent dans l’atelier ou au bureau ?

Indicateurs d’alerte :

Transmission de fichiers sensibles par email,

Comptes partagés entre opérateurs,

Notes personnelles sur PC non sécurisés.

Le Shadow IT n’est pas un ennemi : c’est un symptôme. Il révèle un besoin métier non couvert.

En analysant ces usages, vous ne faites pas la police. Vous identifiez les besoins réels pour proposer, dans votre futur socle de sécurité, des solutions sécurisées et pratiques. Notez tout : les bonnes pratiques isolées comme les contournements risqués.

Sensibilisez pour comprendre : la cybersécurité est 80 % humaine

Maintenant que vous avez observé, il faut commencer à agir sur le facteur humain. Vous ne pourrez pas définir un socle de sécurité solide si les collaborateurs ne comprennent pas pourquoi on change leurs habitudes. La sécurité, c'est 80 % d'humain et 20 % de technique.

Sortez du mode "conférence magistrale"

Oubliez les longs PowerPoints de 50 slides sur la cryptographie asymétrique. Pour engager vos collègues, privilégiez les ateliers participatifs.

Votre objectif est de créer un déclic. Organisez des sessions courtes (30 à 45 minutes) par service. Par exemple, un petit-déjeuner sécurité avec l'équipe RH, puis un point avec l'équipe logistique.

Utilisez des cas concrets et marquants

L'être humain réagit à l'émotion et à la proximité. Racontez des histoires vraies qui pourraient leur arriver :

"Vous avez reçu un mail du directeur demandant un virement urgent vendredi soir ? C'est ce qu'on appelle la fraude au président."

"Imaginez que tous les fichiers Excel de la compta soient illisibles demain matin à cause d'un ransomware. Comment payez-vous les salaires ?"

Créez un langage commun

La cybersécurité a la fâcheuse tendance d'être un domaine d'experts incompréhensible. Votre mission est de "vulgariser" sans simplifier à outrance. Bannissez les acronymes barbares ou expliquez-les systématiquement.

Ne dites pas : "Il faut implémenter du 2FA sur l'AD."

Dites : "Nous allons mettre en place une double validation pour se connecter, comme quand votre banque vous envoie un code SMS."

Cette étape de sensibilisation est cruciale pour votre diagnostic. C'est lors de ces échanges que les langues se délient.

Un collaborateur vous dira peut-être :

Ah, au fait, moi je garde une copie de la base clients sur mon disque dur personnel au cas où le serveur plante, c'est grave ?

Vous venez de découvrir une faille critique grâce à la bienveillance et au dialogue. C'est cela, instaurer une culture cybersécurité.

Présentez l’état de la sécurité existante

Vous avez inspecté les outils et sondé les humains. Il est temps de compiler tout cela pour présenter à votre direction l'état des lieux réel : le fameux diagnostic qui justifiera le socle de sécurité.

Cartographiez pour y voir clair

Commencez par lister ce que vous avez trouvé.

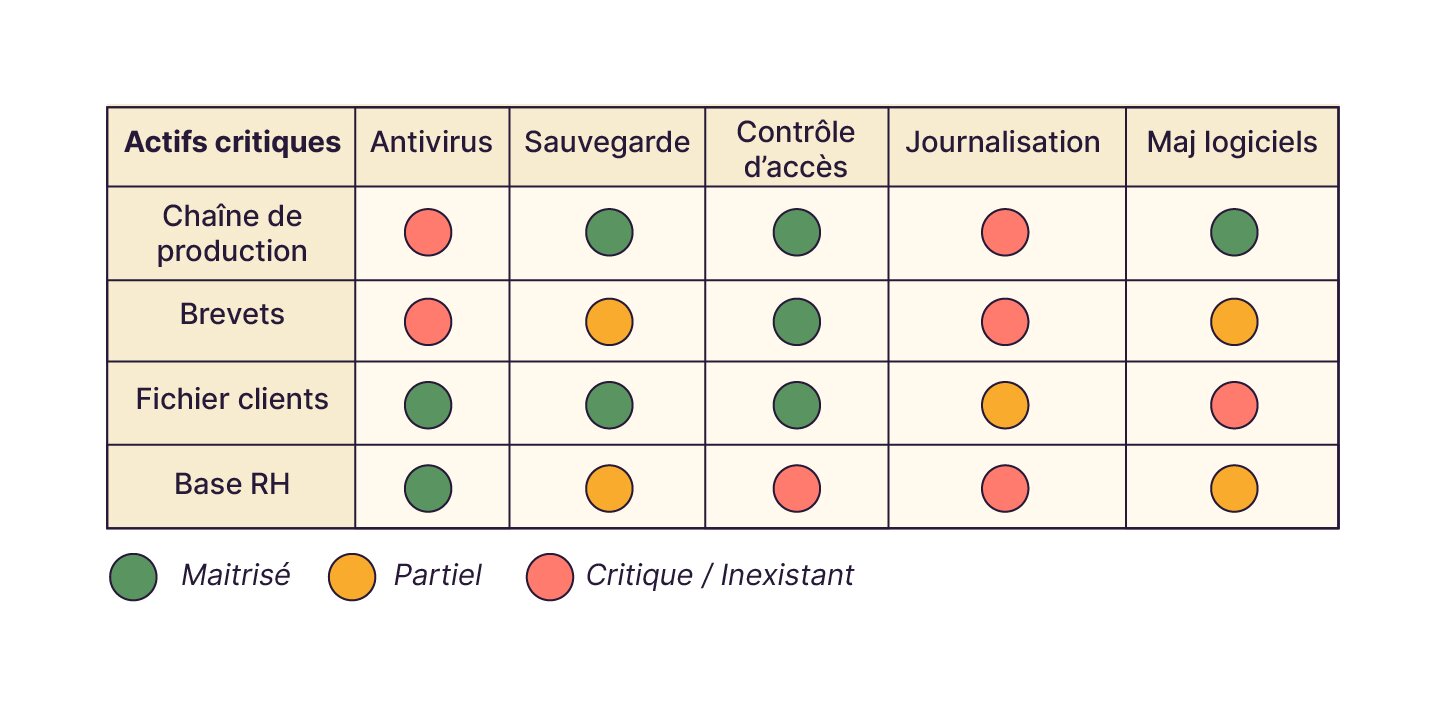

Reprenez vos actifs critiques (identifiés au chapitre précédent : chaîne de production, brevets, fichier clients) et mettez en face les mesures de protection actuelles.

Vous pouvez utiliser un code couleur simple :

🟢 Vert : Maîtrisé (ex : Antivirus à jour sur 100% des postes).

🟠 Orange : Existant mais partiel (ex : Sauvegardes faites mais jamais testées).

🔴 Rouge : Critique / Inexistant (ex : Pas de procédure de départ des salariés, mots de passe faibles).

Identifiez les "trous dans la raquette"

C'est ici que vous faites la différence entre le socle opérationnel (l'urgence) et la PSSI (la cible). Le socle opérationnel, ce sont les mesures d'hygiène de base qui manquent et qu'il faut combler tout de suite.

Comparez votre état des lieux à ces listes. Si vous ne respectez pas une mesure de base (comme "Appliquer les mises à jour de sécurité rapidement"), c'est un trou dans la raquette prioritaire.

Mais comment présenter ça sans effrayer la direction ? Dois-je leur dire que tout est nul ?

Surtout pas ! Soyez factuel et constructif. Ne dites pas "C'est une passoire", dites "Nous avons des bases sur l'antivirus, mais nous avons une zone de risque critique sur la gestion des accès qu'il faut traiter en priorité pour garantir la continuité de l'usine."

Définissez le socle opérationnel : les fondations de votre sécurité

Le socle opérationnel, c’est l’hygiène vitale, les mesures minimales qui empêchent :

80 % des cyber-incidents,

les impacts les plus courants,

les dépendances dangereuses.

À vous de jouer !

Contexte

Nous sommes toujours dans votre PME industrielle, quelques jours après votre présentation au comité de direction. Votre diagnostic a révélé une faiblesse majeure : la sensibilisation des équipes est inexistante.

Vous avez obtenu l'accord pour organiser un atelier de sensibilisation "flash" de 30 minutes avec les cadres intermédiaires (Chef d'atelier, Responsable Logistique, Comptable). Ce sont des gens pressés, pragmatiques, qui voient souvent la sécurité comme une contrainte administrative.

Consignes

Préparez le "pitch" d'introduction de cet atelier (environ 5 minutes à l'oral, soit 200-300 mots écrits). Votre texte doit :

Capter l'attention immédiatement sans être technique.

Utiliser un exemple concret de menace adapté au contexte industriel (vu dans l'analyse des risques).

Expliquer que la sécurité est l'affaire de tous (culture sécurité) et pas seulement de l'informatique.

Annoncer l'objectif : définir ensemble des règles simples (le début du socle).

En résumé

Avant de tout reconstruire, analysez l'existant : auditez les accès, testez (vraiment) les sauvegardes et identifiez le "Shadow IT" (les outils non officiels utilisés par les métiers).

La sécurité est avant tout une question de culture : sensibilisez les équipes via des ateliers participatifs et des exemples concrets, en évitant le jargon technique.

L'état des lieux doit déboucher sur une cartographie claire (Vert/Orange/Rouge) qui met en lumière les trous prioritaires dans la raquette.

Le socle de sécurité opérationnel correspond aux mesures d'hygiène immédiates (inspirées de l'ANSSI ou CyFun) indispensables pour protéger l'activité, distinct de la PSSI qui est la vision stratégique à long terme.

Impliquer les managers métiers dès le début permet de transformer la sécurité en un projet d'entreprise et non en une contrainte informatique.

Maintenant que nous avons notre état des lieux et notre socle d'urgence, nous allons pouvoir nous projeter plus loin. Dans le prochain chapitre, nous verrons comment identifier les risques majeurs à partir de votre diagnostic. On continue ! 🙂

Et si vous obteniez un diplôme OpenClassrooms ?

- Formations jusqu’à 100 % financées

- Date de début flexible

- Projets professionnalisants

- Mentorat individuel

Trouvez la formation et le financement faits pour vous